トレンドマイクロは、2013年7月11日、「マスターキー」となる Android 端末上に存在する脆弱性について報告しました。この脆弱性は、サイバー犯罪者がユーザの Android端末に既にインストールされた正規のアプリを更新し、不正なコードを追加することを可能にします。弊社では、その後も継続してこの脆弱性を利用する脅威を注意深く監視していました。そして今回、韓国の銀行「NH Bank」のオンラインバンキングアプリのユーザを標的とした脅威を確認しました。

「NH Nonghyup Bank」は、韓国でもっとも大きい金融機関の1つです。この銀行のオンラインバンキングアプリは、モバイル端末の所有者の中で広く使用されており、これまでに500万から1000万回インストールされています。

サイバー犯罪者は、このアプリの人気を悪用し、正規アプリストアである「Google Play」以外のアプリ配布サイトでこのアプリの更新を提供していました。この更新はもちろん不正で、「マスターキー」となる Android端末上の脆弱性を利用し、不正なファイルをアプリ内に追加します。これにより、正規アプリをトロイの木馬化したアプリにさせるのです。

|

|

|

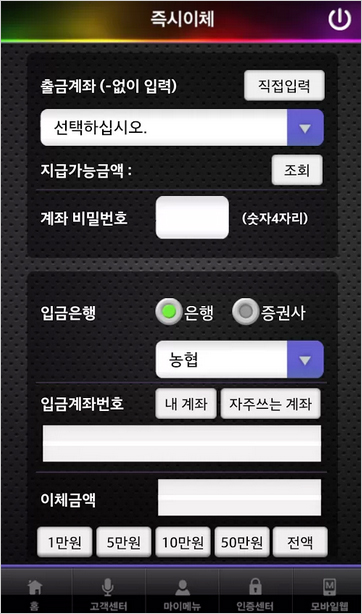

サイバー犯罪者は、ユーザがまだオンラインバンキングアプリを端末にインストールしていない場合にも対応し、既にトロイの木馬化された正規アプリも提供しました。ユーザが問題のアプリを起動すると、アカウント情報の入力を要求する偽のページが表示されます(図2参照)。

|

|

|

ユーザが誤ってアカウント情報を入力してしまうと、その情報は、サイバー犯罪者によって管理される不正なリモートサーバへと送られます。

今回の確認された事例から注目すべき点は、Android端末ユーザにとって「マスターキー」となる脆弱性の利用が、どれほどに危険なものであるかということです。正規のオンラインバンキングアプリをトロイの木馬化し利用するという手口は、個人情報漏えいの危険性だけでなく、金銭的損失ももたらす既知のオンラインバンキングの脅威に匹敵するものです。

その上、既に端末にあるアプリを改変するので、ユーザは手遅れになるまでまったく気付かない恐れがあります。

ユーザは、公式のサイトやアプリストアなど、信頼できる配信元からのみアプリをダウンロード、または更新する事を強く推奨します。トレンドマイクロ製品をご利用のお客様は、「ウイルスバスター モバイル for Android」「Trend Micro Mobile Security」により守られています。

参考記事:

by Peter Yan (Mobile Security Engineer)

翻訳:木内 牧(Core Technology Marketing, TrendLabs)