トレンドマイクロでは、不審な URLリンクを含む SMSメールを配信する Androidワーム(「AndroidOS_SlfMite.A」として検出)を確認しました。この SMSメール内の URL からはワーム自身の APKファイルがダウンロードされ、Android端末で感染を広めます。現在のところ、日本国内での感染被害やアプリマーケットでの配布は確認されていませんが、アプリのアイコンに日本製人気アニメのキャラクターを使用していること、日本語表示にも対応していること、などの条件から運営者の不明確なアプリマーケットを利用しているユーザは注意が必要です。

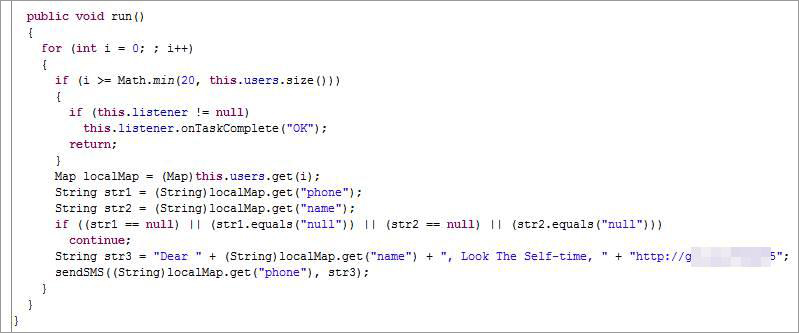

トレンドマイクロの解析によれば、「AndroidOS_SlfMite.A」は、感染した端末のアドレス帳から上位 20件の登録を読み取り、不審な URL を含む英文の SMSメッセージを送信します。

|

このメール送信数を限った活動は、マクロ型マスメーリングワームの元祖である「メリッサ」(「W97M_MELISSA.A」などとして検出)を思い起こさせます。メリッサは Outlook のアドレス帳から読みだした 50 のアドレスに対しメール送信を行いました。この制限は、一度にあまり多くのメール送信を行うとユーザに気づかれやすくなることへの対策と考えられており、「AndroidOS_SlfMite.A」も同様の配慮から送信数を制限しているものと推測できます。

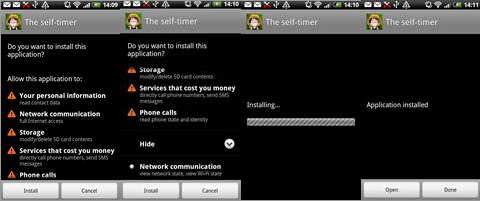

SMSメッセージ内の不正 URLからは「AndroidOS_SlfMite.A」本体をインストールするための APKファイルがダウンロードされます。APKファイルがダウンロードされた Android端末で「提供元不明のアプリ」のインストールを許可する設定にしていた場合、ワームがインストールされてしまう危険性があります。

|

また、この「AndroidOS_SlfMite.A」の活動目的はマスメーリングだけではありません。このワームは、インターネットから「Mobogenie」というアプリの APKファイルをダウンロードします。ただし、現在ではすでに攻撃者が用意したダウンロードサイトがダウンしているためか、インストール後には中国の正規検索サイトである「Baidu」のページがブラウザで表示されます。

ワームによりダウンロードされる「Mobogenie」は、Mobogenie社(mobogenie.com)が配布元の正規アプリであり、不正なものではありません。しかし、PPI(Pay Per Install)と呼ばれるインストールした端末数に応じて報酬を支払うアフィリエイトシステムを実施しているため、攻撃者は様々な手段でこのアプリのインストール数を稼ぎ、アフィリエイトを悪用して金銭利益を得ようとしているものと考えられます。

|

この「Mobogenie」の PPI を狙った攻撃は日本でも 2013年11月頃から確認されており、本ブログ 6月24日公開の記事では Windows向けアドウェアによる PPI の悪用を紹介しています。サイバー攻撃者が金銭利益を上げる方法として、PPI のアフィリエイトがネット広告のアフィリエイト同様に定着していることがうかがえます。Windows PC においても Android端末においても、覚えのないソフトウェアがインストールされていたことに気づいたら、PPI を狙った不正プログラムが活動していることを疑うべきでしょう。Android端末の場合には「設定」から「提供元不明のアプリ」のインストール許可のチェックボックスを外しておくことで、Google Play 以外からダウンロードされた提供元不明アプリのインストールを防止することができます。

■トレンドマイクロの対策

本稿で紹介した不正アプリは、「ウイルスバスター モバイル for Android」「Trend Micro Mobile Security」などのモバイル向けセキュリティ対策製品により検出対応しています。また、関連する不正サイトはトレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」の機能の 1つである「Webレピュテーション」技術によりブロックし、脅威の侵入と連鎖から防護します。