トレンドマイクロでは 6月19日から国内で広告経由での攻撃が発生していることを確認しています。今回の攻撃は広告の URL から Flash Player のエラーを表示し、Flash Player のインストールサイトを偽装した不正サイトへ誘導する悪質なものです。

現在までに確認されたエラーメッセージとしては、以下の文字列を含む表示が確認されています:

|

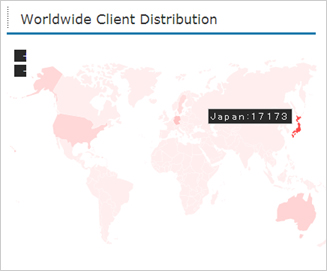

このエラーメッセージに OKボタンを押すと、Flash Player のインストールサイトを偽装した不正サイトが表示されます。トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の統計では、19~23日の 5日間で日本国内からこの偽 Flash Playerサイトに対し 1万7千件以上のアクセスがあったことを確認しています。

|

トレンドマイクロの調査では、誘導される不正サイトから Flash Player のインストーラを偽装して実行されるのは「DOWNWARE(ダウンウェア)」(「ADW_DOWNWARE」として検出)と呼ばれるアドウェアの亜種とわかりました。このアドウェアは指定されたソフトウェアのインストール台数に応じて対価を得る PPI(Pay Per Install)と呼ばれるアフィリエイトを狙い、PPI の対象ソフトをユーザに気付かれないようインストールする活動を行います。このような活動はユーザとアフィリエイトの提供者の双方をだまして利益を得ようとする詐欺的活動と言えます。今回の攻撃に関するトレンドマイクロの調査では、正規の動画再生プログラムの他、不審なシステムユーティリティがユーザの承諾なしにインストールされた事例を確認しています。

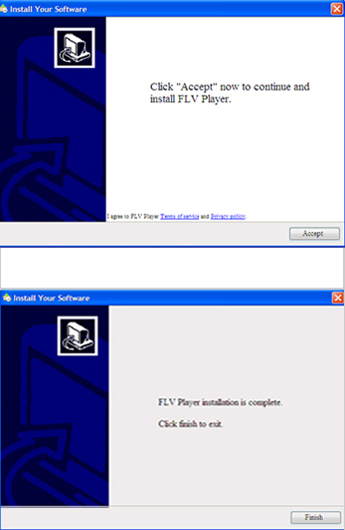

誘導された不正サイトから Flash Player に偽装されたインストーラを実行すると、以下のインストール画面が表示されます。

|

Flash Player をインストールしようとしていたはずなのになぜか、「FLV Player」のインストールと表示されていることがわかります。また、このアドウェア本体のファイルにはデジタル署名が設定されていますが、Flash Player の作成元の Adobe社のものではなく、PPI関連のインストーラなどを提供している会社のものでした。アドウェアは実行された時点で、MACアドレスなど感染PC の情報を外部に送信する活動を行いますが、今回の事例に関するトレンドマイクロの調査ではクレジットカードなどの重要情報を送信するような活動は確認できませんでした。

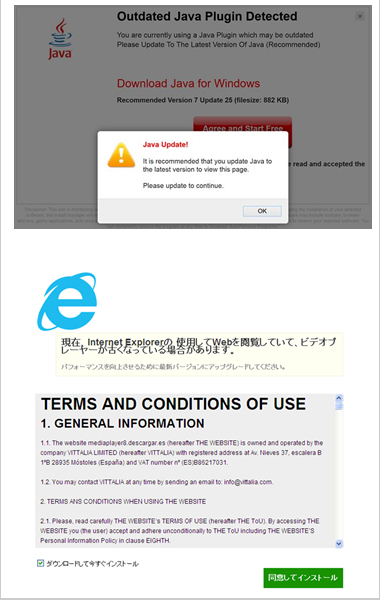

これまでにも広告表示から不審なサイトや不正プログラムなどの脅威へ誘導される攻撃が確認されています。特に今年 1月にヨーロッパで確認された「Yahoo!」広告の事例は、非常に大きな被害につながったことが報道されました。日本でも今年 2月に検索連動広告からフィッシングサイトへ誘導される事例がありました。また、Adobe Flash Player のインストールを偽装し、PPI目的のアドウェアがインストールされる、今回と全く同じ手口の攻撃が、今年 1月から 2月にかけて、北米やオーストラリアを中心に確認されています。同様の正規ソフトウェアのインストールを偽装する手口としては、Flash Player だけでなく、「Internet Explorer」や「Java」を偽装したものも確認されており、ひとつのパターンだけを注意していればよいというわけではないようです。

|

攻撃者はインターネット利用者が正規サイトを閲覧している際には警戒心が薄れることに付け込み、今回のような「ネット広告」の悪用や「正規 Webサイト改ざん」の攻撃を実行しています。現在のインターネットは既に、「怪しくないサイト」を見ているときでも、常に注意が必要な状況になっていると言えます。

■トレンドマイクロの対策:

本稿で紹介したアドウェアは、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の機能の 1つである「ファイルレピュテーション」技術により、特に「ADW_DOWNWARE.GA」として検出対応を行っております。また、アドウェアを拡散させるための不正サイトは「Webレピュテーション」技術によりブロックし、脅威の侵入と連鎖から防護します。

また、トレンドマイクロでは今回の事例について以下の Q&Aページを作成し、対応方法をご案内しています。