偽の “Adobe Flash player” を利用した事例は長年に渡って行なわれていますが、驚くべきことに、いまだその活動は終息していません。今回は、トルコのユーザがその対象となりました。

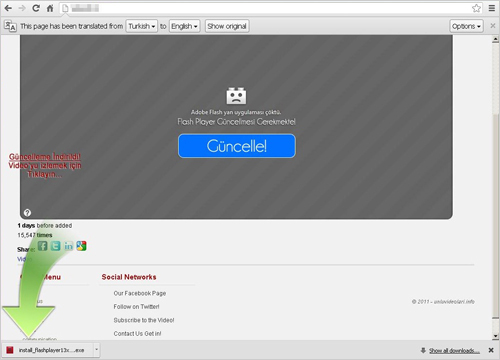

「TrendLabs(トレンドラボ)」では、2014年1月中旬、「Facebook」のメッセージ機能を利用してトルコのユーザに動画のリンクに送るスパムメッセージを確認しました。この動画を視聴しようとしたユーザは、Flash Player を更新するように促されます。しかし、実際にインストールされるのは、さまざまなセキュリティ企業の Webサイトへのアクセスをブロックするブラウザ拡張機能です。また、ユーザの「友達」や「知人」にも、メッセージ機能を通してこの動画のリンクが送られます。こうして、再び感染が始まります。

トルコのユーザを対象にしたこの攻撃は、成功しているように思えます。弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」からのフィードバックによると、この攻撃に関連する Webサイトにアクセスしたユーザの 93%が、トルコからのユーザです。

ユーザがインストールすることになるブラウザ拡張機能は、「Google Chrome」のような、オープンソースのウェブブラウザのプロジェクト「Chromium」を利用するブラウザと同様の形式を利用しています。「Internet Explorer」や「Mozilla Firefox」といった他のブラウザでは動作しません。また、ユーザが拡張機能の設定ページにアクセスできないようにして、この拡張機能を削除したり無効にするのを阻止します。

|

上述したように、このブラウザ拡張機能をダウンロードしてしまうと、感染の連鎖が繰り返されます。「TROJ_BLOCKER.J」として検出される Flash Player の更新を促す不正プログラムは、セキュリティ企業の Webサイトをブロックする拡張機能(「JS_BLOCKER.J」として検出)をインストールします。そして、「JS_BLOCKER.J」は、画像のリンクが添付された Facebook のメッセージを送信するために、不正なスクリプトをダウンロードします。このスクリプトは「HTML_BLOCKER.K」として検出されます。

Facebook のメッセージの他に、この不正な Webサイトに誘導する「Twitter」のアカウントも確認されています。

|

トルコは、Facebook を最も積極的に使用している国の1つで、1日に 1,900万人、1カ月に 3,300万人のアクティブユーザを抱えています。さらに、セキュリティ企業の Webサイトをブロックするという攻撃は、ユーザに直接被害を与えるものではありません。しかし、今後行なわれる攻撃に対して、ユーザは被害を受けやすくなります。

Facebook は、ユーザがこの種の攻撃の被害に合わないように絶えず努力をしています。トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する Eメールをブロックします。また「Webレピュテーション」技術により、この脅威に関連する不正な Webサイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。ユーザも以下の点に留意すれば、より自身を保護することができるでしょう。

- Facebook のウォールやプロフィールのポップアップ画面や、個人宛てに送られたメッセージに添付された身に覚えのない不審な URL は、クリックしたり、アクセスしたりしないようにして下さい。

- ソフトウェアの更新を求められた時は、そのソフトウェア企業のサイトに直接行き、それ以外のリンクからアクセスしないようにして下さい。

- 不正なダウンロードや詐欺に関連した Webサイトを自動的にブロックするセキュリティ製品をご利用下さい。

※執筆協力:Anthony Melgarejo(Threat Response Engineer)および Paul Tiu(Fraud Analyst)

参考記事:

by Arabelle Mae Ebora (Fraud Analyst)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)