現在世界各地で報道を大きく賑わせ今週国内での被害が懸念されていた暗号化型ランサムウェア「WannaCry」ですが、トレンドマイクロが確認をした結果、国内にも多くの攻撃が着弾していることが明らかになりました。

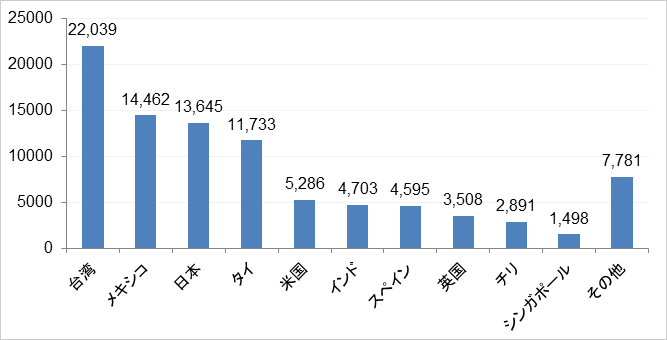

トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」が集計したデータによると、トレンドマイクロが緊急事態と判断した 2017年5月12日21時42分(日本時間)の前後で着弾している攻撃の数が大きく異なることが分かりました。英国など各国での被害が明らかになり始めた後から攻撃の数は急速に拡大し、5月12日21時42分から 5月15日9時00分までの間に確認、ブロックした攻撃は全世界で 92,141件に上ることが分かりました。

また、日本でも同期間内に13,645件の攻撃が確認されており、全体に占める割合では14.8%にのぼりました。WannaCry の攻撃が日本時間で金曜の夜、つまり通常業務時間終了後の時間帯だったことから週が明けての被害が懸念されていましたが、月曜の始業前の時点まででも多くの侵入が確認されたことになります。

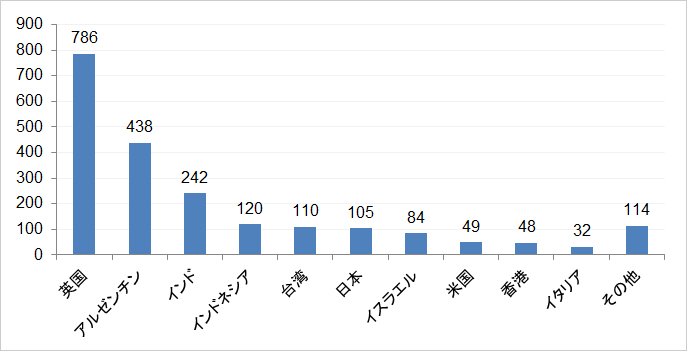

5月12日21時42分までの時点では、トレンドマイクロが確認、ブロックした WannaCry による攻撃は全世界で 2,128件、うちトップは報道でも騒がれているイギリスで 786件、一方日本への攻撃は 105件にとどまっていました。事態が深刻になる前から合計すると、WannaCry による攻撃は全世界に対して 94,269件、日本に対しては 13,750件確認、ブロックしている計算になります。

図1:トレンドマイクロがブロックした WannaCry 国別攻撃数

(初期:2017年5月7日9時00分~5月12日21時42分まで)

図2:トレンドマイクロがブロックした WannaCry 国別攻撃数

(緊急事態発令後:2017年5月12日21時42分~5月15日9時00分まで)

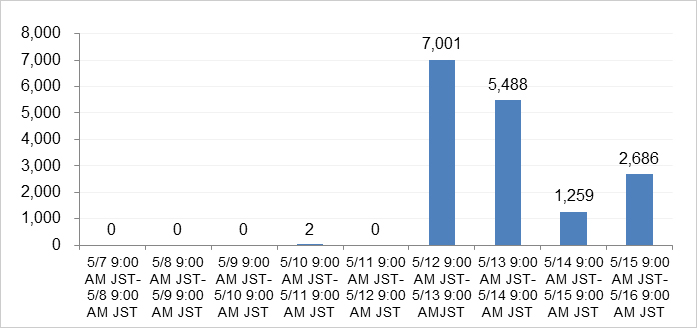

当ブログ執筆時に追加で確認できたデータによると、週明け 5月15日9時00分から 5月16日9時00分までの間にも国内には 2,686件攻撃が確認され、2017年5月7日9時00分から 5月16日9時00分までの 9日間で合計 16,436件の攻撃を確認、ブロックしたことになります。この日本に対して行われていた攻撃の推移を時間別で見てみると、トレンドマイクロが緊急事態と判断した 2017年5月12日夜間以降から海外同様に日本も攻撃を受けていたことが明らかになりました。また、日曜日朝から月曜日朝にかけて攻撃が落ち着いていた一方で、月曜始業時の 9時00分からまた攻撃がやや増加していることが分かります。おそらく電源が切られていたパソコンが出勤時に立ちあがると同時に、アクセス可能になったことで攻撃がやや増加したものと推測します。

図3:トレンドマイクロがブロックした日本に対する WannaCry 攻撃数時間別推移

(2017年5月7日9時00分~5月16日9時00分まで)

この攻撃数は法人の場合にはパソコンがネットワークに複数台ある場合にも「1件」とカウントされるため、実際に攻撃を受けたパソコンの台数となった場合にはここで公表している以上の数であることが推測できます。報道される事例のすべてが英国の医療機関や製造業、ドイツの鉄道会社といった海外で確認されていたものであったことから、「日本に影響はあるのか」と思われていた方々は多かったかもしれません。しかし、このトレンドマイクロの数値からも WannaCry によるサイバー攻撃は、日本にとっても決して対岸の火事ではなく、日本を含めた世界的なサイバー攻撃であると言えます。

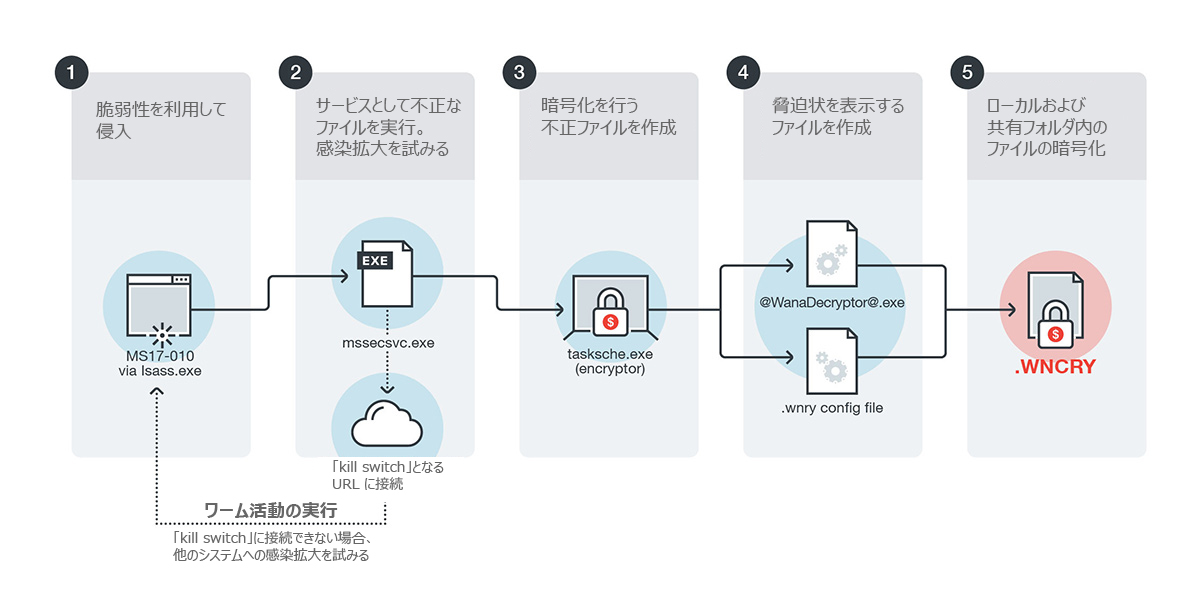

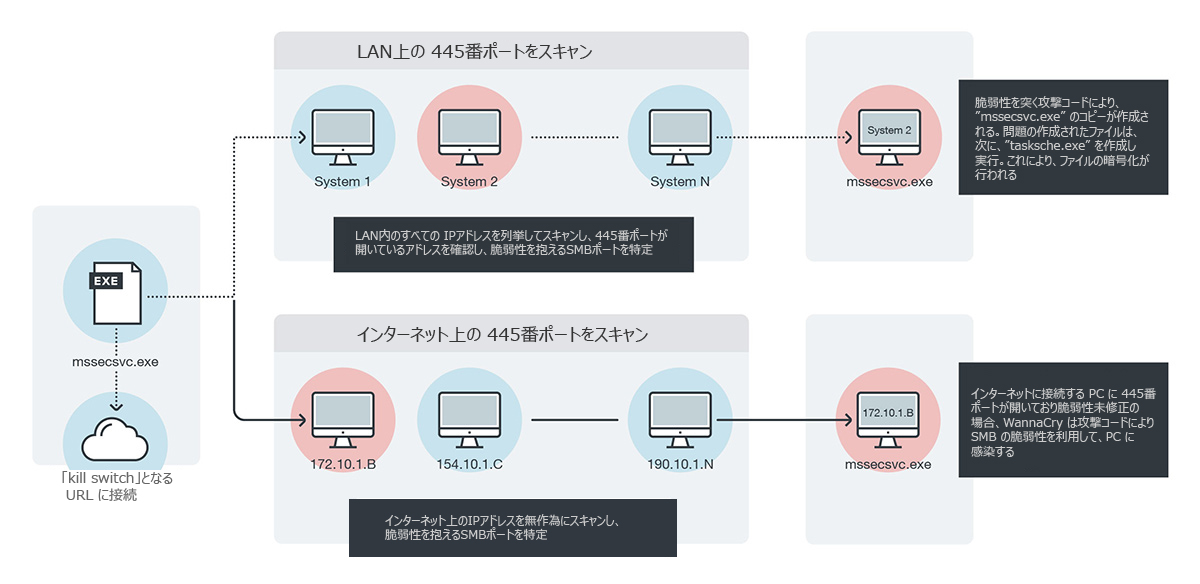

2016年に確認されたランサムウェア攻撃全体を見ると、拡散の手法の約79%がメール経由によるものでした。しかし、WannaCry による攻撃を観測している限り、現時点ではメールベースでの大規模な攻撃が行われている兆候はトレンドマイクロでは確認していません。今回のサイバー攻撃は広範囲、かつ短期間に行われていますが、トレンドマイクロではインターネット経由で直接グローバルIPアドレスに対して脆弱性を狙う攻撃が行われていたとみています。また、被害を最大化させるにあたっては、感染後に同じネットワーク上に存在するパソコンに今回悪用されている SMB の脆弱性がないかをスキャンして攻撃する「ワーム機能」がサイバー犯罪者によって活用されています。

図4:「WannaCry」の活動概念図

図5:「WannaCry」のワーム活動概念図

この自動感染、自己増殖ともいえる「ワーム機能」を搭載するマルウェアが猛威を振るうというのは、近年ではまれに見るものですが、目的を達成させるためには効果的な手法を使うサイバー犯罪者の特徴を表しているかもしれません。今後も同じサイバー犯罪者による活動か模倣犯によるものかは別として、WannaCry による活動は継続して行われる可能性も十分考えられます。あるいは、今回利用されている攻撃手法を使って別のランサムウェアを仕掛ける攻撃、あるいはまた違ったマルウェアに感染させるような動きも十分考えられます。脆弱性に対するパッチ適用あるいは IPS による代替手段の適用からバックアップの取得・保存に至るまで、さまざまな対策を速やかに適用していただくことを推奨します。