身代金要求型不正プログラム(ランサムウェア)の感染事例は、2016年から頻繁に報道されています。トレンドマイクロで把握しているだけでも、主に米国等の英語圏を中心に2016年1年間の報道件数は 77件に達しました。第4四半期に入り減少が見られるものの、月平均 6件近くの事例が報道されたことになります。これら全 77件のランサムウェア感染報道を見渡した際、どのような傾向が確認できるでしょうか。なお、第4四半期の報道事例減少は、弊社が「2017年セキュリティ脅威予測」でも示したとおり、「急増期」から「安定期」への変化を示唆しているのかもしれません。

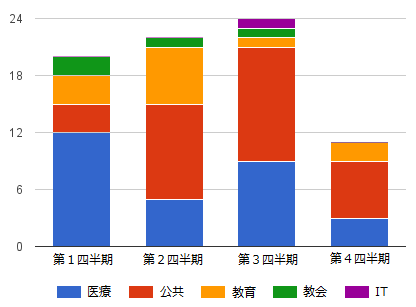

図1:2016年ランサムウェア報道事例の四半期ごとの業種別推移

■報道された被害事例の約8割が「医療」または「公共」

図1 はランサムウェアの報道事例における、業種別の件数推移を示しています。もちろん他の業種も被害に見舞われていたと考えられますが、主に米国等の英語圏で報道された事例に基づいた場合、「医療」、「教育」、「公共」、「教会」、「IT」といった業種に被害が集中していました。キリスト教系の教会での被害報道が多かった点も英米圏の特徴といえます。本稿では「教会」という業種として区別します。

2016年上半期は、医療機関を中心に教育機関や公共へ標的が拡大され、1万7,000米ドル(2016年12月時点で約200万円)の身代金が支払われたカリフォルニア州ロサンゼルス市の医療機関「Hollywood Presbyterian Medical Center」の事例や、カナダアルバータ州の大学「University of Calgary」の 2万カナダドル(2016年12月時点で約177万円)の事例などが話題になりました。

第3四半期に入ると、対象業種は、教育が減少してほぼ医療と公共に二分されているのが分かります。第3四半期には、初めて IT企業を狙った事例が報道されました。2016年9月に発生した英クラウドサービスプロバイダ「VESK」を狙った攻撃では、バックアップにも関わらず1万8,600ポンド(2016年12月時点で約268万円)の身代金も支払って復旧に至りました。

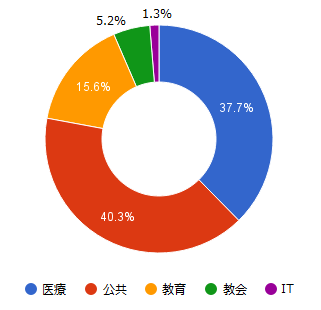

そして 1年を通して振り返った場合、医療と公共での被害事例が全体のほぼ 8割を占めていました。医療や公共などは市民の日々の生活に影響が出るサービスであり、特に報道されやすいことからこうした傾向が見られると推測されます。

図2:2016年ランサムウェア報道事例の業種別割合

■実際に支払われた身代金の平均額は「約127万円」

身代金の金額は、全 77件中 20件の報道事例で公表されました。また、支払ったかどうかに関わらず、2016年に報道された身代金の最高額は、英リンカンシャー郡議会が要求された 100万ポンド(2016年12月時点で1億1,400万円)の事例です。この事例では身代金の支払いには応じなかったようです。20件で言及された金額を平均すると、1事例につき約840万円となります。

さらに、公表された 20件の中で「実際に身代金を支払った」と報じられた事例は下記の 8件で、最高額は、米インディアナ州マディソン郡庁舎が支払った 2万8,000米ドル(2016年12月時点で約329万円)の事例になります。法執行機関で支払った事例が 3件も報道されています。8件で言及された金額を平均すると、1事例につき約127万円となります。

| 時期 | 被害組織名 | 業種 | 報道された 金額と通貨 |

12月の 円換算 |

バックアップ の有無 |

| 2月 | オレゴン州ヒルズボロ市のモルモン教系の教会 「Community of Christ Church」 |

教会 | $570.00 | ¥66,992 | 無 |

| 2月 | カリフォルニア州ロサンゼルス市の医療機関 「Hollywood Presbyterian Medical Center」 |

医療 | $17,000.00 | ¥1,998,010 | 無 |

| 4月 | マサチューセッツ州ミドルセックス郡 トゥックズベリーの警察署 |

公共 | $500.00 | ¥58,765 | 未公表 |

| 4月 | メイン州 リンカーン郡の警察署 |

公共 | $300.00 | ¥35,259 | 未公表 |

| 6月 | カナダアルバータ州の大学 「University of Calgary」 |

教育 | $20,000.00 | ¥1,732,400 | 無 |

| 9月 | 英クラウドサービスプロバイダ 「VESK」 |

IT | £18,600.00 | ¥2,679,888 | 有 |

| 11月 | 米インディアナ州 マディソン郡庁舎 |

公共 | $28,000.00 | \3,290,840 | 無 |

| 12月 | アーカンソー州 キャロル郡の保安事務所 |

公共 | $2,400.00 | ¥282,072 | 無 |

| 表:金額と共に身代金を支払ったと報道された事例 | |||||

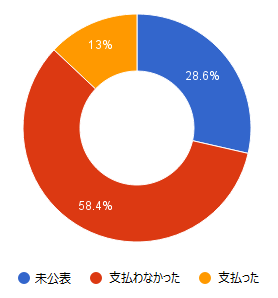

次に「実際に身代金が支払われたかどうか」を確認します。報道内容に基づく範囲で確認すると、77件中、「支払った」と報道されていた事例は 10件で全体の 13%になりました。支払いの有無を公表していない報道は、77件中 22件で 28.6%ですが、ここに「支払った」が含まれている可能もあります。

図3:身代金支払い有無の割合

■「公共」における被害事例では、半数以上がバックアップ対策を実施していた

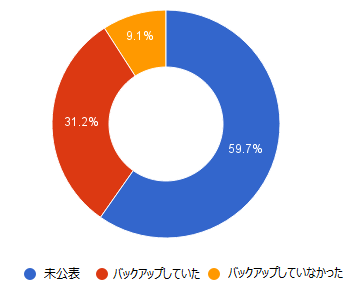

次に「バックアップしていたかどうか」を報道内容に基づいて確認すると、全 77件中、「バックアップしていた」と報道された事例が24件で 31.2%、「バックアップしていなかった」が 7件で 9.1%、そして「未公表」が46件で59.7%となりました。一部報道では速やかに復旧を果した際のバックアップの重要性が強調されていましたが、多くのケースではバックアップの有無については触れられていませんでした。

図4:バックアップ有無の割合

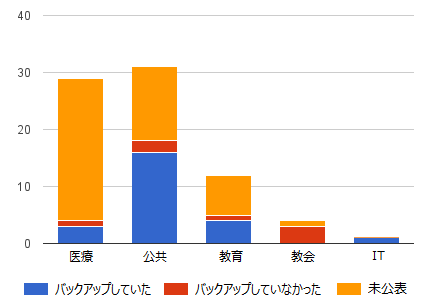

業種別の情報を加味すると、図5のとおり、公共でバックアップをしていた割合が高く出ています。2016年は公共と医療で多数の被害事例が報道されましたが、バックアップという観点では、他に比べ公共での対策が大きく進んでいることが分かります。

図5:各業種におけるバックアップ有無の割合

■まとめ

2016年全体の事例を改めて見渡した場合、特に「公共」、「医療」業界の被害が顕著に報道されていたことが伺えます。ランサムウェア対策において繰り返し強調される点は「攻撃者を増長させないためにも身代金の支払いには応じないこと」や「仮に被害に遭っても直ちに復旧を果たすためバックアップを徹底しておくこと」などでした。むろん、そうした対策により被害を最小限に食い止めた企業もたくさんありましたが、現実には対応が後手に回ってしまったケースも多かったようです。

恐らくサイバー犯罪者側も同様にこの1年を振り返り、2017年以降、どの業界への攻撃が有効であるかといった分析をしている可能性があります。そしてより脆弱と思われる業界にターゲットを絞り込み、同じ傾向を示す別の業界を新たな標的にしていくかもしれません。「絶対にオフラインにできないシステム」、「バックアップ対策が遅れている組織」、「風評被害が業務に深刻な影響を及ぼす業種」など、いくつかの傾向が抽出されて新たな標的が見出される可能性も懸念されます。例えば第 4四半期、サンフランシスコ市営交通局を狙った事例では、当局は毅然とした対応を示したものの、このような「絶対にオフラインにできないインフラ」や、同様の特徴をもつ産業制御システムなどが新たな標的として増加する可能性があります。

ランサムウェアの被害を未然に防ぐためには、セキュリティ対策に万全を期すと同時に、今後もこうした報道事例を注視し、ランサムウェア対策の強化を検討していくことが重要です。

■トレンドマイクロの対策

トレンドマイクロは、企業や中小企業および個人ユーザそれぞれに、暗号化型ランサムウェアによる被害を最小にするための対策を提供します。

企業ユーザは、これらの脅威によるリスク軽減のために、多層的かつ段階的な対策を取ることができます。メール攻撃対策製品「Deep Discovery Email Inspector」および Webゲートウェイ対策製品「InterScan Web Security」は、ランサムウェアを検出し、侵入を防ぎます。「ウイルスバスター コーポレートエディション」のようなエンドポイント製品は、挙動監視機能(不正変更監視機能)の強化やアプリケーションコントロール、および脆弱性シールド機能により、脅威による影響を最小にすることができます。ネットワーク型対策製品「Deep Discovery Inspector」は、「文書脆弱性攻撃コード検出を行うエンジン(Advanced Threat Scan Engine、ATSE)」などによりランサムウェア脅威を警告します。サーバ&クラウドセキュリティ対策製品「Trend Micro Deep Security」は仮想化・クラウド・物理環境にまたがって、ランサムウェアがサーバに侵入することを防ぎます。

トレンドマイクロの中小企業向けクラウド型のエンドポイントセキュリティサービス「ウイルスバスター ビジネスセキュリティサービス」は、「FRS」技術によりウイルス検出を行っています。また同時に、これらのエンドポイント製品では挙動監視機能(不正変更監視機能)の強化により、侵入時点で検出未対応のランサムウェアであってもその不正活動を検知してブロックできます。

トレンドマイクロの個人向けクライアント用総合セキュリティ対策製品「ウイルスバスター クラウド」は、不正なファイルやスパムメールを検出し、関連する不正な URL をブロックすることによって、強固な保護を提供します。