POS マルウェアを利用した攻撃により、さまざまな大手小売業が情報漏えいの被害を受けました。こうした攻撃で窃取されたクレジットカード情報は、最終的には、アンダーグラウンドでよく知られたクレジットカード販売サイト「Rescator」で売られることになります。「Rescator」は 複数のサイバー犯罪者によって運営されているため、トレンドマイクロでは、この販売サイトの背後にいるサイバー犯罪者集団を「Lampeduza」と呼びます。

弊社は、別のサイバー犯罪者集団が「Lampeduza」の知名度を利用し、サイバー犯罪者をだまして偽の販売サイトに誘導していることを確認しました。

■オンライン銀行詐欺ツールに関連する C&Cサーバ

弊社の研究プロジェクトの 1つが、オンライン銀行詐欺ツール「KINS」のコントロールパネルを atresurspowerlbc.su にホストするコマンド&コントロール(C&C)サーバを確認しました。この C&Cサーバは、2014年5月9日に登録され、メールアドレスは nesternko43@mail.ru となっています。このメールアドレスは、「Lampeduza」の偽サイトをホストする他のドメインを登録するためにも利用されていました。

以下はこの偽サイトが利用するドメインの例です。

- babli.su

- brandcc.name

- dumpster.su

- e-obmen.su

- iswipe.su

- just4valid.su

- mn0g0.su

- resurspowerlbc.su

- safegs.su

- shipping-panel.su

- shipping-panel.us

- shockwave-update55.su

- update-shockwave34.su

上記のドメインには、偽の求職サイト(safegs.su)、および 2つの偽の運送サイト(shipping-panel.su、shipping-panel.us)が含まれています。

■クレジットカード販売サイトと「Lampeduza」

上記で述べた販売サイトは、「Rescator」もしくは「Octavian」と呼ばれる悪名高いオンラインクレジットカード販売サイトの偽サイトです。メインページは本物の Webサイトのメインページと非常によく似ています。

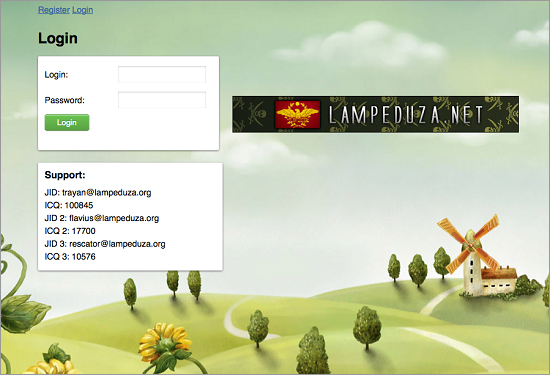

図1 は、偽サイトのログインページです。

|

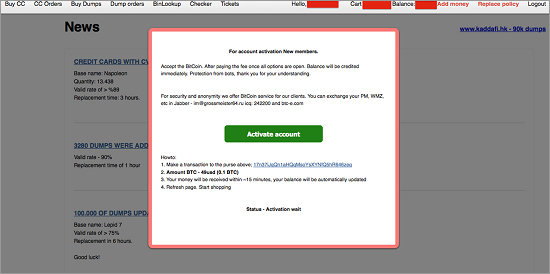

ユーザがログインすると、ポップアップ画面が表示され、アカウントを有効にするために 49米ドル(2014年10月20日時点、約5,200円)を仮想通貨「Bitcoin(ビットコイン)」で支払うように要求します。

|

このポップアップ画面の日本語訳は以下のとおりです。

新規メンバー:アカウントを有効にする

ビットコインでの支払いを受けます。支払いが完了すると、すべてのオプションが可能になります。すぐに残高が確認されます。ボットから保護するためです。ご協力ありがとうございます。

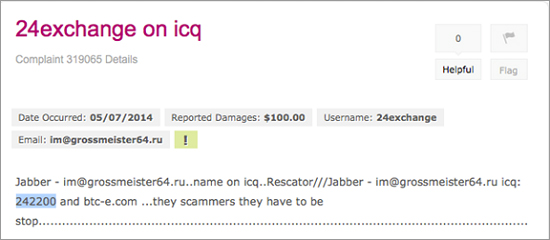

セキュリティと匿名性のため、お客様にはビットコインのサービスを提供します。Jabber のPM、WMZを交換することができます。im@grossmeister64.ru icq:242200 および btc-e.com

アカウントを有効にする

方法:

1. 購入のための決済を行う;17n37iJqQn1aHQqMsoYsXYNfQ5hR646zeq

2. ビットコインでの金額 – 49米ドル(0.1 BTC)

3. 15分以内に決済が完了します。残高は自動的に更新されます。

4. ページを更新して下さい。買い物を始めます。ステータス:有効化待ち

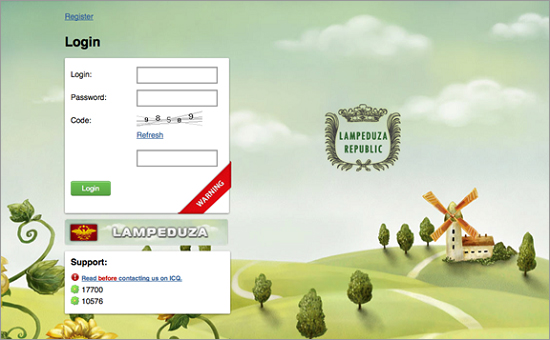

図3 は、実際の「Rescator」のログインページです。

|

ユーザがログインすると、図4 が表示されます。

|

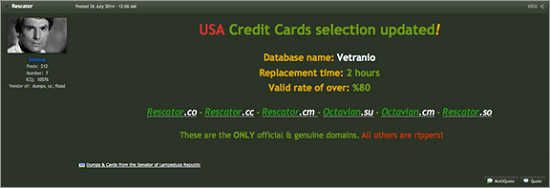

上記の販売サイトはすべて、「Rescator」が所有および運営するクレジットカード販売サイトの偽サイトであるとされています。「Rescator」はクレジットカード販売サイトを運営するだけでなく、カード情報に関するフォーラム「Lampeduza」の管理者としても知られています。「Rescator」が運営する “公式” サイトは以下のとおりです。

- Octavian.su

- Rescator.cc

- Rescator.co

- Rescator.cm

- Rescator.so

図5 で、「Rescator」は上記ドメイン以外の「Rescator」を名乗るクレジットカード販売サイトはすべて詐欺であると断言しています。

|

こうした偽サイトは、明らかに詐欺に関与していますが、しかし「Lampeduza」がこの背後にいる可能性も否定できません。図6 は、「Rescator」がこれらの偽サイトに関与していることを暗示していますが、しかし、これ自体が虚偽の投稿である可能性があります。

|

これらの偽サイトは実際の販売サイトの旧バージョンのようです。「xylitol」のブログ記事でわかるように、2013年2月時点の「Rescator」の Webサイトのように見えます。弊社では、「Rescator」が利用者に偽サイトに関する警告を出し、偽サイトと無関係であることを主張した投稿を複数確認しています。

■結論

この偽のクレジットカード販売サイトの裏にいる人物が誰かはまだわかっていません。しかし、偽サイトに関係する人物は、「Lampeduza」の知名度を利用していることは明らかです。「Lampeduza」は、信頼性の高いクレジットカード情報を提供することでサイバー犯罪者には有名な販売サイトで、こうしたクレジットカード情報は、とりわけ米国の情報漏えいに直接的に関係しています。

問題のビットコインのアドレスの持ち主は、55 BTC(約 286万円) を受け取っているようです。取引のいくつかは 0.1 BTC(約 5,200円) となっており、偽サイトが利用者に要求した金額と同額です。また、このメールアドレスは今年 7月15日以降から利用されています。

弊社は、このサイバー犯罪者集団を引き続き監視し、新たな展開があった場合は本ブログ上で報告します。また、「Lampeduza」およびこれらの偽サイトを調査している法執行機関に対し、弊社との接触を促しています。

参考記事:

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)