2014年3月8日に消息不明となったマレーシア航空370便の捜索に、多くの国が参加しています。「TrendLab(トレンドラボ)」では、大きな注目を集めているこの話題に便乗して、サイバー犯罪者がさまざまな脅威を拡散しているのを確認しています。

その 1つは、この航空機に関する動画を装うファイルで、Eメールで拡散されると考えられ、”Malaysian Airlines MH370 5m Video.exe” と名付けられた 5分間の動画とされています。しかし実際は、「BKDR_OTOPROXY.WR」として検出されるバックドア型不正プログラムです。多くのバックドア型不正プログラムと同様に、「BKDR_OTOPROXY.WR」も、攻撃者が PC上でさまざまなコマンドを遠隔で実行することを可能にします。攻撃者は、自身のサーバからファイルをダウンロードや実行したり、さまざまなシステム情報を収集します。

このバックドア型不正プログラムには、通常とは異なる点があります。問題の「BKDR_OTOPROXY.WR」が利用するコマンド&コントロール(C&C)サーバの 1つが、2013年10月の標的型攻撃に関連していると報告されています。標的型攻撃が、従来型のサイバー攻撃と同じ基盤を共有することは通常ありません。しかし、今回の事例ではそのように思われます。トレンドラボでは、この「BKDR_OTOPROXY.WR」が、標的型攻撃に利用されたという情報は現在のところ確認していません。

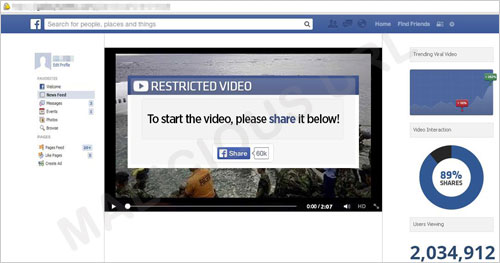

トレンドラボではまた、このニュースに便乗したアンケート詐欺も確認しています。消息不明となった航空機が海上で発見されたという偽のニュース速報を利用した事例が確認されています。ユーザがリンクをクリックすると、Facebook の画面によく似せた Webサイトに誘導します。その Webサイトには、失踪した航空機が発見されたとする動画が埋め込まれています。実際にはそのページのどの場所をクリックしても別のページが開き、映画「アバター」の続編に関する偽の動画が表示されます。

|

ユーザがこれらの動画をクリックすると、動画を閲覧するために、ソーシャルメディアのフォロワーに共有することを促されます。共有すると、テストを完了させるために年令確認が求められます。しかし、これらのテストはアンケート詐欺以外なにものでもありません。ユーザは、動画を閲覧するために複数のアンケートに答えるように促されますが、そのような動画は実際には存在しないものです。トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」のフィードバックによると、このページにアクセスしたユーザの 32% は北米のユーザです。アジア太平洋地域からのユーザは 40%以上となっています。

また別のアンケート詐欺は、YouTube の画面を模倣しており、消息不明となった航空機が発見されたという動画を表示します。先ほどの事例のように、ユーザは動画を共有し、閲覧前にテストをするように促されます。しかしこのテストも同様に、アンケート詐欺に誘導するだけです。

|

最新ニュースや時事問題は、サイバー犯罪者が利用するソーシャルエンジニアリングの主要な”エサ”となっています。残念ながら、こうしたことは頻繁に起きています。東北地方太平洋沖地震やボストン・マラソン爆破事件、台風第30号(Haiyan)といったニュースもさまざまな脅威を拡散するために利用されました。

ユーザは、最新のニュースや時事問題を知りたいときは、Eメールやソーシャルネットワーキングサイトではなく、信用のおける有名なニュースサイトを直接訪れるようにしてください。

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する E メールをブロックします。また「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。

※協力執筆者:Maela Angeles および Ruby Santos、Isaac Velasquez

参考記事:

by Rika Joi Gregorio (Threat Response Engineer)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)