英王室は、2012年12月3日(英国時間)、ウイリアム王子の妻、キャサリン妃が第1子をご懐妊したと公式に発表。それ以来、世界中でその第1子誕生が待ち望まれてきました。そして2013年7月22日(英国時間)、新たなケンブリッジ公の王子となる男の子の誕生が発表されました

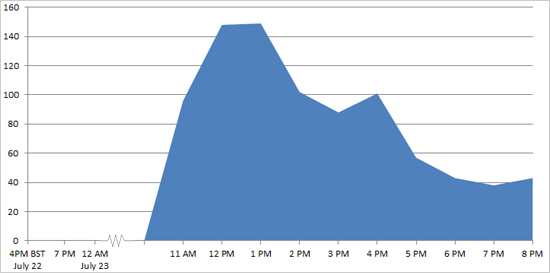

世界中が祝賀ムードに包まれるなか、従来型の脅威が再び姿を現しました。「TrendLabs(トレンドラボ)」は、ロイヤルベビーの誕生に関連するスパムメッセージを確認。第1子誕生が同年7月22日の午後4時24分(英国夏時間)に公式発表されたことを考慮すると、このスパムメッセージの拡散は驚くべき速さです。

|

|

|

|

|

|

これらのスパムメールは、「ScribbleLive」というリアルタイムの情報を提供する特定のプラットフォームから送信されたように装っていました。もちろん本文は、虚偽の内容を含んでおり、ユーザが誤ってリンクをクリックすると、複数の Web サイトへと誘導されることになります。これは、「Blackhole Exploit kit(BHEK)」によるスパムメール攻撃でみられる典型的な手口です。BHEK は、ユーザがどのようなバージョンのソフトウェアを利用しているかを特定するために、サイバー犯罪者が利用する Web ページです。これにより、その脆弱性を抱えたソフトウェアのバージョンに応じたエクスプロイトコードが送り込まれることになります。

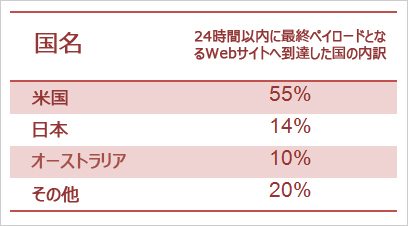

今回の場合、複数の Web サイトへの誘導を促すファイルは、トレンドマイクロの製品では「JS_OBFUSC.BEB」として検出されます。当初の報告に応じて、この複数のWebサイトへの誘導の末最終的にたどり着くWebサイトにどの国からアクセスした検証した結果、米国、日本そしてオーストラリアがその上位を占めていました(図3参照)。そして英国が23日の朝を迎える頃、さらに多くの英国国民がオンライン上でロイヤルベイビー関連のニュースを検索することから、この地域からのさらなる感染数が確認されることが予測されます。

|

|

|

サイバー犯罪者は、BHEK のようなエクスプロイトキットにより、非常に便利にスパムメール攻撃を仕掛けることが可能となります。つまりBHEKは、サイバー犯罪者たちがスパムメール攻撃を仕掛ける際、ソーシャルエンジニアリングの手法、利用する脆弱性、そしてこの攻撃によってもたらされる不正活動などのさまざまな要素を調整することを容易にさせるのです。

ソーシャルエンジニアリングの手法は、頻繁にボストン・マラソン同時爆破事件や新ローマ法王の選出などのような人々が注目する出来事に便乗します。

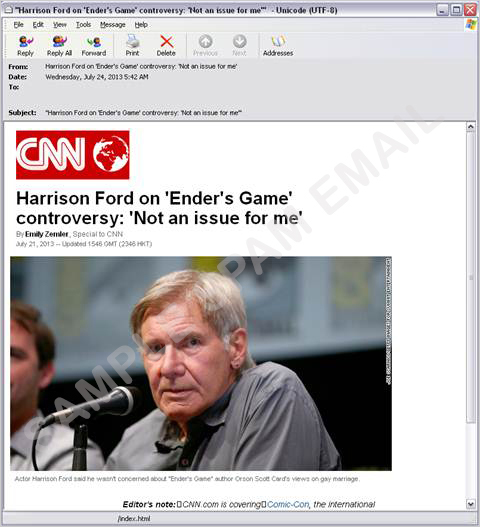

今回の BHEK による攻撃は、ロイヤルベイビーだけに便乗して攻撃を仕掛けているわけではないようです。他のスパムメッセージの中には、米国で11月に公開予定の SF 映画「Ender’s Game(邦題:エンダーのゲーム)」に関する議論に便乗したものも確認されています。こういったメッセージは、米国大手メディア「CNN」からを装っており、本文中のリンクをクリックすると、ロイヤルベイビーのスパムメール攻撃と同様のWebサイトに複数誘導されることになります。

|

|

|

■ロイヤルベイビーの誕生に便乗するスパムメールを引き続き確認:

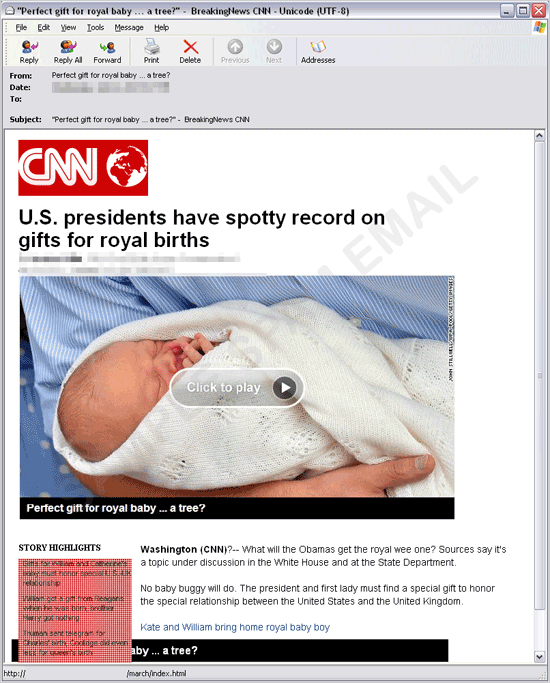

トレンドラボは、本事例に関するスパムメール攻撃を継続して監視しています。そして7月25日、再びロイヤルベイビーの誕生に乗じたスパムメールを確認しました。このメールは CNN から送信されたように装っており、米国大統領が誕生記念として何を贈呈するか、といったニュース記事を含んでいました。

|

|

|

このエクスプロイトキットのコードは、「JS_OBFUSC.BEB」として検出され、Java の脆弱性を利用するエクスプロイトコード(「JAVA_EXPLOYT.RO」として検出)を含んでいます。「JAVA_EXPLOYT.RO」が利用する Java の脆弱性は、「CVE-2013-1493」および「CVE-2013-2423」であり、これらの脆弱性は既にOracleによってパッチが公開されています。そしてこ最終的に「TROJ_MEDFOS.JET」による不正活動がもたらされることになります。

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する E メールをブロックします。また「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。

※協力執筆者:Maela Angeles、Ruby Santos、Hadden Xiao、Mark Tang、Mark Aquino および Adrian Cofreros

参考記事:

by Cyril Coronado (Anti-Spam Research Engineer)

翻訳:宮越 ちひろ (Core Technology Marketing, TrendLabs)