2016年3月10日前後からTwitterなどネット上で、モバイル端末を狙ったランサムウェアと思われる被害を訴える書き込みが散見されました。トレンドマイクロでは調査の結果、この事象の原因として、Android版ランサムウェア「AndroidOS_Locker」の国内流入を確認しました。このランサムウェアは感染した Android端末上で「MINISTRY OF JUSTICE」を詐称し日本語の身代金要求メッセージを表示します。これは Androidのランサムウェアとしては、初めて日本語表示に対応したものと言えます。

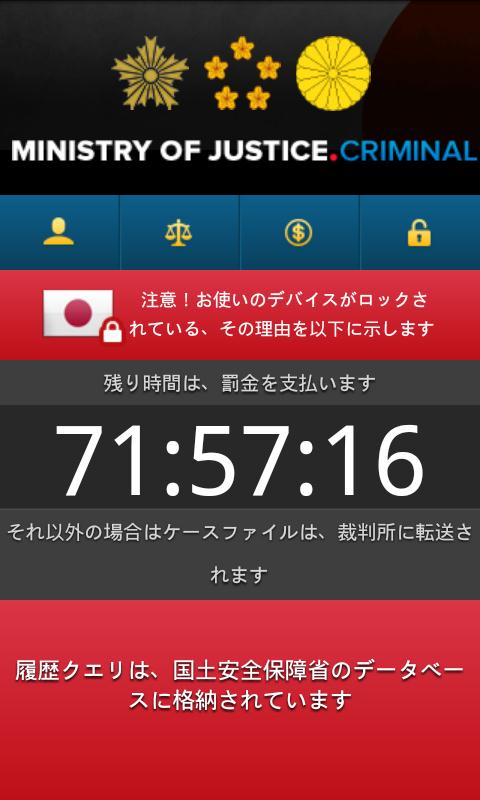

図1:「AndroidOS_Locker」の日本語”身代金”要求メッセージ表示例

特に PC版のランサムウェアではデータを暗号化することで「人質」にする「暗号化型ランサムウェア」が現在の主流となっていますが、今回確認されたランサムウェアは端末操作を不可にすることで端末自体を「人質」にする「端末ロック型ランサムウェア」の活動となっています。このランサムウェアの拡散経路は現在のところ断定できていませんが、「System Update」を偽って Android向け正規マーケットである「Google Play」以外のインターネット上にて配布されているものと推定されます。インストール時には通常のアプリ同様、以下のような権限を要求するメッセージが表示されます。

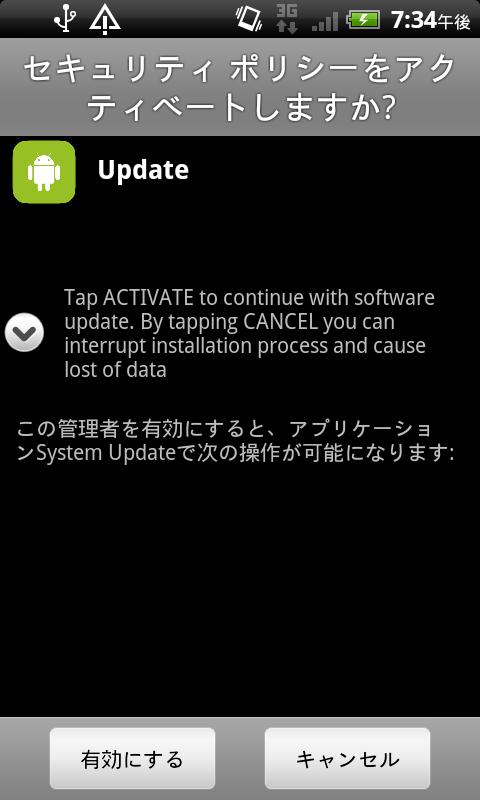

図2:「AndroidOS_Locker」のインストール時の表示例

加えて、このランサムウェアは「セキュリティポリシーをアクティベートしますか?」というメッセージにより、[端末管理者]の設定の有効化を要求します。この表示に対して[有効にする]を選んでしまった場合、インストールされたランサムウェアにデバイス管理API の権限が付与され、活動が開始されます。これにはデバイス管理API の権限を利用してランサムウェア自身のアンインストールを困難化する意図があります。

図3:「AndroidOS_Locker」インストール時の表示例

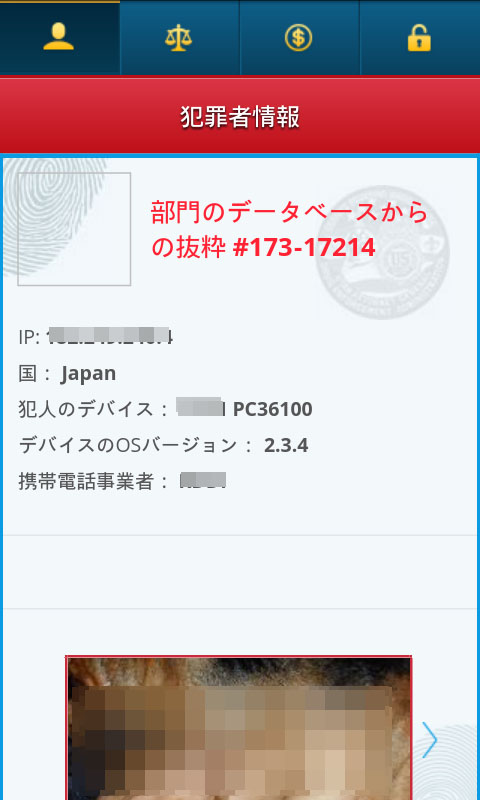

インストール後、時間をおいて「MINISTRY OF JUSTICE」を詐称し、「罰金」の支払いを要求する画面が日本語で表示されます。また、「犯罪者情報」として感染した端末のキャリアや IP などの情報を表示し、いかにも利用者の身元を特定したかと勘違いさせようとする工作も行っています。

図4:「AndroidOS_Locker」の”犯罪者情報”表示例

このランサムウェアは日本語表示の際には「MINISTRY OF JUSTICE」(=法務省)を名乗り、日本の国旗や警察などのマークを表示して日本国内の法執行機関を思わせる表示を行っていますが、例えばアメリカの場合は「CYBER POLICE」を名乗りアメリカ国旗を表示するなど、国と言語で表示を変えています。しかし、日本語表示の内容には、一見しただけでも、「残り時間は、罰金を支払います」などの不自然な表現が含まれており、「国土安全保障省」という日本にはない米国の省庁の名前が表示されるなど、あくまでも自動翻訳などを使った多言語対応の一環として日本語にも対応していることがうかがえます。

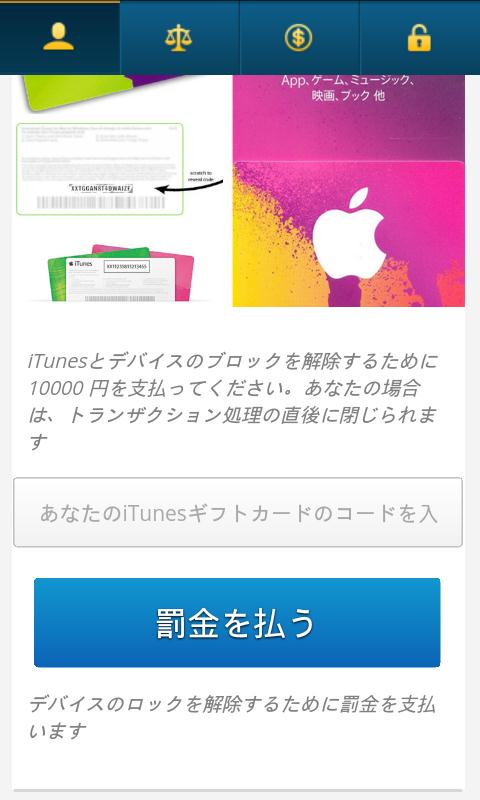

このランサムウェアは1万円の「罰金」を要求しますが、その支払いを iTunesギフトカードで行わせようとします。これまでのランサムウェアの多くはビットコインによる支払いを要求していましたが、モバイル環境に合わせて支払方法を変更したものかもしれません。トレンドマイクロでは日本のサイバー犯罪アンダーグラウンドではこのようなギフトカードによる決済を好む傾向にあることをレポートしていますが、その傾向が海外のアンダーグラウンドでも普及しつつあるのかもしれません。

図5:「AndroidOS_Locker」の”罰金”支払指示表示例

PC版のランサムウェアは2015年を通じ、広く一般の利用者にもっとも被害を与えた不正プログラムであったと言えます。成功した攻撃手法はより広い範囲で使用されるようになります。今回の事例は、攻撃者が日本のモバイル利用者もランサムウェアの攻撃対象に数えていることを示した一例と言えます。PC版のランサムウェアがそうであったように、今後はモバイル版ランサムウェアでも日本語対応が当たり前になっていくでしょう。

■ 被害に遭わないためには

現在不正アプリのほとんどは不審なサードパーティマーケットから配布されています。正規の Android向けアプリマーケットである「Google Play」や信頼できるサードパーティマーケットからのみアプリをインストールするよう、普段は Android OS のセキュリティ設定から「提供元不明のアプリのインストールを許可する」のチェックボックスを外しておくことを推奨します。意識して信頼できるサードパーティマーケットからアプリをインストールする場合のみ、「提供元不明のアプリのインストールを許可する」のチェックボックスをチェックしてインストールを行ってください。「Google Play」からアプリを入手する際にも、アプリのデベロッパー、レビュー、インストール数などの項目をチェックすることで不審点に気づくことが出来る場合があります。

実際にランサムウェアに感染した場合、Android をセーフモードで起動することで、ランサムウェアの起動を抑止し、アンインストール可能になる場合があります。セーフモード起動の方法はご使用の機種ごとに異なりますので、ご使用の機種のセーフモード起動の方法を確認してください。

トレンドマイクロの検証によれば、今回のランサムウェアは Android 5以前の環境でのみ活動が確認されています。Android 6にアップデート可能な環境では最新バージョンの Android を使用することでセキュリティが強化されます。

■ トレンドマイクロの対策

トレンドマイクロでは、モバイル環境での総合セキュリティ対策として、個人利用者向けには「ウイルスバスターモバイル」、法人利用者向けには「Trend Micro Mobile Security」を提供しています。これらの製品ではトレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の機能である「モバイルアプリケーションレピュテーション(MAR)」技術や「Webレピュテーション(WRS)」技術により、不正アプリや不正Webサイトのブロックに対応しています。

今回の記事で取り上げたランサムウェアは「AndroidOS_Locker.A」として検出されます。

※調査協力:山本 将史(Regional Trend Labs)、林 憲明(シニアスレットリサーチャー)