トレンドマイクロは、2014年 10月、「身代金要求型不正プログラム(ランサムウェア)」の亜種「TorrentLocker」を確認しました。このランサムウェアは、およそ 4千の機関や企業で被害が確認され、その大半はイタリアでした。「TorrentLocker」は、「CryptoLocker」といったこれまでのランサムウェアに類似しており、さまざまなファイルを暗号化し、ユーザに金銭の支払いを要求します。「TorrentLocker」は、匿名通信システム「The Onion Router(Tor)」の匿名性を利用し、ネットワークトラフィックを隠ぺいします。これが、「TorrentLocker」の名前の由来になっているようです。

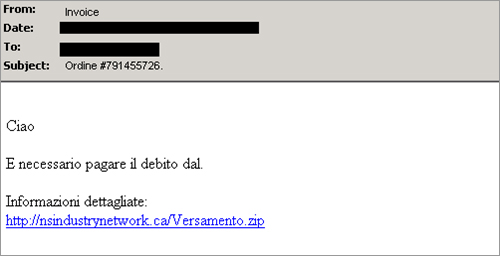

このランサムウェアは、ソーシャルエンジニアリングの手口として、スパムメールを利用します。スパムメールは、複数のテンプレートを利用し、イタリア語で記述されていました。日本語に翻訳すると以下のような文章となります。

- お問い合わせは<年><月><日><時>にフォーラム上に投稿されました。回答の詳細は以下のアドレスを参照下さい。<不正なリンク>

- 送付した請求書は、<年><月><日>までにお支払い下さい。詳細は<不正なリンク>でご確認頂けます。

- お客様からのご依頼を受け、支払い<不正なリンク>を修正しました。

|

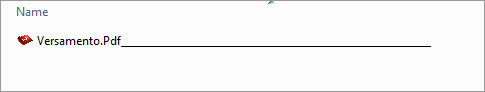

すべてのスパムメールには、圧縮ファイルへ誘導するリンクが含まれています。圧縮ファイルを解凍すると、PDFファイルを装ったファイルが作成されます。PDFファイルは、企業内でよく利用されるファイルです。そのためスパムメールを受信した社員は、そのファイルを正規のファイルだと思い込む可能性があります。

|

圧縮ファイルは、”Versamento.zip ”や”Transazione.zip ”、”Compenso.zip ”、”Saldo.zip ”といったファイル名が付けられています。これらのファイル名はそれぞれ「支払い」や「取引」、「補償」、「残高」という意味になります。しかし、これらのファイルは PDFファイルでなく、実際には「CryptoLocker」の亜種で、トレンドマイクロの製品では、「TROJ_CRILOCK.YNG」として検出される不正プログラムです。

他の「Cryptolocker」の亜種と同様に、「TROJ_CRILOCK.YNG」は、「DOTX」、「DOCX」、「DOC」、「TXT」、「PPT」、「PPTX」、「XLSX」といった拡張子を持つ幅広い範囲のファイルを暗号化します。これらのファイルはすべて、Microsoft Office製品と関連しており、企業で日常業務に広く使用されているものです。

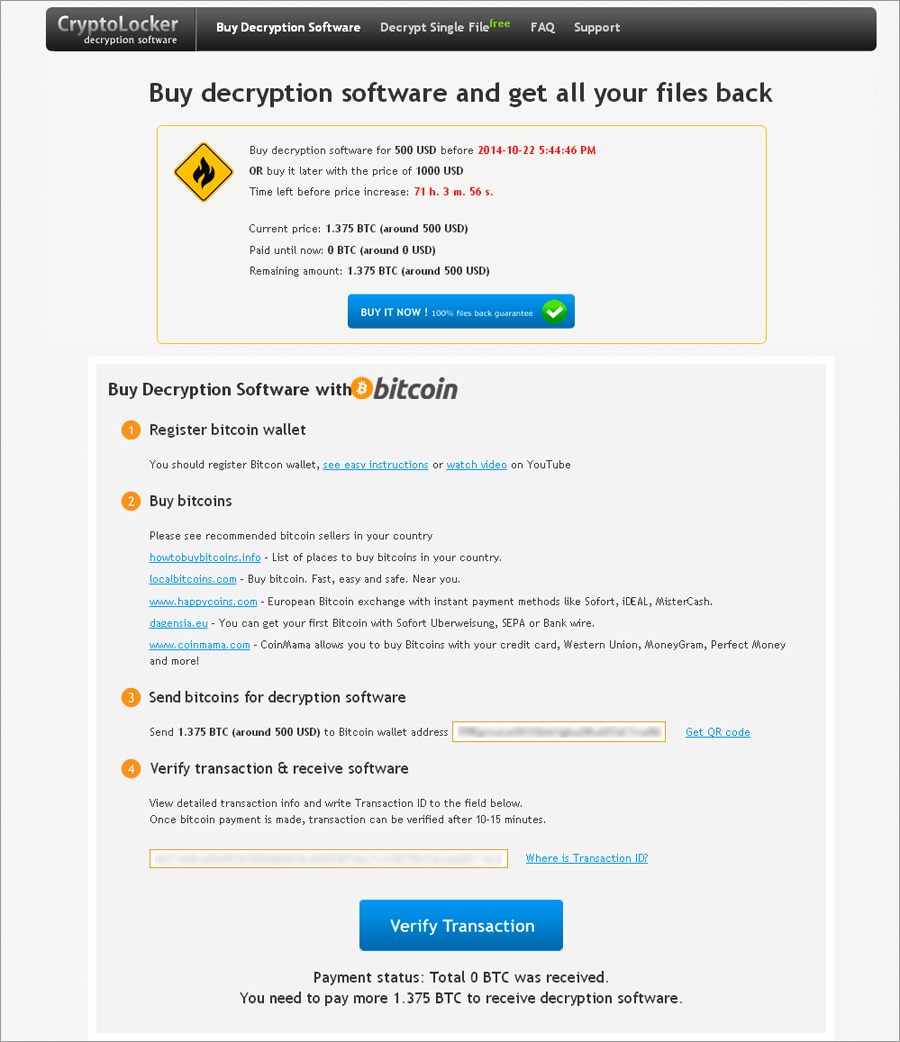

ユーザは重要なファイルを取り戻せるとする復号化ツールを受け取るために、「身代金」を仮想通貨「Bitcoin(ビットコイン)」で支払わなければなりません。弊社が確認した検体の 1つは、約 500米ドル(2014年 10月 22日時点、約54,000円)に相当する 1,375 BTCの身代金を要求していました。

|

|

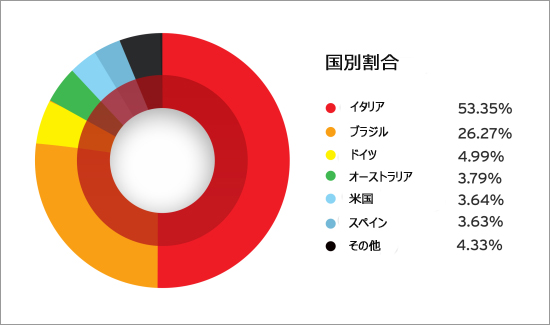

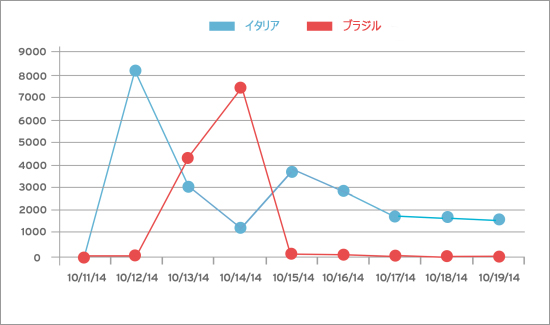

このスパムメール送信活動に最も影響を受けたのはイタリアで、この活動に関連したスパムメールの半分以上がイタリアのユーザに送信されています。次がブラジルのユーザで約 25%となっており、残りはその他の国で占められています。ピーク時には、1日で数千人のユーザが影響を受けました。

|

|

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する E メールをブロックします。また「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。

この攻撃で確認されたファイルのハッシュ値は、以下のとおりです。

- 050b21190591004cbee3a06019dcb34e766afe47

- 078838cb99e31913e661657241feeea9c20b965a

- 6b8ba758c4075e766d2cd928ffb92b2223c644d7

- 9a24a0c7079c569b5740152205f87ad2213a67ed

- c58fe7477c0a639e64bcf1a49df79dee58961a34

- de3c25f2b3577cc192cb33454616d22718d501dc

※協力執筆者:Grant Chen

参考記事:

- 「torrentlocker run hits italian targets」

by Joseph C Chen(Fraud Researcher)

翻訳:臼本 将貴(Core Technology Marketing, TrendLabs)