第1回エクスプロイトキット最新動向分析では、2015年のエクスプロイトキット動向で観測された「改良」点と変化点について報告しました。第2回の今回は、どのエクスプロイトキットが多用されたか、また、どの国が狙われ、どれほどのユーザが影響を受けたのか、といったエクスプロイトキットが与えた影響の大きさについて考察します。

今回は、トレンドマイクロのクラウド型対策技術基盤「Smart Protection Network(SPN)」からのフィードバックで得られた情報を元に報告しています。エクスプロイトキット関連の情報は、脅威状況全体の中でもかなりの実例数に相当し、長期的な傾向を監視および観察することで、こうした脅威からユーザを保護するための役に立ちます。

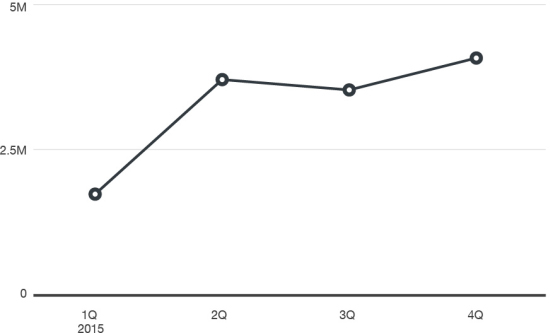

弊社は、2015年、世界中でおよそ1,400万件のエクスプロイトキットへと誘導する Webサイトの閲覧を検出し、ブロックしました。図1は検出された閲覧数の推移を表しています。検出数の上昇率では、同年第1四半期から第2四半期にかけて顕著でした。そして、第4四半期までに、検出数が2014年第4半期に比べてほぼ2倍となりました。これは明らかにエクスプロイトキットの活動が活発になっていることを示しています。

図1:2015年のエクスプロイトキットによる攻撃の検出数

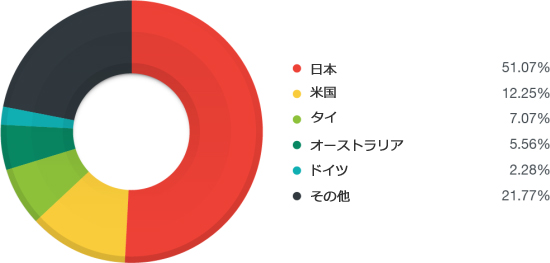

2015年エクスプロイトキットによる急激な攻撃増加の要因は、どれか1つのエクスプロイトキットによるものではありません。図2が示すとおり、Angler、Nuclear、Magnitude の3つのエクスプロイトキット関連の攻撃によるもので、昨年の攻撃全体の約86%を占めました。特に Angler Exploit Kit は、新しく確認された脆弱性をいち早く自身の攻撃に取り込むことでよく知られています。

図2:2015年に検出されたエクスプロイトキットの割合

エクスプロイト関連脅威状況で大部分を占めるこれら3つのエクスプロイトキットは、2014年にはすでに活発に活動しており、2015年にも年間を通して利用されていたものです。他に2014、2015年の2年間に渡って利用されたエクスプロイトキットは、Neutrino と Rig でした。しかし、2014年に度々利用されたエクスプロイトキットのいくつかは、2015年に入ると次々と消滅していきました。Fiesta と Sweet Orange はそのような消滅したエクスプロイトキットのうちの2つです。そして、新しいエクスプロイトキットである Sundown が2015年に市場に加わりました。

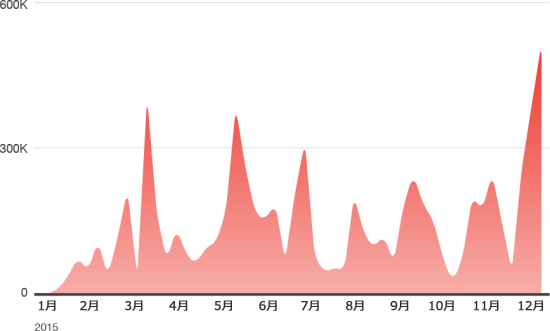

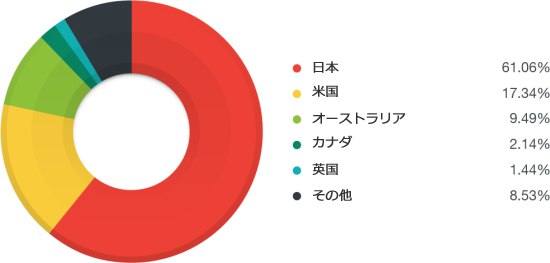

弊社のデータは、2015年に最もエクスプロイトキットに狙われたのは、日本および米国のユーザであることを示しており、この傾向は2014年から継続しています。日本のユーザは複数のエクスプロイトキットの攻撃対象とされ、とりわけ3月には Nuclear、4月には Neutrino による攻撃の急増が、また夏季には Rig による継続的な攻撃が見られました。2015年下半期に、日本のユーザは Angler による攻撃を頻繁に受けましたが、この多くは今も続く不正広告を利用した攻撃に関連したものです。

図3:日本におけるエクスプロイトキットのトラフィック数/週

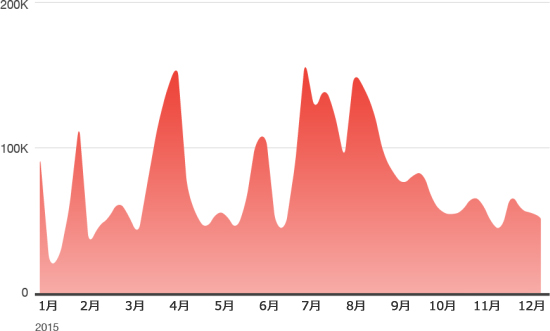

米国でも、12カ月間に渡って日本と類似した攻撃数の急増が確認されています。2015年初期には Hanjuan によるゼロデイ攻撃のために急増しました。4月と7月の攻撃の急増は、Magnitude によるものです。また、7月の攻撃の急増は、Adobe Flash Player の脆弱性がその前月の6月にMagnitudeに利用されたことに起因している可能性があります。エクスプロイトキットに攻撃された他の国で目立つのは、オーストラリア、カナダ、フランス、ドイツ、英国です。

図4:米国におけるエクスプロイトキットのトラフィック数/週

次に最も活発なエクスプロイトキット、Angler、Magnitude、Nuclear についての各国別のデータを見ていきます。これら3つのエクスプロイトキットの影響を受けた国は、上述のエクスプロイトキット全体の影響を受けた国と類似していることが伺えます。Angler および Nuclear により最も影響を受けた国は日本で、一方、Magnitude の影響を受けた国は米国で、ほぼ半数を占めています。

図5:2015年 Anglerエクスプロイトキットの影響を受けた国分布

図6:2015年 Magnitudeエクスプロイトキットの影響を受けた国分布

図7:2015年 Nuclearエクスプロイトキットの影響を受けた国分布

■ まとめ

今回、2回に分けて2015年のエクスプロイトキットの脅威動向について報告し、エクスプロイトキットによる攻撃の急増について説明しました。この要因には、新たに確認された脆弱性や更新されたばかりの脆弱性を直ちに自身の攻撃に取り入れる手法、自身の検出を回避するための暗号化利用などが挙げられます。なお、最も急増した時期は、同年第2四半期となります。

攻撃対象については、弊社の資料から、日本と米国が最も影響を受けた国であったことがわかります。他に頻繁に攻撃対象となった国は、オーストラリア、カナダ、フランス、ドイツ、英国でした。

エクスプロイトキットは、ここ数年、継続して深刻な脅威となっています。そして、脆弱性を抱えるソフトウェアが広く使用されている状況が続くと、この脅威が収束することはないでしょう。エクスプロイトキットに対応する最善の対策は何も変わっていません。ユーザおよびシステム管理者は、エクスプロイトキットに狙われる危険性を最小限にとどめておくために、ソフトウェアを最新のものに更新することが重要です。

■ トレンドマイクロの対策

トレンドマイクロ製品をご利用のユーザは、エクスプロイトキットによる脅威から守られています。弊社のネットワーク挙動監視ソリューション「Trend Micro Deep Discovery(トレンドマイクロ ディープディスカバリー)」のサンドボックスや「Script Analyzer」エンジンにより、他のエンジンやパターンの更新がなくても、この脅威をその挙動で検出することができます。ブラウザ向け脆弱性利用対策技術「ブラウザガード」を搭載する「ウイルスバスター クラウド」や「Trend Micro Virtual Patch for Endpoint(旧Trend Micro 脆弱性対策オプション)」、「ウイルスバスター ビジネスセキュリティ」といったネットワーク端末へのセキュリティ対策製品は、システムの感染を防ぎ、脅威の侵入を阻止します。

参考記事:

翻訳:室賀 美和(Core Technology Marketing, TrendLabs)