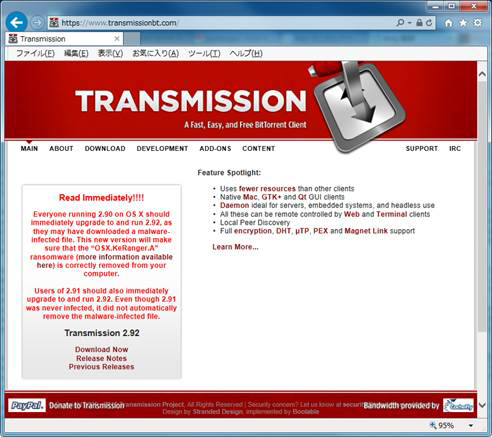

2016年3月6日、オープンソースの BitTorrent クライアントソフト「Transmission」のバージョン2.90が、身代金要求型不正プログラム(ランサムウェア)「RANSOM_KeRanger.A(KeRanger)」に汚染されていたことを「Transmissionbt.com」が公表しました。この汚染された正規ソフトの一般利用者への頒布は、攻撃者によりサイトが侵害され、正規のインストーラがランサムウェアを含む形でリコンパイルされた不正なインストーラに置き換えられたことにより起こったものと考えられています。Mac OS X におけるランサムウェアの危険性については昨年11月にブラジルのセキュリティ研究者が「Proof-of-concept(PoC、概念実証型エクスプロイト。実際に有効な攻撃ができることを実証している攻撃コード)」を公表していましたが、実際に行われたランサムウェアの攻撃としては今回が初めての事例と言えます。

図1:ソフトウェアへのランサムウェア混入を警告する「Transmissionbt.com」

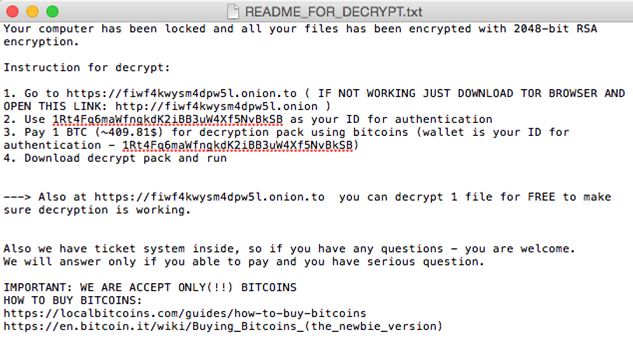

トレンドマイクロの解析によれば、このランサムウェアは実行されると 3日後に発病し、暗号化型ランサムウェアとしての活動を行います。まず、匿名通信システム「The Onion Router(Tor)」の匿名ネットワーク内の C&Cサーバにアクセスし、感染端末内の特定のファイル形式のファイルを暗号化し終わると、身代金要求のメッセージを表示します。確認されている検体によれば、このランサムウェアは暗号化したファイルを元に戻すために、1ビットコイン(日本円4万7,000円程度。2016年3月8日時点)を要求します。日本時間の3月5日午前4時から3月6日午後12時時までの間に、該当のソフト「Transmission」のバージョン2.90を「Transmissionbt.com」からダウンロードした利用者は、ランサムウェアの被害に遭う可能性があります。ランサムウェアに汚染を受けたソフトウェア「Transmission」ではバージョン2.92で「KeRanger」を削除する機能を実装しています。対象のソフトウェアの利用者は最新バージョンの導入を推奨します。

図2:「RANSOM_KeRanger.A」の身代金要求メッセージ表示例

今回の事例は、Mac OS X 初のランサムウェア攻撃であると同時に、Mac OS 自体のセキュリティ機能である「Gatekeeper」の機能が回避されたことでも注目を集めています。Gatekeeper はインターネットからダウンロードされた不審なプログラムをブロックする機能ですが、今年2月にも回避事例が確認されています。今回の事例も2月の事例と同様、インストーラに正当な開発元のデベロッパID を持つデジタル署名が付加されていたため、Gatekeeper機能が有効に働かなかったものです。今回の事例ではトルコの正規デベロッパのデジタル署名が悪用されていました。

今回の事例は汚染されたソフトウェアの知名度や汚染ソフトウェアが公開されていた時間から考えても、影響は非常に限定的であったものと言えます。しかし、本事例で見られた Gatekeeper機能の回避は、今後発生する攻撃でも使用される可能性の高い手法です。このような正規デベロッパの ID を悪用する手法は、iOS における App Store 回避による不正アプリの頒布などでも見られています。Apple社のセキュリティを突破する1つの手法として、今後も注意が必要です。

■ トレンドマイクロの対策

トレンドマイクロでは、Mac OS X 端末向けの総合セキュリティ対策として、個人利用者向けには「ウイルスバスタークラウド」を、法人利用者向けには「Trend Micro Security for Mac」を提供しています。今回の事例で使用されたランサムウェア「RANSOM_KeRanger.A」は、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の機能である「ファイルレピュテーション(FRS)」にて検出いたします。また、「RANSOM_KeRanger.A」がアクセスする不正サイトに関しては「Webレピュテーション(WRS)」技術によりブロックします。

※リサーチ協力:林憲明(シニアスレットリサーチャー)、東 結香(Regional Trend Labs)