2014年3月8日にマレーシア航空370便が消息不明となってから数カ月が経ちましたが、世界は再び新たな悲劇的なニュースに衝撃に受けました。2014年7月17日(現地時間)、ウクライナ上空を飛行中のマレーシア航空17便(MH17)が墜落し、約300人の乗員、乗客が死亡しました。過去の事例と同様に、サイバー犯罪者は早くもこの悲劇的なニュースに便乗しています。

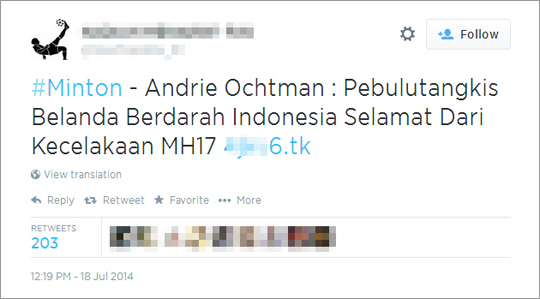

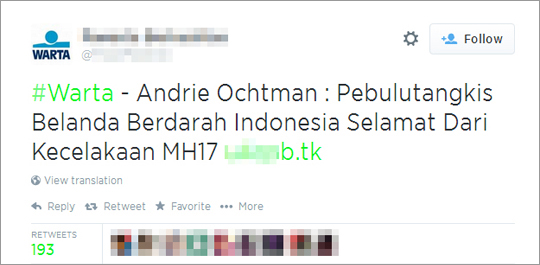

トレンドマイクロの調査によると、マレーシア航空が、7月18日00時36分(日本時間)に「Malaysia Airlines has lost contact of MH17 from Amsterdam. The last known position was over Ukrainian airspace. More details to follow(日本語訳:アムステルダム発 MH17便との交信、途絶える。最後確認位置は、ウクライナ上空。詳細は追ってご連絡)」というツイートをしてからわずか数時間後に、弊社は、図1~3のようなインドネシア語で記載されたいくつかの不審なツイートを確認しました。

|

|

|

Twitter で最も話題にされるトピックおよびハッシュタグが集められたスパムメッセージ内にこれらの URL が載せられているため、ユーザから簡単に検索されるようになっています。なお 7月18日の時点では、問題のツイートが利用していたハッシュタグ「#MH17」は、Twitter のトレンドの第1位でした。ユーザがツイート上の URL をクリックすると、URL のアクセス数が増加します。トップレベルドメイン(TLD)「.TK」は、以下の IPアドレスへ名前解決されます。

- 72[dot]8[dot]190[dot]126

- 72[dot]8[dot]190[dot]39

弊社の解析によると、上記の2つの IPアドレスは、米国の Webホスティングサービスにより提供された IPアドレスであることが確認されています。これらの IPアドレスは、複数のドメインに割り当てられています。こうしたドメインのいくつかは不正なドメインですが、その他はブログをホストしている正規のドメインでした。Twitter 上のスパムメッセージは、 Webサイトまたは広告の閲覧回数を増やす目的であると弊社は推測しています。

一方、これらの IPアドレスと関連する不正なドメインは、オンライン銀行詐欺ツール「ZBOT」の亜種「TSPY_ZBOT.VUH」および「SALITY」に接続されます。「ZBOT」は、情報を収集することで知られており、一方「PE_SALITY」は、拡張子「SCR」および「EXE」を持つファイルに感染するファイル感染型ウイルスのファミリです。PC がこのファイル感染型ウイルスに感染すると、他の不正プログラムの感染に無防備になり、セキュリティが侵害されます。

サイバー犯罪者は、悲劇的な報道や事故にはいつも便乗します。弊社ではこれまでに、台風第30号(アジア名:Haiyan)やボストン・マラソン爆破事件、東北地方太平洋沖地震のニュースに便乗する詐欺や脅威を確認しました。弊社では、マレーシア航空17便の墜落事故の詳細が明らかになれば、サイバー犯罪者はすぐに別の攻撃を仕掛け、個人情報を収集したり、 PC を感染させる可能性があると予測しています。ユーザは、このニュースに便乗する脅威に、引き続き警戒して下さい。

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する E メールをブロックします。また「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。

【更新情報】

| 2014/07/23 | 17:30 | 弊社は、マレーシア航空機墜落のニュースに便乗した不審なメッセージを Facebook上でも確認しました。ユーザが、問題のメッセージ内のリンクを誤ってクリックすると、詐欺に関連する広告または、動画再生ソフトウェアのインストーラを無料でダウンロードするWebサイトに誘導されます。弊社の製品では、このインストーラは「ADW_BRANTALL」として検出されます。このアドウェアにより、ユーザは、動画とされるものを閲覧する前でも、そのリンクを自身の Facebook のページに投稿することができます。なお今回確認した問題の検体は、以前の記事で取り上げた「MEVADE/SEFNIT」をダウンロードする「ADW_BRANTALL」とは関連していません。また、ユーザがモバイル端末上でこのリンクをクリックしても、広告サイトのみに誘導されます。 |

|

|

トレンドマイクロでは、すでにFacebookに通知しており、Facebookは関連するアカウントをすべて停止しました。

※協力執筆者:Jon Oliver、Rhena Inocencio、Maersk MenrigueおよびArabelle Ebora

参考記事:

by Trend Micro

翻訳:臼本 将貴(Core Technology Marketing, TrendLabs)