トレンドマイクロのリサーチ機関「Forward-looking Threat Research(FTR)」に所属するカイル・ウィルホイトは、アメリカ大手メディアNBC外国特派員局長を務めるリチャード・エンゲル氏からロシアで実施する「実験」に参加するように要請を受けました。この実験のために、ハニーポット環境が作成され、ロシアにいるユーザが行うごく普通の作業を再現しました。例えば、インターネット閲覧やEメールの確認、インスタントメッセンジャーの使用などです。この実験の第一目的は、ソチオリンピックが目的でロシアに訪れているユーザが普通の行動をした際に、どれだけ早く乗っ取りなどが特定の端末上で発生するかを確認することにあります。

■実験の概要と設定

今回の実験に使用した端末は、比較検証のために出発点を同じにする意図で、すべて新製品を揃えました。使用した端末は、以下の 3台となります。

- Apple MacBook Air:Apple製品は比較的安全性をうたっているため

- Android OS を搭載したモバイル端末:Google Play ではわかりにくいロシア地域特有の脅威を確認すると同時にモバイル環境における脅威の状況を理解するため

- Windows 7 を搭載した Lenovo製ノートパソコン:世界各地で使用されている端末のため

なお、準備した端末すべてにおいて、セキュリティ製品はいずれもインストールされておらず、Java、Flash、Adobe PDF Reader、Microsoft Office 2007 およびいくつかの生産性プログラムといった標準のソフトウェアが搭載されているのみです。

今回の実験においては、基本的な部分を考慮する必要がありました。その 1つは、リチャード・エンゲル氏のユーザ行動を模倣することです。エンゲル氏のものであると見せかける偽情報をこれらの端末に仕込むため、彼の通常の行動を的確に再現することが重要でした。そのため、エンゲル氏の習慣を調査しました。彼が日々何をするのか、通常、どの Webサイトを閲覧するのかといったことを他の情報に加えて知る必要がありました。また、彼がどこに投稿するのかも理解する必要がありました。例えば、彼はフォーラム上に情報を投稿したのか、外国語の Webサイト上に投稿したのか、などです。

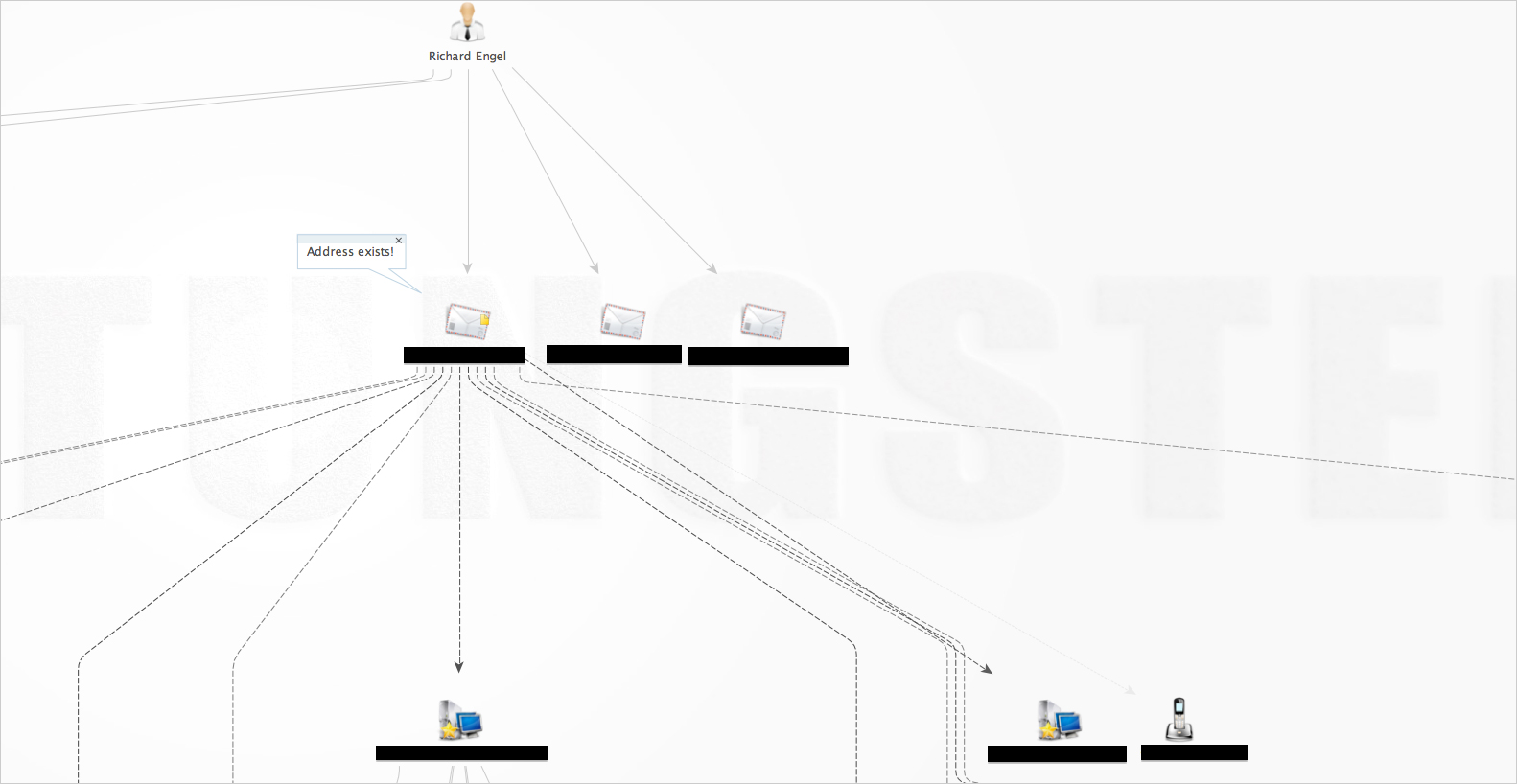

この種のリサーチを実施する際によく使用されるツールが ”Maltego” です。Maltego を使用して、ユーザは「オープン・ソース・インテリジェンス」のクエリを実行し、多様な一連のデータソースからある個人についての情報を入手することができます。Maltego を用いたリサーチにより、エンゲル氏の Eメールアドレス、よく投稿する Webサイトやその他情報を簡単に確認することができ、これでエンゲル氏を模倣した偽の端末と Webサイト上のアカウント設定を行うことができました。

|

|

|

エンゲル氏のプロフィール作成後、各端末上であたかも彼が使用しているような状況を入念に作成しました。名前・電話番号・Eメールアドレス・肩書などを含めた偽の連絡先を、この実験のために作成した偽Eメールアカウントに追加する作業を実施しました。万が一悪意を持ったユーザが端末を乗っ取ろうとした場合、こうした端末がエンゲル氏によって実際に使われているものだと見間違うことでしょう。そしてこれにより、不正活動をより詳しく検証することが可能となります。

偽の連絡先を作成することに加えて、エンゲル氏のの習慣を再現するように用意した端末上でインターネットを閲覧しました。「nbcnews.com」といった頻繁に訪れるニュースサイトだけでなく、オリンピックをテーマにした Webサイトも訪問しました。

さらに、インターネット閲覧および偽アカウント作成だけでなく、エンゲル氏に登録された SIMカードを用いて、偽情報を Android端末上に入力しました。そして、この端末からインターネットを閲覧するだけでなく、オリンピックに関連するアプリケーションもダウンロードしました。

実証実験の詳細は、「乗っ取りにどれだけ時間を要するか?-ロシアにおけるサイバー攻撃実証実験」をご覧ください。

「NBC Nightly News」の動画視聴は、以下をご参照ください。

- Behind Scenes Trapping Russian hackers(英語情報のみ)

http://www.nbcnews.com/storyline/sochi-olympics/behind-scenes-trapping-russian-hackers-n22361

- 「Experiment Shows Russia is Still a Hotbed of Nefarious Digital Activity: Part 1」

by Kyle Wilhoit(Senior Threat Researcher)

翻訳:船越 麻衣子(Core Technology Marketing, TrendLabs)