不正プログラムやワームの中には、執拗に存在し続けるものもありますが、今回感染拡大が確認された「WORM_VOBFUS」」もそのひとつでしょう。「WORM_VOBFUS」は、2012年11月下旬、ソーシャル・ネットワーキング・サービス(SNS)「Facebook」上で拡散する多数の「WORM_VOBFUS」の亜種を確認しましたが、これまでと変わった不正活動は行うことはありません。「安全なコンピュータの使用方法」はよく知られていますが、忘れられがちであるため、本事例を機に振り返ってみましょう。

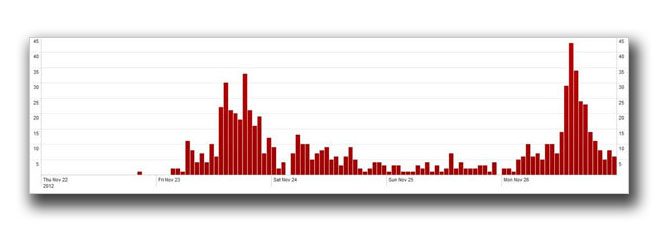

トレンドマイクロの現時点での解析の結果、これら「WORM_VOBFUS」の亜種は、高度な不正活動や感染活動手法を備えていないことが判明しています。しかし、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」へのフィードバックによると、これらのワームの感染数は、2012年11月23日から11月26日の数日間で増加しているようです。

|

|

|

Facebook 上で感染拡大することを除き、「WORM_VOBFUS」は目新しい機能は備えていませんが、なぜ現在も問題が続いているのでしょうか。以下は、「WORM_VOBFUS」を取り巻く課題の中でも長く続いているものの例です。

■Windowsの自動実行機能は有効だが、すべての人が知っているわけではない

「WORM_VOBFUS」のようなワームは、Windowsの AutoRun(自動実行機能)を利用してドライブに感染することで知られています。これに対応しドライブの感染を防ぐために、ユーザは、この機能を無効にするよう勧められることもありますが、「不便である」または「設定するのを忘れた」といった理由でこの機能を無効にしません。しかしユーザは、特定の手順を実行して自動実行を無効にすることで、ワームの拡散を効果的に防ぐことができます。

■Facebook で古くから用いられている手口を利用

報告によると、「WORM_VOBFUS」の亜種は、Facebook 上で拡散していることが確認されており、”Sexy.exe” や “Porn.exe” といったアダルトコンテンツを示唆するファイル名を利用しているようです。ユーザに不正なファイルを実行させようと、アダルトコンテンツや挑発的な話題を利用することは、今もなお Webからの脅威における常とう手段となっています。つまり、ユーザーがいまだにこのようなソーシャルエンジニアリングの手口に乗せられているということです。ただし現在、ユーザは、Eメールの添付ファイルとしてではなく、Facebook といった SNS上でこれらの脅威に遭遇するようになってきています。

■古い脆弱性の利用がいまだに有効

「WORM_VOBFUS」の亜種は、2010年、Microsoft がセキュリティ情報「MS10-046:Windowsのショートカットファイル(拡張子 LNK)の脆弱性」で対応した脆弱性「CVE-2010-2568」を悪用することで知られています。これと同じ脆弱性が、悪名高い「STUXNET」の攻撃でも狙われ、”Windows Explorer” といった一般的なファイル管理ソフトでアクセスするだけで不正なショートカットファイル(拡張子 LNK)が自動実行されます。トレンドマイクロのサーバ向け総合セキュリティ製品「Trend Micro Deep Security(トレンドマイクロ ディープセキュリティ)」では、フィルタ「1004314」を介してユーザを保護します。

問題の脆弱性が報告および解決されてから2年が経過したことを考えると、ユーザは、現時点でこの対応策を適用してあるはずだと思われるかもしれません。

しかし、現実はそうではありません。Skype が実施した調査によると、すべてのユーザがソフトウェア企業が提供する対応策を適用しているわけではないようです。これらの理由は、「更新する時間がない」というものから、「これら更新版の重要性をまったく理解していない」というものまでさまざまです。

企業においては、ソフトウェアおよびサーバの更新を実施することを習慣化してください。各企業のセキュリティを管理するIT管理者は、これらの更新版が各企業の業務に与える影響ついて考慮する必要があります。更新版のテストから更新完了まで長い時間を要するため、企業の環境下におけるセキュリティ更新は簡単ではありません。

しかし、常に最新版に更新しておくことは、このような不便さよりも重要です。このことから、ユーザは、古い(利用されやすい)脆弱性を悪用する攻撃を回避するためにも、定期的にソフトウェアの更新版を適用してください。ユーザは、Eメール、Webサイト および Facebookなどの SNS であったとしても、これらで確認したファイルのダウンロードおよび実行の際は慎重にならなければなりません。

ユーザが「WORM_VOBFUS」から保護する方法についての詳細は、以下をご一読ください。

・Web攻撃:巧妙に姿を変えるダウンローダ「WORM_VOBFUS」

http://about-threats.trendmicro.com/relatedthreats.aspx?language=jp&name=WORM_VOBFUS%3A%20A%20Polymorphic%20Downloader

・How to Maximize the Malware Protection of Your Removable Drives

http://blog.trendmicro.com/trendlabs-security-intelligence/how-to-maximize-the-malware-protection-of-your-removable-drives/

「WORM_VOBFUS」および他の脅威は、古くても安定して悪用できる脆弱性を利用することが明らかになっており、脅威が簡単に無くなることはありません。時には、脅威は消えることもありますが、再び明るみに出ます。

「Trend Micro Smart Protection Network」は、「WORM_VOBFUS」の亜種をコンピュータ上で確認した場合、それらを検出し、削除します。「トレンドマイクロ ディープセキュリティ」は、フィルタ「1004314」を介して Windows のショートカットファイルの脆弱性を利用する脆弱性利用型不正プログラム(エクスプロイト)からユーザを保護します。

参考記事:

by Trend Micro

翻訳:栗尾 真也(Core Technology Marketing, TrendLabs)