| トレンドマイクロではこれまで、正規アプリに偽装した偽アプリを通じた不正プログラムが Google Play 上に掲載されていることを確認し注意喚起と対応を続けてきました。継続した調査活動の結果、この 5月中旬にスパイツールとして配布されているアプリを確認しました。 |

■「スパイツール」としてGoogle Playにて配布

リージョナルトレンドラボ・吉川孝志による国内外の情報収集活動を通じて、ハッカーコミュニティにおいてスパイツールに関する情報交換が行われていることが明らかになりました。継続した調査の結果、スパイツールの「ベータ版」が Google Play にて公開されている事実を確認しました。図1 にあるように、スパイツールのベータ版として少なくとも 2012年3月11日から無料配布されており、すでに 500~1000人がダウンロードしているものと見られます。

|

|

|

■インストールした端末から SMS を外部サーバへ転送

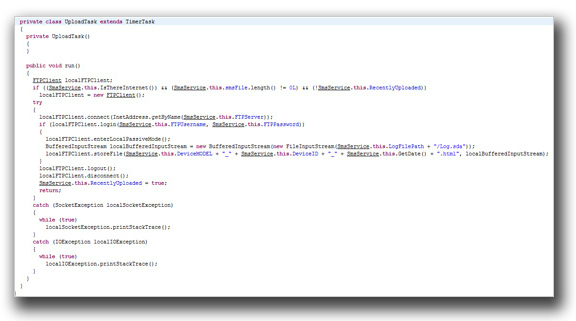

このツールをインストールした端末は、やり取りした SMS のメッセージすべてを窃取され、インストール時に設定した外部の FTPサーバに予め設定した時間ごとに送信します。メッセージを盗み見したいユーザの端末にインストールしなければならないため、ユーザに気づかれないうちにインストールを終えて不正にメッセージを盗み見するということは難しいと考えられます。また、利用にあたってデータの送信先である FTPサーバ環境を用意しなければならないため、安易に利用することは難しいと考えられますが、今後このツールを改変してより巧妙にメッセージの傍受を行う不正アプリが登場する可能性も否定できません。

Google Play には過去にも不正アプリが掲載された事例が続発しており、安易なアプリのインストールや、使わないまま放置するということはセキュリティ上の大きなリスクになりうる懸念があります。以下を参考にスマートフォンのセキュリティについて改めてお考え下さい。

・スマートフォン特集

http://is702.jp/special/1064/partner/97_t

・スマートフォンのセキュリティ対策

http://is702.jp/special/991/partner/155_m/

「ウイルスバスターモバイル for Android」などトレンドマイクロの Android向けセキュリティ製品ではこのスパイツールを「ANDROIDOS_SMSSPY.DT」として検出します。

【更新情報】