標的型サイバー攻撃キャンペーン「Pawn Storm作戦」は、2007年頃から活動が確認されて以来、経済および政治的な諜報活動を目的としたサイバー攻撃を実行し、政府機関や民間組織を標的にして機密情報を窃取してきました。トレンドマイクロでは、2014年10月にこの標的型サイバー攻撃を報告し、2015年に入ってからも、弊社の継続した調査を元に確認した事例を本ブログを通じて報告しています。

そして、今回、マレーシア航空17便(MH17)の墜落事故についての国際調査団を主導する「Onderzoeksraad(オランダ安全委員会)」がこの「Pawn Storm作戦」の標的となっていることが判明しました。

オランダ安全委員会は、2015年10月13日、MH17墜落事故の調査結果について公表しましたが、その前後に狙われていたようです。トレンドマイクロは、今回の攻撃について、オランダ、マレーシア、ベルギー、ウクライナ当局が実施した調査の機密情報へ不正にアクセスするために複数の手法を駆使して攻撃が仕掛けられたと考えます。

図1:オランダ安全委員会の公式Webサイト上で公開されたプレスリリース

トレンドマイクロは、2015年9月28日、オランダ安全委員会の「SSH File Transfer Protocol(SFTP)サーバ」を真似た偽サーバが設置されていたことを確認し、その後、2015年10月14日には、同安全委員会の「Virtual Private Network(VPN)サーバ」の偽サーバが設置されていたことも確認しました。これら偽サーバは、同安全委員会の SFTP または VPNサーバへ不正にアクセスし機密情報を窃取する目的で、委員会メンバーに対するフィッシング攻撃を実行するために利用された可能性が高いと推測します。

これは、トレンドマイクロが標的型サイバー攻撃の攻撃者グループによりVPNサーバ不正アクセスの試みに関する直接的な証拠を確認した最初の事例です。同安全委員会のVPNサーバは、認証のために一時的なトークンを使用しているようです。しかし、このトークンは単純な方法で窃取される恐れがあり、一旦、標的者がフィッシング攻撃のわなにかかると、トークン自体は第三者による一回きりの不正アクセスから保護されることはありません。

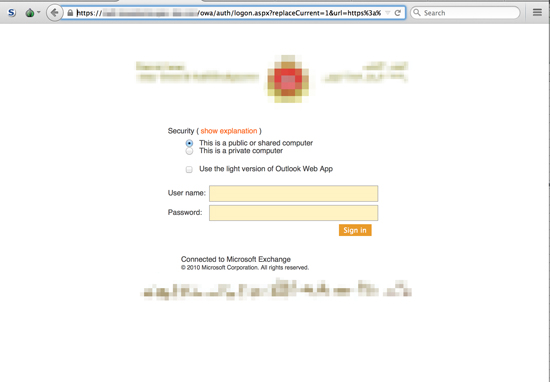

今回の攻撃は、オランダ安全委員会だけにとどまりませんでした。MH17墜落事故調査でのオランダ安全委員会の重要パートナーを攻撃するために、2015年9月29日、偽の「Outlook Web Access(OWA)」のサーバが設置されました。トレンドマイクロは、ごく初期の段階で標的となった組織に警告することができたので、結果、この攻撃を阻止できたようです。

今回、弊社の調査により判明した事実から、おそらく「Pawn Storm作戦」が、MH17墜落事故に関する機密情報を得るために異なる組織に対して同時に攻撃を仕掛けたことが伺えます。■「Pawn Storm作戦」とシリアとの関連

「Pawn Storm作戦」では、反シリア派や、最近のロシアのシリア介入に反対を唱えるアラブ各国に対しても激しく攻撃を仕掛けています。

2015年9月、亡命中の反シリア派メンバー数人が機密情報窃取を目的とした巧妙なフィッシング攻撃の標的となりました。その後2015年9月および10月、シリアへ介入したロシアを批判したアラブ各国のほぼすべての軍隊、防衛省、外務省を攻撃の標的にして、偽OWAサーバがいくつも設置されました。

図2: 標的となったアラビア国防軍の偽OWAサーバ

■「Pawn Storm作戦」

「Pawn Storm作戦」は、長期に渡って実行されている諜報活動を目的としたサイバー攻撃で、これまでも世界的に多くの組織を標的にしてきてました。その中にはアメリカ大統領官邸(ホワイトハウス)や「北大西洋条約機構(NATO)」」の関係者も含まれています。とはいえ、トレンドマイクロの調査結果から、「Pawn Storm作戦」の標的となるのは大抵、ロシアの外の政治組織であり、標的の多くは実際ロシアの近辺諸国で確認されていることも判明しています。一方、ロシア国内の標的は、平和活動家やブロガー、政治家などです。

「Pawn Storm作戦」は、諜報活動手法を駆使して、Webメールの情報などがインターネット上で確認できる組織に対し、単純だが効果的なフィッシング攻撃キャンペーンを実行することで周知されています。「Pawn Storm作戦」はまた、ゼロデイ脆弱性を利用することでも知られています。

参考記事:

- 「Pawn Storm Targets MH17 Investigation Team」

by Feike Hacquebord(Senior Threat Researcher)

翻訳:室賀 美和(Core Technology Marketing, TrendLabs)