サイバー犯罪と戦う上での障害の 1つは、サイバー犯罪に国境がないことです。例えば、サイバー犯罪に対して厳格な法規制を持たない国で不正活動が行われる場合があります。こうした状況では、サイバー犯罪者を逮捕し、不正活動を取り締まることは困難で時に危険も伴います。しかし、世界各地のセキュリティリサーチャーと法執行機関の協働により実現することができます。

2015年7月15日、窃取した情報や不正なツールの売買を行うアンダーグラウンドのフォーラム「Darkode」が閉鎖し、フォーラムの管理者を含む 12人が起訴されました。米連邦捜査局(FBI)と米司法省主導の元、「Shrouded Horizon作戦」と名付けられた作戦により、20カ国の法執行機関が協力し、今回の調査と逮捕が進められました。

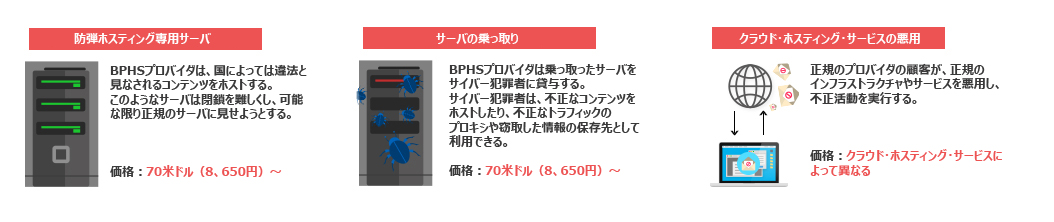

■「防弾ホスティングサービス」と関連か

トレンドマイクロのセキュリティリサーチャーは、「防弾ホスティングサービス(bulletproof hosting service、BPHS)」を監視しています。BPHS は、ハードウェアやソフトウエア、アプリケーションをホストするサービスで、サイバー犯罪者が不正活動を拡散する上で重要な役割を果たします。BPHS は、ツールや窃取した情報、ポルノグラフィやフィッシング、コマンド&コントロール(C&C)サーバの基盤といった不正な情報を保存するための「隠れ家」として利用されます。

図1:BPHS のビジネスモデル

Darkode は、セキュリティリサーチャーからの検出を回避するために、BPHS を利用していたと報告されています。弊社の調査によると、Webサイト「darkcode[.]com」は 2004年にはすでに利用可能となっており、Darkode をホストするプロバイダが複数あります。これらのプロバイダには、Darkode をホストするために乗っ取られたものもある可能性があります。

![図2:「darkode[.]com」をホストするために利用された IP の一覧](/wp-content/uploads/2015/07/150722comment02.jpg)

図2:「darkode[.]com」をホストするために利用された IP の一覧

以下のホスティングプロバイダは、Darkode が利用した BPHS であることが確認されています。

- 94[.]102[.]48[.]107

- 93[.]174[.]93[.]246

■法執行機関とセキュリティ企業が協働することの重要性

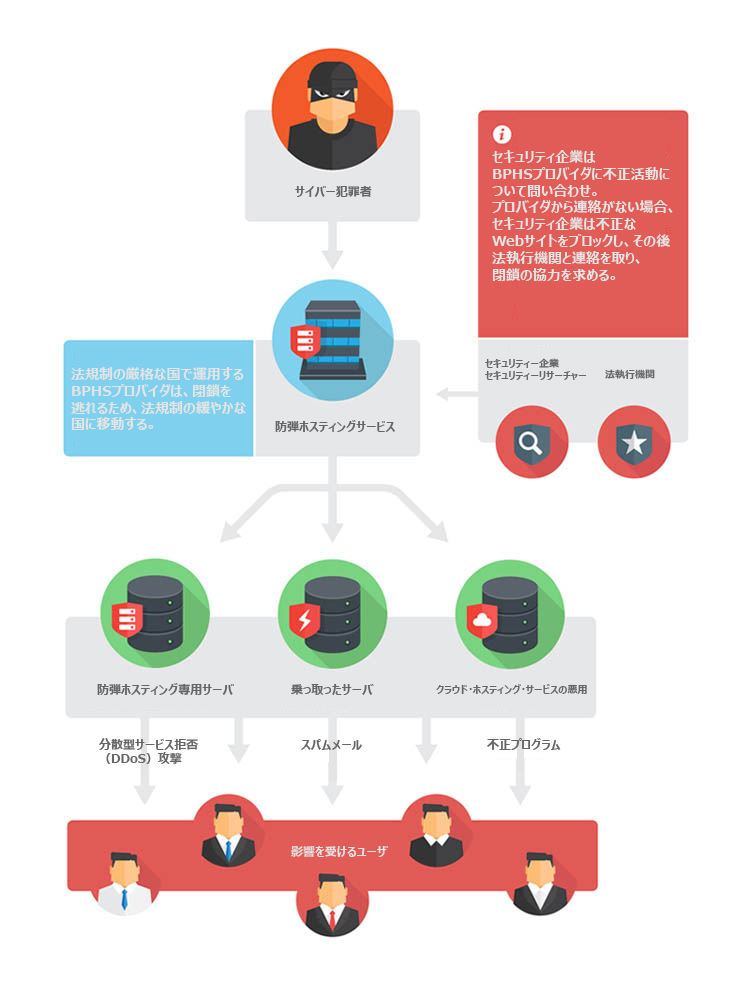

BPHS に関する弊社のリサーチペーパー「Criminal Hideouts for Lease: Bulletproof Hosting Services(英語情報のみ)」は、セキュリティ企業や法執行機関が閉鎖や逮捕を行う上で障害となるセキュリティ上の問題に焦点を当てています。そのうちの 1つが、BPHS が不正活動の継続や移動先として、サイバー犯罪に対して最低限の法規制しか持たない国を利用することです。BPHS は複雑であり、また図2 で示した 3番目のビジネスモデル(クラウド・ホスティング・サービスの悪用)のように、不正活動を合法化しようとするため、閉鎖を困難にしている可能性があります。

図3:BPHS 閉鎖での法執行機関とセキュリティ企業の役割

今回の事例のように、各国の法執行機関とセキュリティに関する知見を持つセキュリティリサーチャーの協働により、サイバー犯罪を止めることは可能でしょう。

参考記事:

- 「Operation Shrouded Horizon: Darkode and its Ties to Bulletproof Hosting Services」

by Maxim Goncharov (Senior Threat Researcher)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)