| トレンドマイクロへも 2012年1月に 500件を超える問い合わせがあった「ワンクリック詐欺」。成人向けコンテンツの閲覧を装い「利用料金」と称して金銭を騙しとろうとする詐欺手法ですが、標的型攻撃にも使用された手法を応用したと見られる新たな手口を確認しました。 |

これまでも本ブログにおいて「ワンクリック詐欺」についてたびたび注意喚起をしてきましたが、PC向けのワンクリック詐欺の手口として常套手段化しているのは、動画閲覧に必要などとして HTA という形式のファイルをユーザにダウンロードさせ、デスクトップに請求画面を表示し続けるものです。

/archives/2729

ネット詐欺にかぎらず、攻撃者側は目的の達成をより確実なものとするために新たな技術や手法を取り入れますが、2012年2月にトレンドマイクロの Forward Looking Threat Researcher である林憲明が確認したワンクリックサイトのひとつでは「Right-to-Left Override(RLO)」と呼ばれる拡張子偽装のテクニックが使用されていました。

■ダウンロードされるのは wmvファイル?

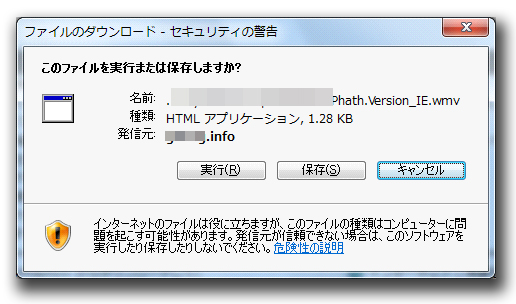

当該のサイトから「入場する」など複数回クリックすると、図1 や図2 のようなウィンドウが立ち上がり、ファイルのダウンロードが促されます。

ファイルの末尾には「.wmv」とあり、Windows Media Player で再生可能な動画ファイルであると推測されます。

|

|

|

|

|

|

しかし、このファイル名は RLO という機能を用いて偽装されたものなのです。日本語や英語は左から右に読むことが通常ですが、アラビア語などでは右から左に読む習慣があるため、文字の流れを反転させる機能が組み込まれており、これが Right-to-Left Override、略して RLO と呼ばれているのです。

RLO の機能を解除した本来のファイル名と比較したものが図3 です。

|

|

|

本来のファイル形式とは違う拡張子を表示してユーザをだまし、ファイルを開封させようとする手口を「拡張子偽装」と言いますが、この「RLO」を用いた手口は 2010年に日本国内の企業を標的にした標的型攻撃や、ファイル共有ソフト内で流通した不正プログラムでも使用されていました。

/archives/3555

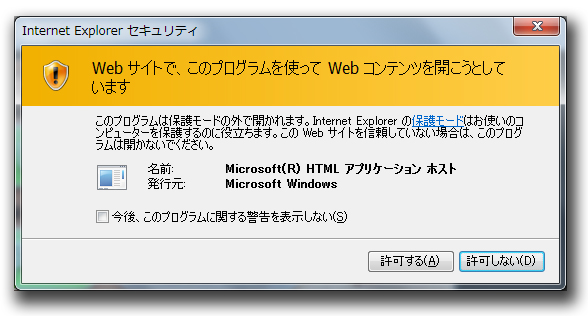

本事例の場合、Internet Explorer 9 のユーザには図4 のようなポップアップが表示されるため wmvファイルのダウンロードでないことに気づくかもしれませんが、残念ながら多くの場合はこのような警告表示は見逃されてしまいがちです。

|

|

|

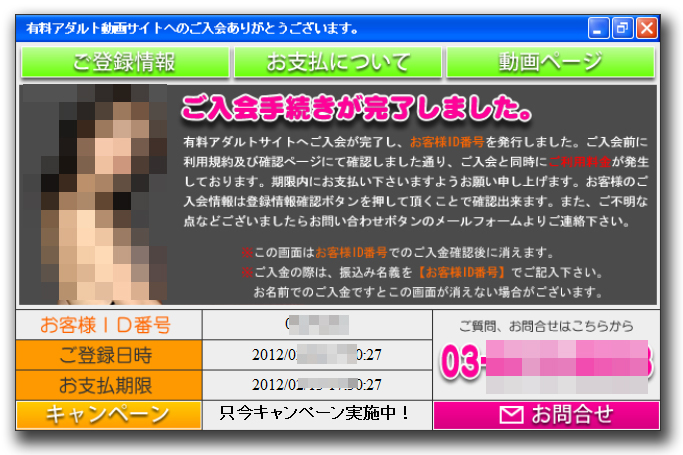

最終的には図5のような請求画面が表示され、利用料金の支払いが促されます。右上の「閉じる」ボタンを押しても画面が消えない仕組みになっています。

|

|

|

■ファイル開封時には細心の注意を

動画ファイルに関連して不正プログラムを送り込む手口はすでに定番のものとなっています。Webサイトを通じて動画の閲覧やファイルの授受を行うことが多い方はこのような攻撃の被害に遭わないよう、セキュリティソフトの導入・適切な使用などの基本的な注意点に加え、ファイル名をこまめに確認したり怪しいものは入手しないなどの心がけも徹底しましょう。

本記事で紹介したワンクリックウェアを配布している Webサイトについて、トレンドマイクロ製品では「Webレピュテーション」技術によって接続をブロックしており、万が一ワンクリックウェアが侵入しても「VBS_HTAPORN」として検出しますが、送り込まれるワンクリックウェアは頻繁に差し替えられるため、注意が必要です。

すでに HTAファイルによってデスクトップ画面に請求画面が貼り付いてしまってお困りの方にはリモートで請求画面を消去する新サービス「おまかせ! 不正請求クリーンナップサービス」を 2月3日より提供しています。