トレンドマイクロでは、ネット詐欺やマルウェア拡散を狙う不正サイトの監視を行っています。その監視の中で、以前から確認している「ポリスランサム」手法による詐欺サイトが海外で活動を活発化させていることを確認しました。以前2017年に同様の詐欺サイトの活動を確認した際には日本向けのサイトも確認しており、今回も同様に日本語版の登場が予測されるため、本記事を以て注意喚起といたします。

図1:2017年に確認した日本版ポリスランサム詐欺サイトの例

上部のブラウザのURL表示や下部のWindowsタスクバーの表示はページ内の画像であり本物ではない

「ポリスランサム」とは、警察などの法執行機関や政府機関を偽装し「ネット上で違法行為を行った」という表示により「罰金」の名目で金銭を要求する手口です。法執行機関による罰金として金銭を要求する手口はランサムウェアでよく知られていましたが、同様の名目の詐欺サイトも以前から確認されており、今回確認された詐欺サイトもその1つと言えます。ワンクリック詐欺のような単純な架空請求とは異なり、法執行機関を騙って利用者の誤解を誘う手口となっています。今回のポリスランサム詐欺サイトについては、現在のところ、カタール内務省版とフランス警察版の2種を確認しています。各国版のサイトは同様のデザインを踏襲しており、ほとんどは使用言語や偽装する組織を変えているだけです。

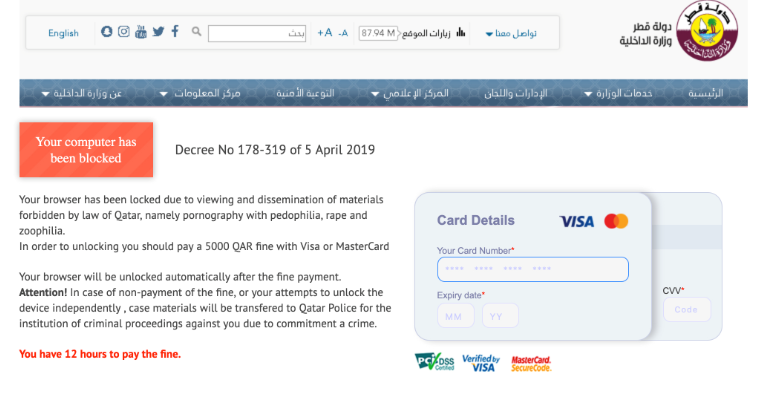

図2:2019年8月に確認したカタール内務省を偽装した詐欺サイトの例

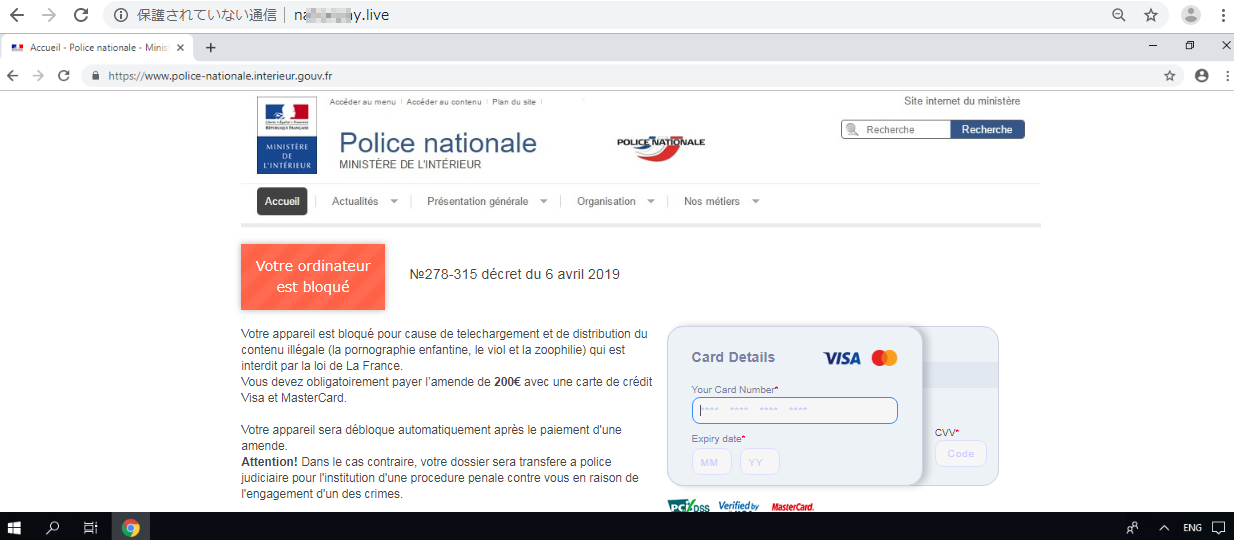

注目すべきは2017年時点で確認した事例と手口の共通点が多いことです。今回の詐欺サイトは開いた際にサイレン音が再生され利用者を驚かせますが、この手口は2017年の際と同一です。また、詐欺サイトページの表示として、ページ上部にはブラウザのタブやURL表示を、下部にはWindowsのタスクバーが画像で作りこまれています。これはブラウザの全画面表示の機能を利用し、ブラウザのタグやURL、右上の「閉じる」ボタン、「縮小」ボタン、Windowsのタスクバーなどすべてを偽装すると共に、「閉じる」ボタンなどをクリックしても有効でないように思いこませる手口ですが、これも2017年当時既に使われていました。

図3:2019年8月に確認したフランス警察を偽装した詐欺サイトの例

上部のブラウザのURL表示や下部のWindowsタスクバーの表示はページ内の画像であり本物ではない

手口の異なる部分として、2017年事例では支払い方法としてiTunesカードを指定していましたが、今回はクレジットカードによる支払いを要求しています。クレジットカード情報を入力してしまった場合、実際に決済されサイバー犯罪者に金銭が送られてしまうのか、それともカード情報を詐取する目的なのかは現時点ではまだ断定できていません。

今回の攻撃に対するトレンドマイクロの調査によれば、7月30日前後に詐欺サイトのドメイン名が取得された後、31日から詐欺サイトへの誘導が始まったものとみられます。フランス語版の詐欺サイトから攻撃が開始されたものとみられ、8月2日までに詐欺サイトへ誘導された利用者のほぼすべてがフランス国内からのアクセスでした。その後、1か月が経った8月30日から他国への展開も始まり、フランスを中心とした欧州の国々に加え、サウジアラビアなどの中東の国々からも詐欺サイトへの誘導が見られました。詐欺サイトのドメイン名は「national」、「nation」、「pay」、「service」などの文字列の組み合わせになっており、現時点で24件を確認していますが、そのほとんどが2件のIPアドレスに集約されます。このように多数のドメインを用意し順次投入する手口は、ブラックリスト型の対策を回避するための常套手段と言えます。

これらの詐欺サイトには、攻撃開始から本記事執筆時点の9月7日までの間に、合わせて3000件を超えるアクセスがあったことを確認しています。詐欺サイトへの流入経路としてはアダルトサイトと考えられるドメインが多く、サイト上に表示される不正広告などの手口により誘導されたものと推測されます。当初の詐欺サイトのドメインが7月30日に取得されていることとアクセス数の推移を考え合わせると、この攻撃は始まったばかりであり、これから規模や攻撃対象国を拡大していくものと予想されます。

.png)

図4:今回確認した詐欺サイトへのアクセス件数の推移(全世界)

推移からは8月頭に試験的な攻撃を行った後、8月末から本格的に展開を開始したものと考えられる

今回の詐欺サイトのように、以前に見られた攻撃手法が時間をおいて「再使用」されることはよく見られます。どうしてもより新しくより巧妙な攻撃手法が注目され、以前の攻撃手法は忘れられがちです。しかし時間が経てば経つほど以前の事例を知らない新たな利用者も増えると共に、古い攻撃に対する警戒も薄れていきます。詐欺のような人間を騙すサイバー犯罪においては、以前からある手口についても継続して警戒すべきであることをこの事例は示しています。

■被害に遭わないためには

サイバー犯罪者はインターネット利用者の金銭や個人情報を狙い、様々な騙しの手口を繰り返しています。利用者にとっては手口を知り、騙されないようにすることが対策の1つです。警察などの法執行機関や政府機関の権威を利用する手口は詐欺の基本と言えます。ネット上での行動の際には、最後にもう一度立ち止まって考える習慣を身につけてください。もちろん、心がけだけでは見抜けない巧妙な手口も増えているため、セキュリティ対策製品を導入し、詐欺サイトへのアクセスをブロックすることも必要です。

参考:

- インターネットセキュリティナレッジ:ネット詐欺にだまされない5つのポイント

https://www.is702.jp/special/2036/ - インターネットセキュリティナレッジ:ネット詐欺、予防のポイントと対処法をチェック

https://www.is702.jp/special/2150/

■トレンドマイクロの対策

今回の攻撃で確認されたようなネット詐欺に関連する不正サイトは「Webレピュテーション(WRS)」技術でアクセスをブロックします。

また、不正サイトへの誘導に使用される不正広告に対してはリダイレクトに使用されるスクリプトを不正スクリプト対策機能によりブロックします。

■侵入の痕跡(Indicators of Compromise、IoCs)

侵入の痕跡はこちらを参照してください。

※調査協力 Trend Micro Research(小林 恵子、松川 博英)

※本記事内の画像について、直接の危険や権利侵害に繋がりかねないと判断される部分には修正を施しています