スパムメールのホットスポットはどこにあるのでしょうか。トレンドマイクロでは、スパムメールに関し詳細な調査を実施しています。その研究成果の一つが「スパムマップ」です。スパムメールの配信元となっている国や地域をホームページで情報公開しています。

* 2008年9月よりスパムマップをリニューアルいたしました。新しいURLは「http://itw.trendmicro.com/malware_spam_map.php」になります。

■集計対象期間:2008年2月1日~2008年2月29日

|

順位 |

国名 |

世界に占める |

先月割合 |

先月 |

先月 |

|

【1位】 |

アメリカ |

14.37% |

15.91% |

【1位】 |

→ |

|

【2位】 |

ロシア |

8.01% |

7.60% |

【2位】 |

→ |

|

【3位】 |

ブラジル |

5.66% |

5.36% |

【4位】 |

↑ |

|

【4位】 |

イタリア |

5.42% |

5.98% |

【3位】 |

↓ |

|

【5位】 |

イギリス |

4.48% |

-.–% |

【8位】 |

↑ |

2月度は、上位5カ国からのスパムメールの発信量が全流通量の約38%を占めています。

上記の5カ国に、6位にフランス(先月【7位】)、7位にトルコ(先月【5位】)、8位にスペイン(先月【10位】)、9位にポーランド(先月【6位】)、10位にドイツ(先月【9位】)、11位に中国(先月【12位】)、12位に韓国(先月【11位】)、が続いています。

また、先月より引き続き、アメリカはワースト1にとどまり続けました。

|

|

|

■2008年2月度のスパムメールハイライト 目次

ここでは、2008年2月にTrendLabsにて確認したスパムメールの事例をご紹介します。

■22億通もの迷惑メールを送信した男性を逮捕

2006年5月から2007年12月の約1年半の間に、およそ22億通もの迷惑メール(スパムメール)を送信した男性が逮捕されました。逮捕容疑は、特定電子メール法(特定電子メールの送信の適正化等に関する法律)違反。

この容疑者は、送信元のアドレスを偽り、出会い系サイトや競馬情報サイトなどの広告・宣伝メールを合計9回送信し、その合計は22億通を越えるとのこと。スパムメールの送信には、送信者情報を架空アドレスに書き換えたうえで、配信を行ったとのこと。

容疑者はインターネットを通じて、送信先アドレス約80万件を10万円で購入し、送信相手がサイトに登録すれば、1件ごとに1,500~2,000円の成果報酬を受け取り、「広告主から約2,000万円の謝礼を受け取った」と供述しています。

初期投資の少なさに対する、利益率の高さから、スパム配信ビジネスの拡大危険性が推測されます。

日本国内では、2002年に「特定電子メールの送信の適正化等に関する法律」が制定され、迷惑メール送信業者が摘発されたのはこれが4例目にあたります。

* 参考情報1. インターネット・セキュリティ・ナレッジ「22億通もの迷惑メールを送信した男性を逮捕」

* 参考情報2. 警視庁ハイテク犯罪対策総合センター「ハイテク事件簿:発信元を偽り、迷惑メール約22億通送信した男を逮捕」(2008年2月6日付け)

■殺人代行業者が身代金を要求

2008年2月10日に確認されたのが、殺人代行業者が身代金を要求するというスパムメールでした。

この種のスパムメールは、2007年4月にもその流通が確認されています。今回はその第2波と呼べるものでした。

凶悪犯罪活動など、世界的に見られる政治・社会情勢の不安が、このようなスパムメールの信憑性を高めるに結果につながっているものと推測されます。

|

|

|

不安を煽り、金銭を要求する手口は古典的なものです。しかしながら、その不安に駆られ金銭を支払う被害事例は後を絶ちません。

このようなメールを例え受信したとしても、毅然とした態度で拒否し、公的機関に相談を行ってください。

* 参考情報1. TrendLabs Malware Blog「“Live or Die” – Part 2」

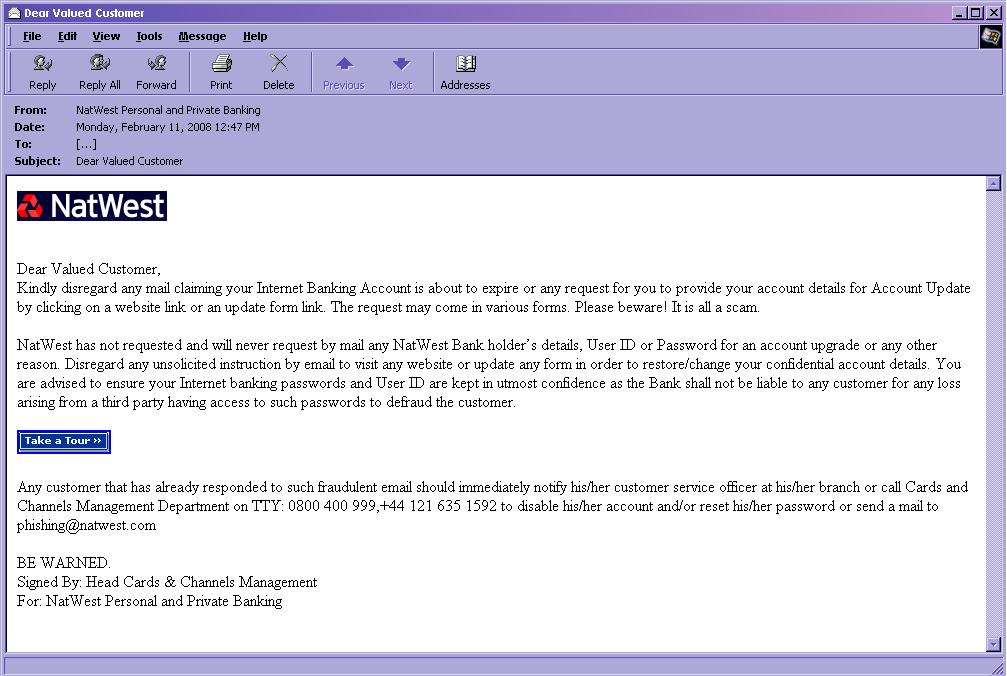

■そのフィッシング警告、本当に信頼できますか。

2008年2月11日に確認されたのが、新たな手口の「フィッシング詐欺」メールでした。

「フィッシング詐欺」とは、悪意あるユーザが金融機関などからのメールを装い、住所、氏名、口座番号、クレジットカード番号、パスワードなどの個人情報を不正入手する手口です。近年は国外のみならず、日本国内においてもその脅威が高まっています。

こうした最中、新手の詐欺手法が確認されました。

偽メールには、「『ユーザー情報を更新しないと口座を閉鎖する』といったメールはフィッシング詐欺なので、相手にしないように」との警告文が記載されています。

|

|

|

「援助」を申し出て、心理的な隙を作りだし、最終的に標的の個人情報の漏洩を狙うことは悪意あるユーザの常套手段となっています。

フィッシングからの攻撃を身を守る対策として、4つ紹介させていただきます。

- メールで送られてくるウェブサイトのリンクは極力クリックしない。対象のサイトへ直接訪問し確認を行う。

- 利用対象の金融機関サイトにアクセスできていることを、毎回ブラウザのアドレスバーより確認する。

- 金融機関のサイトへ確実にアクセスするため、アドレスバーにアドレスを直接入力または、ブラウザのブックマーク機能を利用する。

- Webサイトの安全性を評価する「Trend プロテクト」を利用する。

* 参考情報1. Trend Micro Security Blog : 「Phishing vs. Phishing」

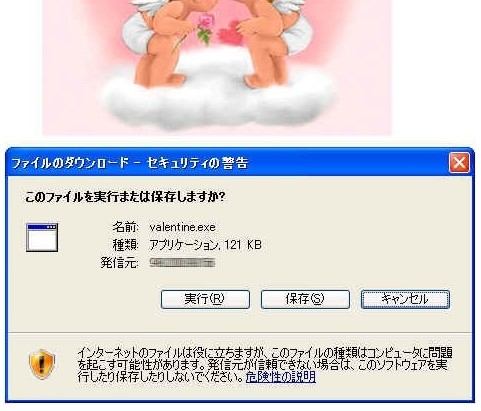

■やっぱり狙われたバレンタインデー

2008年2月13日に確認されたのが、かねてより懸念されていたバレンタインデーのグリーティングカードを装った、ウイルス感染サイトへ誘導するスパムメールでした。

|

|

|

もはや、解説するまでもなく、オンライングリーティングカードはメールを介したウイルス拡散の代表的な手口として知られています。

グリーティングカードやオンライン写真アルバムなど、ごく親しい友人や家族とやりとりされるデジタル情報は利用者の警戒心をゆるめます。

こうした攻撃は近年、インターネットユーザの行動の地域化を受け、地域特有のイベントを標的とした攻撃も報告されています。

2007年9月14日付けの中国日報では、ウイルスに感染した中秋節を祝う電子版「月餅(moon cakes)」グリーティングカードの流通が報じられています。

日本国内においても、同様に国内独自のイベントを標的とした攻撃の発生が予測されます。

* 参考情報1. Trend Micro Security Blog「やっぱり狙われたバレンタインデイ」

* 参考情報2. TrendLabs Malware Blog「Storm Sure Loves Everybody」

* 参考情報3. 中国日報「Experts warn of infected e-cards」(2007年9月14日付け)

■メールと電話を併用したビッシング

2008年2月20日に確認されたのが、メールと電話を併用したビッシング(vishing:voice phishing)と呼ばれる新たな手口のスパムメールでした。

小規模金融機関(KFCU:Keesler Federal Credit Union)のサイトに、フィッシング詐欺に関する注意喚起が掲載された事実を悪用した攻撃でした。

2月11日の手口と同様に、「援助」を申し出ることで、心理的な隙を作りだしています。

「安全のためあなたの口座を一時的に停止しました。この問題を解決するため、KFCUにご連絡ください」とメールで通知し、文末に記載された悪意ある電話番号へ誘導しています。

|

|

|

悪意あるユーザはメールの信憑性を高めるため、メール本文中のURLすべてを正規サイトのものを使用しています。

偽りの電話番号へかけると自動応答、すなわちボイスメール(留守番電話)となります。ボイスメールでは、個人情報の開示を電話で求めることは無いことを宣言した上で、口座番号と暗証番号を聞き出そうとします。

偽メール、偽サイトに対する警戒ももちろんですが、今回の事例から偽のボイスメールに対する警戒も必要であるといえます。

金融機関各社は、キャッシュカード裏面に「お問い合わせ先」を掲載しています。こうした、確実に信頼のおける電話番号へ連絡をすると共に、公的証明書の要求無く、重要情報を開示すべきではありません。

* 参考情報1. TrendLabs Malware Blog「A Growing SoPHISHtication」

■「月食ビデオ」の案内で知的好奇心を煽る

2008年2月21日に確認されたのが、「月食ビデオ」で知的好奇心を煽り、ウイルス感染サイトへ誘導するスパムメールでした。

大西洋側では20日夜に月食が観測され、天文家の間で話題となっていました。

メールの件名には、「Last total lunar eclipse until Dec, 20, 2010!」と2010年12月21日まで次の皆既月食が見られないと煽っています。

|

|

|

誘惑にそそられ、メール本文中のリンクをクリックすると、「BKDR_AGENT.AKJZ」がインストールされ、不正リモートユーザからのコマンド待機状態となります。

悪意あるユーザは様々な手段を使って、ウイルス感染の機会を狙っています。2006年頃より、動画共有サイトの人気高まりを受け、魅力的な動画の案内を装い、ウイルス感染サイトへ誘導する攻撃が報告されています。

今回のスパムメールも、そうした攻撃の一形態といえます。

この種の攻撃は、スパムメールでの誘導のみならず、検索結果で特定のサイトを上位に表示させる、「SEOポイズニング」と呼ばれている攻撃手法での誘導も報告されています。

今後も、オリンピックをはじめとするスポーツイベント、エンターテイメントニュースなど、大衆の関心が高まる話題が、この種の攻撃の標的となることが予測されています。

* 参考情報1. TrendLabs Malware Blog「Dark Shadows Lurk After Lunar Eclipse」

* 参考情報2. Trend Micro Security Blog「SEOポイズニング:不正サイトもSEO対策?」

* 参考情報3. トレンドマイクロ:セキュリティ情報「ウイルス感染被害レポート – 2007年12月度」

* 参考情報4. Trend Micro Security Blog「CODEC-ted」

■税の還付金を理由とした詐欺に注意

2月の初旬に確認されたのが、アメリカ/オーストラリア地域を狙った、税の還付金を偽ったスパムメールでした。

悪意あるユーザは政府機関である、米国税庁(IRS:Internal Revenue Service)または、濠税務局(ATO:Australian Taxation Office)を詐称するスパムメールやフィッシングサイトが相次いで確認されています。

|

|

|

国は違えど、いずれも税金還付の通知を偽ったメールから、還付金の手続きを行うように記載された悪意あるサイトへ誘導するものでした。

誘導先にて、クレジットカード情報をはじめとする個人情報の入力を求めらることで、不正に搾取することを狙った手口でした。

還付金に関する詐欺は、国外のみならず、日本国内においてもその被害は拡大しています。

警視庁、国税庁ともに注意喚起を行っています。こうした注意喚起情報を確認し、手口を知ることで、危機意識を高めていくことが被害防止につながるといえそうです。

* 参考情報1. TrendLabs Malware Blog「IRS Used by Spammers Again」

* 参考情報2. TrendLabs Malware Blog「IRS Tax Refund Ruse Turns Aussie」

* 参考情報3. 警視庁「税の還付金を理由とした詐欺に注意!」

* 参考情報4. 国税庁「税務職員を装った「振り込め詐欺」にご注意ください」

スパムメールはウイルス感染のリスクやフィッシング被害に遭うリスクを高めるだけでなく、正当なメールとの仕分け作業によりユーザへ負担を与えたり、組織のネットワーク資源の圧迫、さらには不要なメールによりディスク容量が占有されるなど、大きな問題となっているのはご承知の通りです。

トレンドマイクロでは、クライアント環境での「スパム対策エンジン」(コンテンツフィルタリング)によるスパム対策のみならず、ゲートウェイでの4階層によるスパム対策を推奨しています。

- IP Profiler:メールアドレス収集攻撃(DHA:Directory Harvesting Attack)が確認されると、送信元サーバからの通信をブロックし、メールアドレスの流出を阻止する。

- IPレピュテーション:メールサーバの入口で送信元IPアドレスの信頼性を判断、スパムメールと認識したものは自動的にブロックする。

- IP Profiler:特定の企業や組織を狙うスピア型攻撃が確認されると、送信元サーバからの接続を自動的にブロックする。

- スパム検索エンジン:ヒューリスティックとパターンマッチングの技術を組み合わせて検出・隔離する

トレンドマイクロでは、引き続きスパムメール対策のソリューションを提供してまいります。

●メッセージングソリューション

企業のメールやグループウェアを保護します。

●ゲートウェイ対策

外部からの侵入や内部からの漏えいをインターネットの入り口で防ぐソリューションです。