本ブログ記事は、中国のアンダーグラウンドについて解説するシリーズの第5弾です。これまでのブログ記事およびホワイトペーパーは、以下をご一読ください。

・1.中国のアンダーグラウンド事情について:最新リサーチの成果から

/archives/5725

・2.中国のアンダーグラウンド事情について:収益化の仕組み

/archives/5751

・3.中国のアンダーグラウンド事情について:仮想資産の窃取

/archives/5799

・4.中国のアンダーグラウンド事情について:インターネット上における資源およびインターネットサービスの悪用

/archives/5844

・China Education and Research Network Computer Emergency Response Team(CCERT)

http://igcc.ucsd.edu/publications/igcc-in-the-news/news_20120731.htm

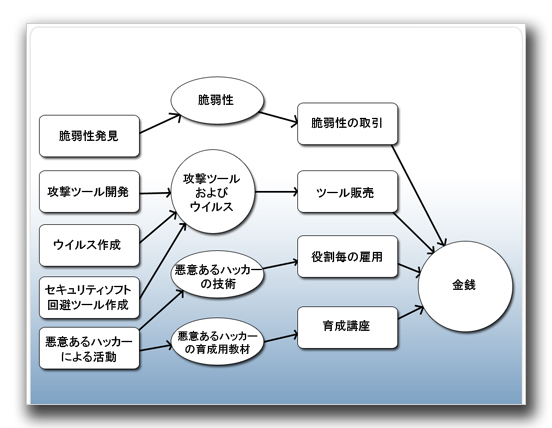

今回は、第4かつ最後の「バリューチェーン」となる「悪意あるハッカーの手法、ツールおよび育成」です。どのようなアンダーグラウンドコミュニティも、ツールやトレーニングが無ければ、遅かれ早かれ破錠してしまう運命にあります。

このバリューチェーンの基本構造は、以下をご確認ください。

|

このバリューチェーンには、主に3段階の構成となっています。悪意あるハッカーの中には、ソフトウェアの脆弱性を探し、確認した脆弱性を利用するエクスプロイトコードを作成することに躍起になる者もいます。作成されたエクスプロイトコードは、オンライン上の市場で販売され、他のハッカーが自身達の目的を果たすために利用することができます。

また、別のハッカーには、攻撃ツールや不正プログラムの作成および改良に焦点を当てる者もいます。このようなツールに加えて、あるハッカーは、メインの不正活動を行うこれらのツールがセキュリティソフトに検出されないように取り組む者もいます。エンドプロダクトであるトロイの木馬型不正プログラムや攻撃ツール、またはその他の不正プログラムも、同様にオンライン上の市場で取引され、他のサイバー犯罪者たちへ販売されています。そして、サイバー犯罪者は、購入した不正プログラムを自身の目的達成のために利用します。これらの目的の概要については、過去の記事でご紹介したとおりです。

中国のアンダーグラウンドは、コミュニティの新規メンバーを育成するための明確なプロセスが存在します。多くの場合、育成を終えたばかりのメンバーは、経験が少ないため、他のサイバー犯罪活動に参加することによって経験を積みます。また、自己学習をするための育成用教材も作成および販売されています。

■中国独自の用語

悪意あるハッカーの不正活動は、サイバー犯罪者が「黒客(heike, 黑客)」と呼ばれていることから、「黒客任務(heike renwu, 黑客任务)」と呼ばれています。経験豊かなメンバーは、自身の知識を教えることに興味があるようで、「生徒募集(shoutu, 收徒)」といった広告を投稿することがあります。またその一方で、新規メンバーは、指南役を探しており、「弟子入り希望(baishi, 拜师)」といった広告を投稿しているようです。

中国のアンダーグラウンドでは、トロイの木馬型不正プログラムのことを「木馬(muma, 木马)」と呼びますが、時には単に「馬(ma, 马)」と呼ぶこともあります。また、トロイの木馬型不正プログラムを作成する人物は、「木馬作者(muma zuozhe, 木马作者)」と呼ばれ、セキュリティソフトを回避することを「免除(miansha, 免杀)」といいます。

■例

2009年に逮捕されたサイバー犯罪グループ「blandness」の事例は、中国のアンダーグラウンドの規模と同様に、特定の状況における重要性を表しています。

この事例の不正プログラムは、逮捕されたグループの中の2人の容疑者によって作成されました。この容疑者たちは、中国の深圳(しんせん)市在住で、「Lu」および「Zeng」と名乗る人物でした。この2人が作成した不正プログラムは、2007年6月から2008年8月までの期間中、40以上ものオンラインゲームのログイン情報を収集しました。同時に、Zeng は、この情報収集を行う不正プログラムの販売を担当してくれるパートナーも探していました。Zeng は、2008年2月、「Yan」という人物をパートナーとして迎えました。この人物は、この事例に関連する一連の不正プログラム「blandness horse(温柔马)」の名付け親でもあります。

Lu および Zeng の両容疑者は、逮捕されるまでに28もの不正プログラムの亜種を作成し、530万にも及ぶログイン情報を収集しました。彼らは、互いに645,000人民元(2012年9月5日現在、およそ800万円) 以上を得たようです。また、Yan は、310,000人民元(2012年9月5日現在、およそ380万円)を得たようです。これら3人の首謀者とともに、他の11人の容疑者たちは、最終的に懲役3年および執行猶予6カ月の判決が下されました。

参考記事:

by Trend Micro

翻訳:栗尾 真也(Core Technology Marketing, TrendLabs)