2013年3月26日に公開したブログ記事では、標的型攻撃において攻撃者がいかに優位な立場にあるかということと、攻撃を適切に対処するためにこうした事実を受け入れることがいかに重要であるか、ということについて説明しました。そしてここからが課題となるところです。攻撃者が大きな支配力を握っていることを理解した我々は、ここから何をすべきなのでしょうか。

我々は、攻撃者が大きな支配力を持っていることを受け入れるようになったわけですが、それが、攻撃者の支配力に太刀打ちできない、ということを意味しているのではないことを忘れないでください。我々はその支配力に対向するすべを持っていて、そこに気づくことが肝心なのです。なぜなら、この支配力を利用することが、標的型攻撃に取り組む上で非常に重要な意味を持つからです。

■環境の構築

もちろん、どのようなコントロールの形態であっても、それが我々が所有しているものを正確に認識した上でコントロールしているのであれば、非常に有効なものとなります。何が、そして誰がネットワークや与えられるアクセスのレベルにアクセスできるのかを把握することは、多くの従業員が便利だと考えるものを犠牲にして成り立ちます。しかし、標的型攻撃の危険性を考えると、セキュリティを第一優先にすることが重要です。

ネットワークを識別することの一環も、特に我々が正常と考えるオペレーション、プロセス、イベント、および動作を深く理解することにつながります。そして、何が本当に正常で何が正常ではないといった知識が、より正確かつ迅速に異変を発見するのに役立ちます。

ネットワークが明らかになったら、それを監視する手段を持つことが非常に重要です。つまり、ネットワークの出入りすべてを可視化し、そして管理するということです。ネットワーク管理者がこうした手段を行使するのに役立てることができる技術の好例として、「DNS Response Policy Zone(DNS応答ポリシーゾーン、DNS RPZ)」があります。DNS RPZ は、ネットワークを出入りする通信を管理するための拡張性のある手段を提供します。ドメイン名のブラックリストが一致した場合、DNS RPZ は、非常に安全なネットワーク環境を提供します。

■内側から外側へ流出するデータを保護する「インサイド・アウト」の防御策を展開

従来の防御策は、強固なファイアウォールと、ブラックリストを通して不正な要素を拒むということに重点を置いたものでした。現在、この外側から内側への攻撃を阻止する「アウトサイド・イン」の戦略は、至って単純な攻撃を対処するには有効ですが、標的型攻撃においてはほとんど効果を発揮しないでしょう。従来の防御策は、形式や発信元が容易に認識できる攻撃のために作成されており、標的型攻撃の場合はこれに該当しません。

|

|

|

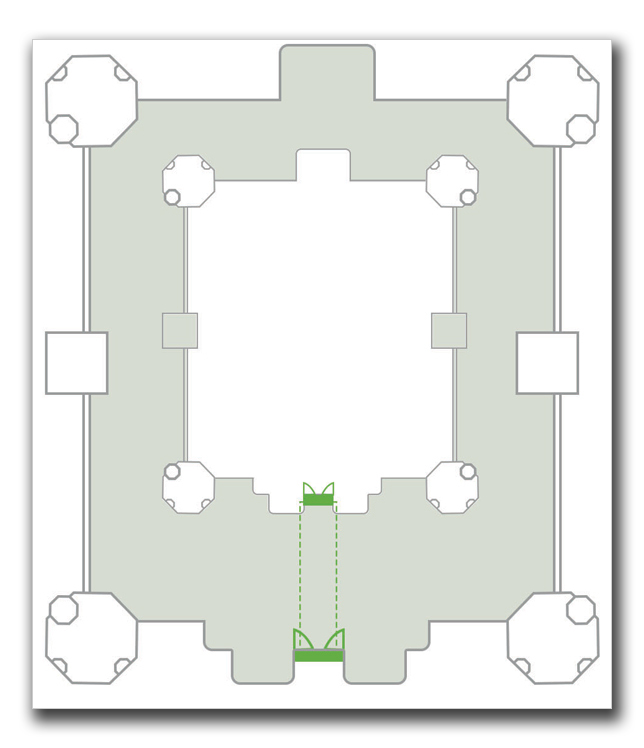

優れた防御形式の好例が、映画「ロード・オブ・ザ・リング」の城郭「ミナス・ティリス」で採用されています。この城郭は、中央に位置する要塞を 7層の壁で囲むという方法で設計されています。それぞれの壁は、その一つ前の壁よりも高くなっており、最も外側の壁が 1番低くなっています。ただし、この1番低い壁が最も頑丈です。また、各壁には門があり、互いの門が向かい合うことはなく、それぞれが城郭の異なる場所に位置しています。こうした戦略は、戦闘教義では「Defense in Depth(階層的防御)」として知られており、外部からの攻撃のみならず、内部における防御も提供します。ネットワークの防御という観点では、これは多層防御を展開し、重要なデータを暗号化することと同じであるといえます。

|

|

|

この高い壁は、他にも重要な戦略を表しています。城郭中心部の高い壁の上に立つ射手は、具体的に何が行われているかといった全容を把握することができ、そのため(外から来る)攻撃者は要塞への侵入がより難しくなります。また射手は、城壁の外にいる敵だけでなく、すでに内部に侵入している敵に対しても防御する役割を果たします。セキュリティの観点でいうと、こういった戦略が、ネットワークの監視を介して視認性を高め、防衛者にネットワークの外向きの力と内向きの力の両方に対するコントロールができるということです。

■侵入された場合を想定し、しかるべき行動をする

物語の中で、ミナス・ティリスの第1の壁は、壊されることないはないだろうと国中で言われていましたが、最終的には鉄槌「グロンド」の威力と魔王の力によって破られてしまったことを思い出してください。同じように、万が一、従来の防御方法で標的型攻撃を防ぐことに失敗した場合、私たちはどのような防御の形式を採用すればよいのでしょうか。それは、攻撃はすでにネットワーク内に存在すると仮定し、現在の防御方法を自身に見直させるようにすることです。

参考記事:

by Martin Roesler (Director for Threat Research)

翻訳:栗尾 真也(Core Technology Marketing, TrendLabs)