| スマートフォン(スマホ)、特に Android端末を狙った不正アプリが急速に増加する中で、”便利ツール” を謳った攻撃が日本国内では特に 2012年後半に顕著に確認されました。2013年に変わり、新たに便利ツールを謳った攻撃をトレンドマイクロは確認しました。 |

今回確認されている攻撃は、偽アプリ配信サイトを使って、Google Play を装いユーザの信用を高める細工をしています。2012年後半に確認されたスマホ向けの不正アプリと同様に、スマホ利用における悩みや興味・関心を逆手に取った攻撃手法が利用されています。

「最速充電」、「まるごとアイフォンコンバーター」といった便利ツールを偽った誘導はもちろん、「アプリ福袋」、「年賀状・メイカー」、「芸能人ゴシップまとめエビ」といった新年に関連したネタを利用しても誘導を行っています。

|

|

|

■誘導口を複数用意

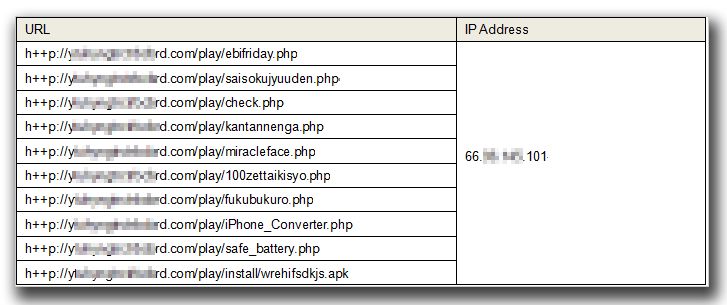

今回利用されている攻撃手法においてこれまでと違う点として、一見すると目的も用途も異なるアプリが複数公開されているように見えるものの、実際に配布される不正アプリも、その不正アプリを配信しているWebサイトもそれぞれ同一のものが使われているという点です。

|

|

|

|

|

|

これまでに確認されている便利ツールを偽った不正アプリ同様、今回の攻撃で使われているものも、インストール後、起動されると最終的にはエラーメッセージを表示してアプリが利用者所有の端末で利用できないように見せる裏で、端末上に保存されている連絡先情報が外部サーバに送信されます。

連絡先情報を外部C&Cサーバに送信するにあたっては、SSL で通信を暗号化していることも今回の攻撃の特徴の一つです。その意図は明らかではないものの、日本人を標的にした Android端末向け不正プログラムにおいて、情報を盗むにあたって敢えて SSL が使われているのは今回が初めてです。

■誘導先は安定性の低いWebサイト

トレンドマイクロでさらに誘導先について詳しく分析した結果、安定性の低さが目に付きます。Webサイトの安定性を評価する基準には、ドメインの登録年月日、アソシエーション、利用しているホスティングサービスなどがあげられます。

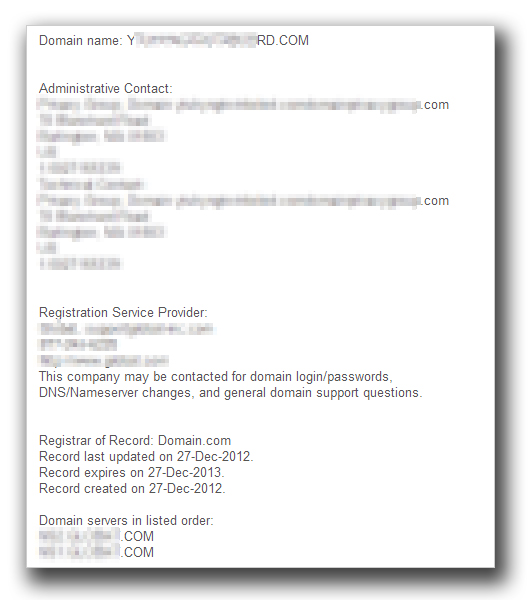

今回確認した攻撃では、IPアドレスから米国で運営されているホスティング業者を利用していることが特定されています。同業者では、容量・転送量・マルチドメイン無制限、無料ドメインが提供されており、運用費用が月額 4米ドル程度という点に攻撃者が惹かれたと推測されます。また、国外に設置することで捜査逃れを狙っている可能性も予測されます。

|

|

|

ドメインの登録年月日は、2012年12月27日と比較的新しいものが使われていました。また、偽アプリ配信サイト・外部C&Cサーバのネームサーバはいずれも同一のもので運用されています。

トレンドマイクロの Webレピュテーション機能では、こうした安定性に関する項目を総合的に判断し、Webサイトの評価情報として保存しています。今回の事例においても、安定性の低い Webサイトが悪意のある行為に使われていたことを証明する結果になりました。

■具体的な対策は?

トレンドマイクロでは、今回の攻撃で利用されている不正アプリをトレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」の機能の一つである「Mobile App Reputation」でブロックするとともに、誘導に使われている複数の URL を「Webレピュテーション」でブロックします。

今回の攻撃も、正規のアプリ配信サイトを装っているものの、ブラウザのアドレスバーで URL を見れば当該正規サイトではないことが一目瞭然のため、URL を確認することで最終的に不正アプリの被害を防ぐことができます。