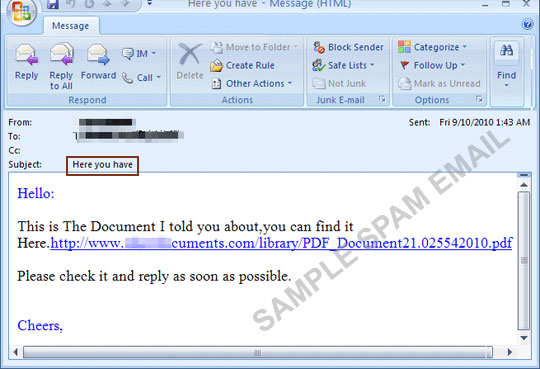

トレンドマイクロでは、ワームをダウンロードするリンクを含んだスパムメールに関する報告を複数確認しています。このワームは、トレンドマイクロの製品では「WORM_MEYLME.B」として検出されます。問題のスパムメールの件名は、「Here you have」。メール本文内には、特定のPDFドキュメントをダウンロードするためのリンクが記載されており、クリックするようにユーザを誘導します。メール本文内に記載されているURLは、以下のいずれかになります。

- hxxp://www.<省略>ocuments.com/library/PDF_Document21.025542010.pdf

- hxxp://www.<省略>ovies.com/library/SEX21.025542010.wmv

これらのリンクにマウスをかざすと、以下の異なるURLが表示されます。

- http://<省略>s.multimania.co.uk/yahoophoto/PDF_Document21_025542010_pdf.scr

|

|

|

誤ってリンクをクリックすると、このワーム「WORM_MEYLME.B」がダウンロードされることとなります。

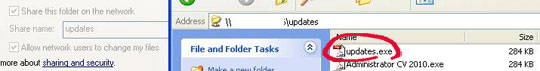

このワームは、実行されると、ウイルス対策のサービスを強制終了し、Messaging Application Protocol Interface(MAPI)を用いてワーム自身のコピーのダウンロード先リンクを含んだメッセージを送信します。また、ワームは、USBといったリムーバブルドライブを介して感染活動することも確認されています。さらに、ワームは、<Windowsフォルダ>内のフォルダ “system” を “<コンピュータ名>\updates” として共有フォルダに変更させることが明らかになりました。

|

|

|

|

|

|

そして解析を進めていくと、このワームは、トレンドマイクロでは過去に検出済みの「WORM_AUTORUN.NAD」の解凍された形のバイナリファイルであることが判明しました。今回の攻撃を仕掛けたサイバー犯罪者は、恐らく、「WORM_AUTORUN.NAD」のコードを入手し、この攻撃に応じた修正を加えたものだと考えられます。

また、ウイルス解析エンジニアEdgardo Diaz によると、「WORM_MEYLME.B」は、複数のレジストリ情報を追加し、Windowsのセキュリティ警告や、ユーザアカウント制御の管理者承認モードである「secure desktop prompting」を無効にするようです。さらに、このワームは、トレンドマイクロでは「BKDR_BIFROSE.SMU」として検出するバックドア型不正プログラムをダウンロードします。さらにワームは、侵入したコンピュータのユーザ情報を入手することなく、複数のシステムフォルダを共有フォルダに変更させるため、この結果、侵入したコンピュータは、他の不正プログラム感染の危険にさらされることとなります。

一方、さらなる解析の結果、このワームは、セキュリティサービスを削除する機能を備えていることも明らかになりました。しかし、削除したサービスに関連するファイルを削除することはできません。

|

|

|

|

|

|

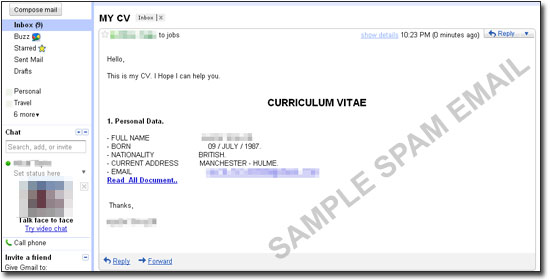

今回の攻撃では、複数のスパムメッセージが利用されています。その1つは無料のアダルト動画がダウンロードできるとかたり、他のスパムメールでは求職の履歴書を装ってユーザに攻撃を仕掛けました。これらスパムメールの本文内には、リンクが記載されており、誤ってクリックすると、問題のワーム「WORM_MEYLME.B」がダウンロードされることとなります。ワームは、収集した “Yahoo! Messenger” のユーザIDを用いてスパムメッセージを送信することも確認されています。

ユーザは、身元不明の送信者からのメールは開かない、または、見知らぬ相手からのメールや不審なメールに記載されているリンクをクリックしない、という基本的なルールを徹底する必要があります。

今回のような事例の場合、トレンドマイクロでは、「Trend Micro Smart Protection Network(SPN)」と連携した「Eメールレピュテーション」技術により、今回の攻撃に関連するすべてのスパムメールをブロックします。また、「Webレピュテーション」技術により、ユーザがアクセスする前に、メール内に記載されている不正なURLをブロックします。さらに、「ファイルレピュ テーション」技術により、「WORM_MEYLME.B」などの今回のスパム攻撃に関連する不正なファイルを検知し削除します。

「Old Malware Out of Its Shell」より

September 10, 2010 Patrick Estavillo

|

翻訳: カストロ 麻衣子(Technical Communications Specialist, TrendLabs)