普段インターネットを使わない人々が、一斉にインターネットを使う事が多くなると予想されるのが、年末年始です。年末年始というのは、多くの人に精神的、時間的な余裕が生まれる特殊な期間ともいえます。

■年賀メールやデジカメ写真のやりとりに注意

近年、年賀状の代わりに年賀メールの送り合いや、年賀状作成のネットサービスなどが急速に普及してきたため、普段日常であまりパソコンに接しない方々も、この時期からパソコンの前に座る光景が増えてくるでしょう。

世間の流れや時期に合わせた拡散方法でウイルスがばらまかれる傾向があるため、こうした時こそセキュリティを強く意識する必要があります。

年賀メールを装ったウイルス付きメールや、年賀サービスを装った不正サイトへの誘導といったような被害に合わないためにはどうすべきでしょうか。そのためには、見覚えのないメールが届いたら添付ファイルは決して開かないということはもちろん、ウイルスの中には、感染したパソコンの中にあるアドレス帳を探し出し、一斉にウイルス付きメールを送るものも存在するため、友人/知人からのメールであっても注意深く対応するなど、より慎重な行動が大切です。

また、年末年始に久しぶりに会った友人や家族との思い出のデジカメ写真を、USBメモリやカード型記録メディア、さらにはメールで交換し合う機会も多く出てくるのではないでしょうか。ここ数年はリムーバブルメディアを媒体としたウイルスの拡散/被害が非常に問題となっています。通称USBワームはデジタルカメラの中にも感染する場合があるため(※デジタルカメラがリムーバブルドライブとして認識可能な場合)、直接パソコンに接続する時も注意が必要です。

参考:<依然猛威を振るい続けるUSBワーム、今一度脅威の再認識を>

■ワンクリック詐欺に対する知識/認識が必要

そして、アダルトサイトの架空請求に関連したワンクリック詐欺/ワンクリックウェアも問題になっている脅威の一つです。年末年始の休暇中には、空いた時間を利用してこうしたサイトに訪れてしまう方も多いかもしれません。そうした理由からワンクリック詐欺の被害増加も予想されます。もし画面に請求が出ても料金を支払う必要はありません。焦らず情報を集め冷静に対応しましょう。

詳しい仕組みや情報は以下の記事をご覧ください。

参考:<HTAを利用したワンクリックウエアの新たな手口>

■ファイル共有ソフト(P2P)に対する注意喚起

上記で述べたいくつかの注意点に加え、合わせて十分気をつける必要があるのが「ファイル共有ソフト」の使用によるウイルス感染および情報漏洩被害です。

WinnyやShareなどで情報漏洩した事件は新聞記事にもなっているため、その危険性については多くの方が理解されていると思われるものの、未だにファイル共有ソフト経由でのウイルス感染報告が後が絶えません。年末年始の空いた時間を利用してファイル共有ソフトを利用し違法ファイルのやり取りは行わないでください。

今回は、現在ファイル共有の世界で感染を広げている通称「タコイカウイルス」をピックアップしてご紹介し、その脅威を再認識して頂きたいと思います。

通称「タコイカウイルス」と呼ばれているこのウイルスは今年の夏頃からファイル共有ソフトの間で広がりをみせ始めたウイルスで、動画ファイルに偽造しているため多くの人が気づかずに実行し感染してしまっているようです。

ただし、何か特殊な手法を使用している訳ではなく、感染方法や流れは従来までのウイルスとなんら代わりはありません。トレンドマイクロが入手した「タコイカウイルス」について、その仕組みを以下簡単にご説明します。

ウイルスのファイル名は「<動画タイトル名>.mp4 (長いスペース) .scr」となっており、ファイルのアイコンは動画ファイルのアイコンに偽造されています。(※mp4だけではなくaviの場合も確認されており、本記事の情報はトレンドマイクロが入手した検体についての情報となります)

|

|

|

拡張子は、scr(スクリーンセーバー)ですが、正体は実行ファイルです。.scrの拡張子はそのまま実行可能なためウイルスに頻繁に利用されますので注意が必要です。

|

|

|

ファイルの表示方法によっては、二重拡張子となっていることに気づかず、「mp4形式」の動画ファイルであると誤認してしまう危険性があります。こうした長いスペースを使用した拡張子偽造は従来から頻繁に使用されている方法ですが、やはり未だに騙されてしまう偽造手法の一つです。

ファイルサイズは200MBを超えており、内部的には実行ファイルコード部分に無意味なデータを加え、ファイルサイズを増加させています。これは動画ファイルであると誤認させるためのテクニックであり、以前ファイル共有ソフトで感染を広めた通称「原田ウイルス」も利用していた手法です。

こうしたウイルスに感染してしまう理由はファイルサイズとぱっとみたアイコンや拡張子で判断してしまうところにあるため、逆にこうした点に注意すれば感染を防ぐことが可能です。

実行すると、このウイルスは自身と同じ名前のAVIファイルを新たに作成し、それを実行します。

|

|

|

ユーザーから見れば、ファイルをダブルクリックすると実際に動画が再生されるため、ただの動画ファイルだと思い込んでしまいがちですが、実際は以下の流れをとっており、裏では既にウイルスが実行されています。

実行ファイルが実行される → 動画ファイルが作成される → 動画ファイルが開かれる

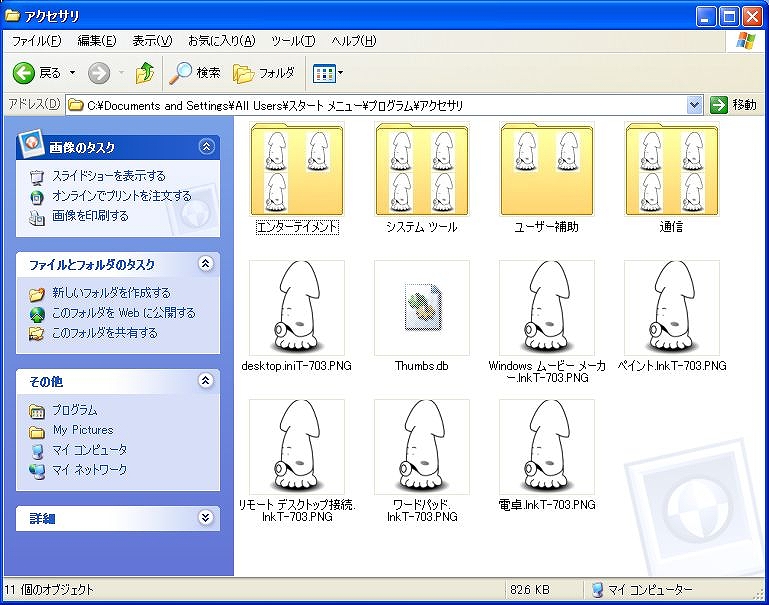

「タコイカウイルス」はその後、パソコン内のファイルを次々と同じファイル名のPNG画像(内部データはJPEG)で上書きします。ここで使用される画像には複数の種類(タコ、イカ、ウニ、クラゲ、サザエ、アンコウ、ナマコなど)があり、ウイルス自身が上書きに使う画像をランダムに決定しています。

|

|

|

|

|

|

重要な個人データが入ったテキストファイルや画像ファイルなどがすべて上書きされてしまうため、修復・復旧が困難となります。上書きされたデータの復旧を行うには、システムの復元もしくはセクターから直接復元するソフトウェアなどを利用するなどの方法が考えられますが、それでも復旧できない場合はOSのリカバリが必要となってしまいます。

この「タコイカウイルス」が恐ろしいのは、このファイルの上書きは表向きの派手な活動であり、ユーザーが画像に気を取られている間に裏で別のウイルスを作成し、情報漏洩などを行うことにあります。

「タコイカウイルス」はシステムフォルダ階層内に複数の別ウイルスを作成します。

そのうち「csrss.exe」というファイル名で作成されたウイルスは、Internet Explorerのアイコンに偽造されており、レジストリのRunキーに登録されることで再起動時にも実行されるようにします。

この「csrss.exe」はTCP接続およびFTP接続を行い、FTP接続によりファイルデータを送信している動作が見られます。送信されるファイルはファイル内部を暗号化されており実際のデータを直接確認することはできません。デスクトップ画面およびユーザー名/コンピュータ名を取得し、それらのデータを暗号化して送信している可能性は十分考えられます。

※動作についての詳しい情報は以下をご覧ください。

※ウイルスデータベース:TROJ_TACO.A

年末年始にかけて、会社のデータをUSBメモリなどで家に持ち帰り、自宅でファイル共有ソフト経由によりウイルスに感染し情報漏洩する、といった最悪のシナリオにならないよう、今からセキュリティ対策は万全な状態にしておきましょう。

■ まとめと対策

結論としては従来までのウイルス対策となんら変わりがありませんが、以下の主要な感染被害対策のポイントを押さえ現在の脅威を理解して、安心した新しい年を迎えましょう。