大手企業が運営するモール型の ECサイトが普及し、多くのショップが実店舗での販売だけでなく、ネット販売を行うようになりました。こうしたネット販売が一般的になったことで、モール型の ECサイトだけでなく、自社で ECサイトを構築し、ビジネスを行う企業も増えています。こうした ECサイトを運営する企業は、顧客の個人情報やクレジットカード情報を取り扱うため、そういった情報を狙ったサイバー犯罪者に標的とされる可能性があります。万が一、ECサイトからクレジットカード等の情報が漏えいした場合には、ECサイトとしての信頼を失うだけでなく、顧客への損賠賠償や長期のサイト停止によって、ビジネスに深刻な影響が出るでしょう。

■ ECサイトの情報漏えい事例から見る企業の賠償額

– 1事例あたり 3,800件の情報が漏えい

2016年1月~9月の間に報道された ECサイトからの情報漏えい事例は 13件あり、そのうち 10件で漏えいした可能性がある個人情報やクレジットカード情報の件数が公表され、その数は 15万件以上にのぼりました。ここから中央値を算出すると、1事例あたり約3,800件の情報が漏えいしていることになります。こうした情報漏えいによって、ECサイトを運営する企業にはどのようなインパクトがあるのでしょうか。

表:ECサイトからの情報漏えい事例リスト(2016年1月~9月)

– 数千万円にのぼる企業の賠償額

個人情報漏えいに関しては、過去に被害者が損害賠償額(慰謝料)を求めた事例が複数あり、そうした裁判例から一人当たりの賠償額は数千円~数万円と考えられています。ただし、2009年には大手証券会社が、個人情報が流出した顧客約5万人に対して 1万円のギフト券を配布し、その額が 5億円以上になった事例もあります。

仮に一人当たりの賠償額を 5,000円とした場合でも、1事例あたりの情報漏えい件数が約3,800件であることから、企業の ECサイトから情報漏えいが発生した場合に想定される賠償額は 5,000円× 3800= 1,900万円に及びます。この数字からも、情報漏えいがもたらす企業資産への影響の大きさが分かるかと思います。こうした被害を未然に防ぐため、ECサイトを運営する企業にはどのようなセキュリティ対策が求められるのでしょうか。

■ ECサイトで求められるセキュリティ対策

2016年1月~9月の間に報道された ECサイトからの情報漏えい事例には2つの特徴が見られました。こうした特徴から ECサイトを運営する企業が検討すべきセキュリティ対策について見ていきましょう。

– 脆弱性を狙った攻撃に対するセキュリティ対策

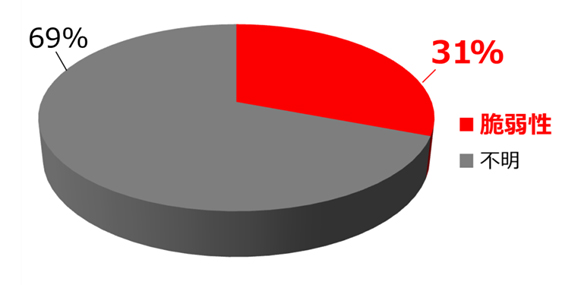

被害に遭った ECサイトのうち、約7割は被害の原因を公表していません。しかし残りの 3割、つまり被害原因を公表した事例のすべてで ECサイトまたはシステムの脆弱性を狙われたことが原因であるとしています。こうしたことから、ECサイトを構成する OS、ミドルウェア、Webアプリケーションの脆弱性に対して以下のような対策が十分に実施できているかどうか見直すことをお勧めします。

ECサイトの情報漏えい事例の原因別割合(2016年1月~9月)

- 脆弱性診断

ECサイト上で動く Webアプリケーションに対して、リリース前に脆弱性診断を実施してください。また、リリース後は、サイトへの機能追加などに応じて脆弱性診断を実施するだけでなく、定期的に ECサイト全体の脆弱性診断を実施することが重要です。 - 修正パッチの管理

OS、ミドルウェアに対しては、過去に深刻な脆弱性が見つかっています。こうした脆弱性が発覚した場合、脆弱性を狙った攻撃通信が世界的に増加し、サイバー犯罪者が活発に攻撃を仕掛けてくる傾向があります。ベンダから提供される修正パッチを迅速、かつ漏れがないように適用してください。そのためには、自社の ECサイトがどういった OS、ミドルウェアを使っているか、あらかじめ把握しておく必要があります。 - セキュリティソリューションの導入

脆弱性診断、修正パッチを適用するだけなく、セキュリティソリューションによる脆弱性対策も重要です。脆弱性診断を実施していても、脆弱性診断の漏れやサイトの改修によって新たな脆弱性が出てくるなど、セキュリティリスクは残ります。また修正パッチについても、ベンダからの提供が遅れる場合や修正パッチが適用できない場合があります。そうしたケースに備え、脆弱性を狙った攻撃に対するセキュリティソリューション導入の検討をお勧めします。

また、セキュリティソリューションを導入するメリットの一つには、こうした ECサイトを狙うサイバー犯罪者の調査行為(ポートスキャンや攻撃通信など)をセキュリティソリューションで防ぐことで、サイバー犯罪者に自社のセキュリティレベルの高さを示し、サイバー犯罪者をあきらめさせる心理的な効果があります。

– 被害に気付くためのセキュリティ対策

被害に遭ったECサイトの約8割は、外部からの指摘を受けて自社のサイトから情報が漏えいしていた事実を認識しました。こうしたことから、ECサイトを運営する企業では、攻撃された事実に早期に気付ける対策が必要です。

図2:ECサイトの情報漏えい事例の発覚原因別割合(2016年1月~9月)

ECサイトが攻撃を受け、セキュリティ侵害が発生した場合に検知できるポイントを以下にまとめました。こうしたポイントを検知する対策を導入することで、ECサイトの異変にいち早く気付くことができます。

- 外部との不審な通信を検知

ECサイトのサーバと外部との不審な通信を検知します。 - ファイルの改ざんを検知

Web関連ファイルやシステムファイルの改ざんを検知します。 - サーバ異常の検知

ECサイトのサーバで取得可能なセキュリティログを監査し、異常なイベントを検知します。 - 不正プログラムの侵入を検知・ブロック

ECサイトのサーバが不正プログラムに感染するのを検知し防ぎます。 - ファイルの作成/削除を検知

ECサイトのサーバ上の不審なファイル作成、削除を検知します。 - 情報漏えいの証跡を確認

ネットワーク機器、サーバのログを監査することで、サーバから外部への送信ログを確認します。

■トレンドマイクロ製品による対策

トレンドマイクロでは、こうした ECサイトのセキュリティを強化するため、統合型サーバセキュリティソリューション「Trend Micro Deep Security™(以下、Deep Security)」を提供しています。Deep Security はサーバにインストールするソフトウェア型(ホスト型)のセキュリティ対策製品です。上記の「脆弱性を狙った攻撃に対するセキュリティ対策」、「被害に気付くためのセキュリティ対策」を実現するために必要な 6つの機能を 1つの製品で実装しています。具体的には、ウイルスの侵入を防ぐ「不正プログラム対策」、OS やアプリケーション、ミドルウェアの脆弱性を突いた攻撃を OS のネットワーク層でブロックする「IPS(侵入防御)」、外部の不正な URL への通信をブロックする「Webレピュテーション機能」、「ファイアウォール」、ファイルやレジストリに改ざんが発生した際に管理者に通知する「変更監視」、「セキュリティログ監視」等のセキュリティ機能です。

ECサイトを運営する企業では、情報漏えいの被害に遭うリスクを軽減するため、Deep Security の導入をお勧めします。

また、トレンドマイクロでは AWS環境で ECサイトを構築するユーザにとって役立つホワイトペーパーも公開しています。詳細については以下のダウンロードページを参照してください。

- 「AWS環境の公開サーバに対するセキュリティ検討ガイド」

ダウンロード URL:http://www.go-tm.jp/aws-wp