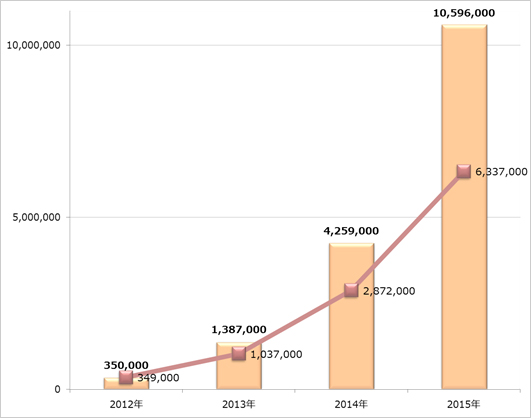

トレンドマイクロでは、2015年 1年間における国内外の脅威動向についての分析レポートを、2016年 2月29日に公開いたしました。その中で、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の統計から、特に Android端末 を狙うモバイル不正アプリが累積 1,000万個を突破したことが報告されています。 2010年8月に最初の Android不正アプリの検出に対応して以来、5年を経たずしての 1,000万個到達となりました。特に 2015年には、それまでの 5年間で登場したおよそ 430万個を大きく超える、およそ 630万個がわずか 1年の間に登場しました。

図1:Android不正アプリの累積検体数(棒グラフ)と年間の増加数(折れ線グラフ)推移

この脅威急増の背景としては、もちろんモバイルデバイス自体の急激な普及があります。と同時に、これまで主にPCを攻撃対象としてきたサイバー犯罪者が、モバイルデバイスにも攻撃を拡大していることがあるものと言えます。特に Android不正アプリはその出現当初から、金銭利益を狙う攻撃が中心となっていることは興味深い事実です。対して、2010年8月に確認された最初の Android不正アプリ「AndroidOS_DROIDSMS」は、海外で一般的な SMS のメッセージ(以下、テキストメッセージ)による決済システム(プレミアムSMS)を悪用して不正送金を実現し、利用者の金銭を奪うものでした。また、PC の不正プログラムとして一般的な、遠隔操作を可能にするボット型不正プログラムも、最初の Android不正アプリからわずか 5カ月後の 2011年1月に「AndroidOS_GEINIMI」として Android に登場しています。iOS に比べ自由度が高い Android OS の特徴は、金銭や金銭に繋がる情報の窃取を狙うサイバー犯罪者にとって新たな標的と認識されており、金銭利益を狙う攻撃においては、PC で起こっている攻撃が、Android へ移植されることが多い状況があります。

現在、PC の不正プログラムにおいては、アドウェアが占める割合が非常に多くなっています。2015年の日本における不正プログラム検出の 85%はアドウェアでした。現在のアドウェアは侵入した PC上で広告を表示したり、利用者の知らないうちに正規のソフトウェアをインストールさせたりする活動を主に行います。一見、あまり意味がないように見えるこれらの活動の目的は、ネット広告やPPI(ペイパーインストール)などの正規のアフィリエイトプログラムを悪用し、攻撃者が金銭的利益を得ることです。幅広く安定した金銭利益を集められると同時に、利用者にとって明らかに不利益となる活動を行わないことにより追及を免れやすいことが、サイバー犯罪者にとってアドウェア使用の利点と考えられます。

この状況は Android不正アプリでも同様となっており、2015年の日本国内における Android不正アプリ検出数の 80%をアドウェアが占めています。

図2:2015年国内での不正アプリ検出種別割合

サイバー犯罪者にとって一定の利点がある限り、PC においてもモバイルにおいても、アドウェアの拡大が続くものとみられます。

アドウェアの検出数が圧倒的なため、利用者にとって明確に不利益となる悪質な活動を行うその他の不正アプリは割合として一見少なく見えますが、もたらす被害は大きなものです。

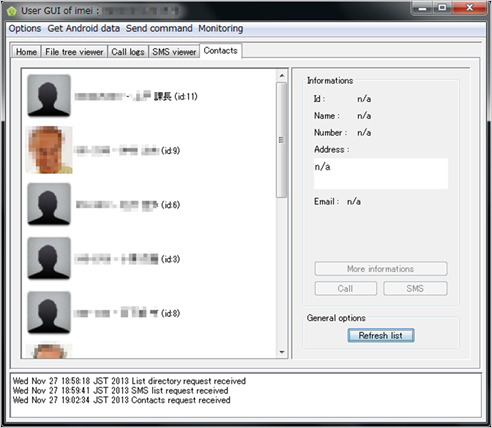

情報窃取やバックドアの不正アプリを使用した直接的な攻撃は、サイバー犯罪者に比較的短期間で大金をもたらすものと言えます。

これらの不正アプリは、もはや常套化しており、継続して確認されています。また、日本ではワンクリック詐欺に代表されるネット詐欺を幇助するための不正アプリも一定の被害が確認されています。

図3:攻撃者がバックドア型不正アプリ「ANDRORAT」を遠隔操作し連絡先情報を表示している画面例

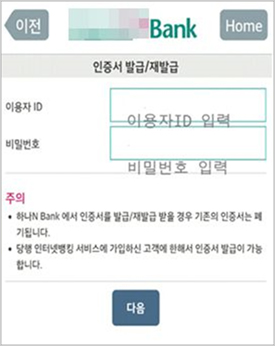

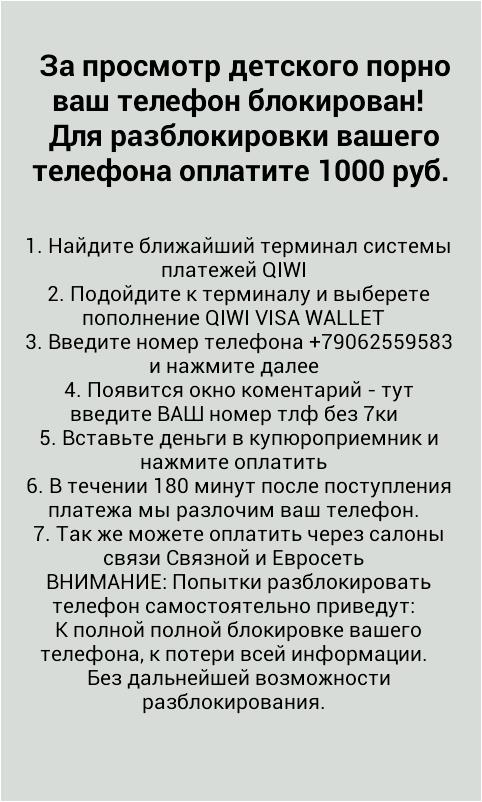

今後注意が必要な不正アプリとしては、PC でこの数年大きな金銭被害を利用者にもたらしてきたオンライン銀行詐欺ツール(バンキングトロジャン)と、昨年来日本での被害が拡大しているランサムウェアがあります。これらは既に海外では一定以上の不正アプリが確認されています。日本でのモバイルバンキングの普及と共に、オンライン銀行詐欺ツールの脅威は日本でも本格化していくでしょう。また、ランサムウェアは既に 2015年中に日本でも検出が見られており、世界的にもこれからモバイルデバイスでの脅威として本格化しそうです。

図4:海外でのモバイル向けオンライン銀行詐欺ツール画面例

図5:海外でのモバイル向けランサムウェア画面の例

もう一点、注意が必要な兆候として、脆弱性攻撃があります。2015年にも脆弱性を利用するタイプの不正アプリの検出が日本でも確認されています。Android OS は、今後普及が予想される様々な IoTデバイスで使用されるとみられています。現在、Android ではバージョンアップの判断がデバイスのベンダーに任されていることによる OSバージョンのフラグメンテーション(分断化)の問題が顕在化しています。Android の開発元である Google が修正を行っても、ベンダー側が対応しなければバージョンアップできないため、脆弱性を残したままのデバイスが出てきてしまうのです。同時に、一般の利用者はまだ IoTデバイスでの OS のバージョンアップの必要性をよく認識していないと思われ、修正プログラムが用意されても適用が遅れることも考えられます。脆弱性攻撃はそれまでのセキュリティの常識をひっくり返せる可能性を持ちます。PC の世界では、「ファイルをダブルクリックしなければ大丈夫」、「怪しいサイトに行かなければ大丈夫」などのセキュリティの常識が脆弱性を利用した攻撃によって、通用しなくなりました。攻撃者はモバイルデバイス、IoTデバイスでも同様に脆弱性を利用した攻撃を狙い続けています。

■トレンドマイクロの対策

トレンドマイクロでは、モバイル環境での総合セキュリティ対策として、個人利用者向けには「ウイルスバスターモバイル」、法人利用者向けには「Trend Micro Mobile Security」」を提供しています。これらの製品ではトレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の機能である「モバイルアプリケーションレピュテーション(MAR)」技術や「Webレピュテーション(WRS)」」技術により、不正アプリや不正Webサイトのブロックに対応しています。