企業や組織でセキュリティに従事する現場担当の方々は、日々のインシデント対応や、セキュリティレベルの向上を目指す中で、様々な疑問に直面していると思います。どんな対策をどこまでやれば安全なのか?ネットワークに脅威が侵入してしまったときに何をすればよいのか?本連載「すぐに役立つセキュリティ対策」では、トレンドマイクロのエキスパートたちが、お客様からの調査依頼対応やインシデントハンドリングの中から得たセキュリティ専門家としての知見を、すぐに業務に活かせる形で提供してまいります。前回までは、Windowsクライアントが中心の一般的な社内ネットワークで、セキュリティ対策製品のウイルス検出を発端にその危険性を判断し、不正プログラムの存在が推定される問題端末から不審なファイルを特定する、という調査の流れを見てきました。しかし、社内で調査ケースの対応にあたる現場のエンジニアから、この調査フローの中で実は「端末の特定」ができず調査自体が滞ってしまうことが非常に多い、との意見をいただきました。そこで今回は、問題端末を特定する方法について考えます。

■「端末特定」、実は転ばぬ先に準備が必要

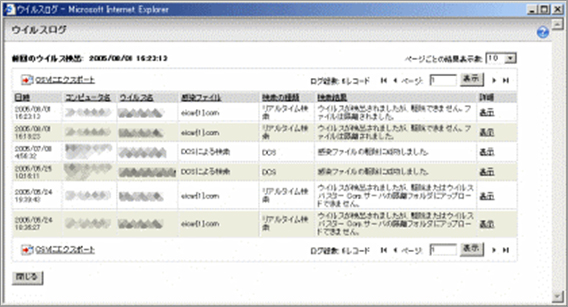

問題の端末を特定するための情報はウイルス検出のログにあります。検出ログには問題端末のホスト名や IPアドレスが記録されており、これが端末特定のために利用できる最も重要な情報です。しかし、現実の対応で多いのは、このホスト名と IPアドレスはわかったが、その問題端末が社内のどこにあるのかわからない、という状況です。

図1:トレンドマイクロの法人向けエンドポイント対策製品、「ウイルスバスターコーポレートエディション」でのウイルス検出ログ表示

実は、ホスト名や IPアドレスからその端末を特定するには事前の準備、特に普段からの「内部統制」が最も重要であり、何か調査が必要な事象があってから調べ始めるのでは遅いのです。ある程度以上の規模のネットワークにおいて、準備が行われていない状態での端末の特定は、非常に手間がかかる大仕事となります。

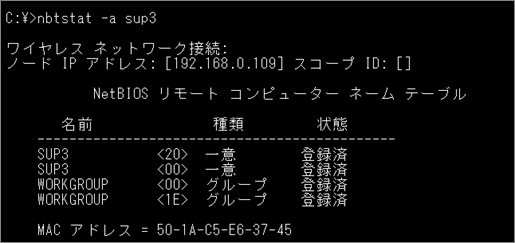

まず、内部統制が何も行われていないネットワーク内で端末を特定するには、どうしたらよいでしょうか。第一歩として、IPアドレスと MACアドレスを特定することが必要となります。ホスト名から IPアドレスや MACアドレスを調べる方法は様々ですが、例えば、Windowsネットワークの場合、「nbtstat」コマンドを使用すれば、ホスト名から IPアドレスや MACアドレスまで確認可能です。

図2:nbtstatコマンドでホスト名を元にネットワーク情報を表示した例。IPアドレスと MACアドレスが確認できている

次にその IPアドレスや MACアドレスを持つ端末が、物理的にどのスイッチを経由して通信を行っているのかを追うことで、場所の確認は可能です。現在のインテリジェントスイッチでは自身に接続されている機器の MACアドレステーブルを持っており、物理的にどのポートに接続されているかまで分かる仕組みになっています。これを繰り返し調べて物理的な接続を追っていくことで、どの場所に設置されている端末かの特定が可能です。無線ネットワークの場合も、どのアクセスポイントに問題の MACアドレスが接続されているかまでは特定できます。また、MACアドレスがわかればどのメーカーの機器であるかもある程度わかりますので、端末特定の手掛かりになります。例えば、技術標準化団体IEEEのWebページでは、MACアドレスの最初の 24bitの情報からメーカー名を検索することが可能です。MACアドレスからわかるのは、通信を行っている NICのメーカー名あることに注意しましょう。

■必要なのは「内部統制」

しかし、上記の調査はまさに、「言うは易し、行うは難し」です。実際に行うには非常に手間のかかる作業です。このような労力を最低限にするためには、事前にネットワークや端末の管理方法を決め、定期的に運用していく「内部統制」が重要です。例として、弊社トレンドマイクロの社内ネットワークでは以下の管理を実施しています。

- マシン管理番号によるサーバ/クライアントの管理:端末と使用部門、使用者名、ホスト名、固定IP(サーバなどで設定ある場合)の紐付けと年1回の棚卸の実施

- ホスト名の命名ルールで、端末の使用者のアカウントを表す文字列を含めるよう規

- DHCPで割り振られる IPレンジを物理的な場所単位(ビルのフロアや WLAN の AP など)ごとに規定

これらの管理により、ホスト名がわかった段階で端末使用者が特定でき、すぐに連絡が取れるようになっています。また、ホスト名が命名規則に則っていない場合や IPアドレスしかわからない場合も、割り振られている IPアドレスのレンジの情報から物理的にどのフロアや部屋にあるのか、どのスイッチの範囲内にあるのかまで特定が可能であり、絞込みの手間が大幅に省けるようになっています。

- DHCPの割り当てレンジを物理的な場所ごとに決める

- 物理的な設置場所の特定の手間を大幅に短縮可能

- 社内のネットワークの確認ポイントを事前に決めておく

- インターネットへの出入り口から LAN内でポイントとなるスイッチや DHCPサーバなど、調査の優先順位を事前に決めておくことで調査がよりスムーズに

- ホスト名から使用者や設置場所などがわかるような命名ルールを策定し実施する

- ホスト名の確認だけで使用者に連絡をとることが可能に

今回はウイルス検出を調査のトリガーとして話を進めていますが、LAN内で不審な通信を行っている端末の特定などの場合でも有効です。もちろん、規則を守らない使用者や持ち込み端末など、カバーできない事例も多いと思われるかもしれません。最近は仮想環境の普及により、利用者が社内で仮想サーバを勝手に構築している、という悩みも聞くようです。しかし最低限上記の 3つが実行されていれば、問題の端末が管理されているものか否かがすぐわかるようになると同時に、IPアドレスから物理的な位置をある程度推測して対応することが出来ることになります。最終的には、ネットワークに接続されている機器の台帳管理と定期的な棚卸など、本格的な資産管理までが整備されることが理想です。しかしまずはインシデント発生時に役立つ観点から管理を始めてみるのも 1つの方法でしょう。

次回は問題端末調査の際に定番とされている、「抜線」=問題端末をネットワークから外す対応について考えます。

■トレンドマイクロのソリューション

法人のお客様向けに特に手厚いサポートサービスを提供する「トレンドマイクロプレミアムサポート」では、お客様の環境を把握したテクニカルアカウントマネージャがウイルス検出時の判断や実際の調査対応についてサポートいたします。

※協力執筆:トレンドマイクロ・プレミアムサポートセンター、トレンドマイクロ・インフォメーションサービス本部