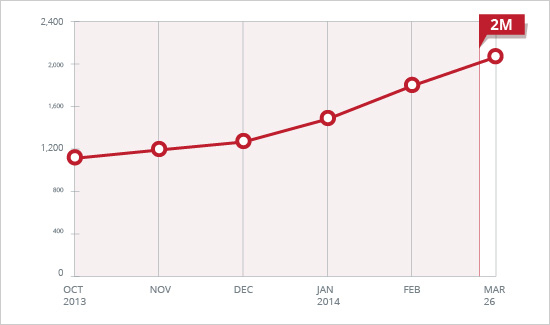

2013年10月1日の記事で、モバイル端末を狙った不正アプリおよび高リスクアプリの総数が 100万に到達したことを報告しましたが、それから半年後の 2014年3月、トレンドマイクロでは、その数が 2倍になったことを確認しました。

|

最初にモバイル端末向け不正アプリが確認されてから 10年を迎えた 2014年、その数は 200万を記録しました。2004年、最初に確認された不正アプリは、Nokia の端末に感染する「SYMBOS_CABIR」で、試作品のようなものでした。不正アプリが脅威の全体像の中で爆発的に増加したのは、スマートフォンの時代になってからです。それ以降、ポップアップのメッセージなどの比較的無害な不正アプリから、「高額料金が発生するサービス悪用」や情報収集、バックドア型活動、またルートキット機能を備えるものまでさまざまな活動を行うものが登場しました。

そして、弊社では、モバイル端末向け不正アプリが 100万に到達した後、2014年になっても、また新たな活動を行うものが登場していることを確認しています。以下で紹介する不正アプリは、今後登場する不正アプリの先駆者的な存在となるでしょう。

■匿名通信を行う「Torボット」

匿名通信システム「The Onion Router(Tor)」は、ユーザが「匿名」で通信できる方法として知られています。また、Tor はアンダーグラウンド市場とつながっていることでも知られており、サイバー犯罪者は不正なモバイル端末の不正活動を隠すために Tor を利用しています。「ANDROIDOS_TORBOT.A」は、リモートサーバに接続するために Tor を利用した最初の Android端末向け不正アプリです。一度接続すると、電話をかけたり、「SMSのメッセージ(以下、テキストメッセージ)」を妨害したり、読んだり、特定の番号へ送るなどの不正活動を行います。Torネットワークを利用することで、不正活動やコマンド&コントロール(C&C)サーバへの追跡がさらに難しくなります。

■まん延する「DENDROID」

弊社は頻繁に、不正アプリの数が速いペースで増加し続けていることを取り上げています。モバイル端末向けの特定の「Remote Access Tool(RAT)」が作成されれば、その数を押し上げるのにすぐに大きな役目を果たすかもしれません。

「ANDROIDOS_DENDROID.HBT」は、スクリーンショットや写真、動画、音声録音を取得する Android端末向け不正アプリです。通話を記録する機能も備えています。しかし、この不正アプリで注目すべき点は、犯罪ツールとして普及している点です。「DENDROID」は、アンダーグラウンド市場で、正規のアプリを簡単にトロイの木馬化できる不正アプリとして 300米ドル(2014年3月28日時点、約3万円)で販売されています。「DENDROID」は、作成したアプリをトロイの木馬化しようとするユーザに対して、Android端末の標準アプリケーション形式である「APK」の APKバインダツールおよび APKクライアント、バックグラウンドのコントロールパネルを提供します。さらに憂慮すべき点は、「DENDROID」が Google の公式アプリストア「Google Play」で実際に確認されたことです。この不正アプリは、Google のセキュリティ対策基盤「Bouncer」をすり抜け、検出を回避することができました。

■モバイル端末も仮想通貨発掘に利用

サイバー犯罪者は、モバイル端末向けの仮想通貨発掘不正アプリの作成にも手を出しました。「ANDROIDOS_KAGECOIN.HBT」は、「Bitcoin(ビットコイン)」や「Dogecoin」、「Litecoin」といった仮想通貨を発掘する能力を備えた Android端末向け不正アプリです。端末を充電するときのみ「マイニング(発掘)」を行うため、電力が過剰に使用されていることに気づかれません。どんなにわずかな不正活動であっても、端末には間違いなく負荷がかかります。仮想通貨の発掘には、たいていの端末は持ち合わせない高い処理能力を必要とします。そのため、端末の動きが遅くなります。

■話題性の高い技術を狙うサイバー犯罪者たち

今回の記事で報告した不正アプリの特筆すべき点は、テクノロジーの全体像の中でも非常に話題性のあるものに関係しているということです。Tor は、オンライン上でのプライバシー保護の関心から、人気と注目を集め続けています。ビットコインや Dogecoin のような仮想通貨は、その価値が乱高下し続けており、瞬く間に一般に知られるようになりました。このように、サイバー犯罪者は、新しい犠牲者を獲得するために、遠隔から実行できるものであればどんなものでも利用しようとしています。

モバイル端末への脅威が 200万を記録した現在、端末の安全を確保するために、時間をかけることは重要です。アプリを詳細まで確認し、不明な URL は避け、不審なメッセージや Eメールは削除することは、端末の安全性保つのに役立ちます。カスタムパーミッションやシステムクラッシュの脆弱性などの、報告されたソフトウエアの脆弱性や不具合にも、十分な注意が必要です。サイバー犯罪者はこうした脆弱性を利用しようとします。「Trend Micro Mobile Threat Hub(英語情報)」では、モバイル端末への脅威に関する有益な情報や、スマートフォンやタブレット、その他の「ガジェット」に関するセキュリティ情報を提供しています。

参考記事:

by Abigail Pichel (Technical Communications)

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)