モバイルの脅威は、さまざまな手法を介してもたらされます。トレンドマイクロでは、長期にわたりサードパーティのアプリストアではもちろんのこと、正規のアプリストアでさえ不正プログラムが存在することについて報告してきました。さらに「SMSメッセージ(以下、テキストメッセージ)」を介して侵入する不正プログラムの存在についても取り上げてきました。そして弊社は、2013年9月12日、さらにもうひとつの手法を利用したモバイルの脅威を確認しました。それは、スパムメール経由でした。

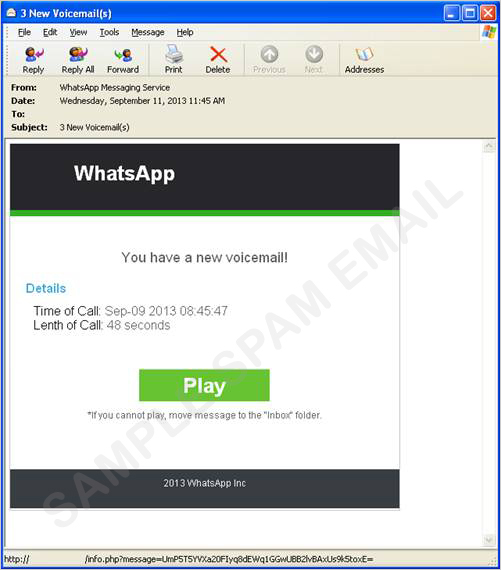

トレンドマイクロは、スマートフォン向けのクロスプラットフォームチャットアプリである “WhatsApp” の通知を装った複数のスパムメールを確認しました。問題のメッセージには、新たなボイスメールが届いたことが記載されています。そして着信があった時間や通話の時間などの詳細を記載することで、正規の通知のように偽装しています。

|

|

|

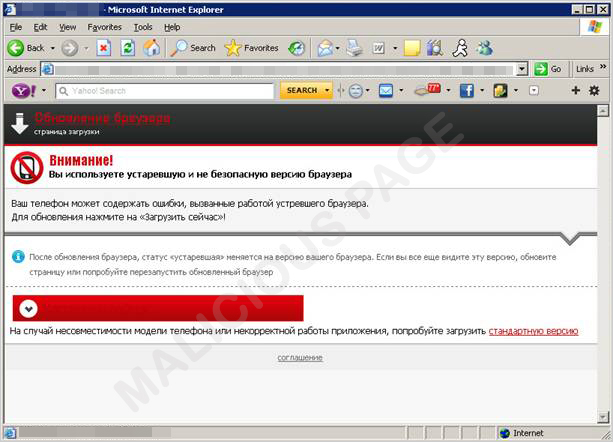

PC 上では、偽通知メールのボタン「Play」を誤ってクリックした場合、不正な Webサイトへ誘導されることになります(図2参照)。この不正な Webサイトは、ユーザのブラウザが古いバージョンであるため、更新が必要であることを警告します。そして、ユーザがダウンロードボタンをクリックしてしまうと、不正プログラムが PC上へダウンロードされます。

|

|

|

しかしながら、この PC 版の不正プログラムは、もともとの計画に含まれていなかった追加のものと見られます。Windows PC 上でダウンロードされる “browser_update_installer.jar” は、モバイル版の Java ファイル(「J2ME_SMSSEND.AF」として検出)であり、PC にあまり適したファイルではありません。

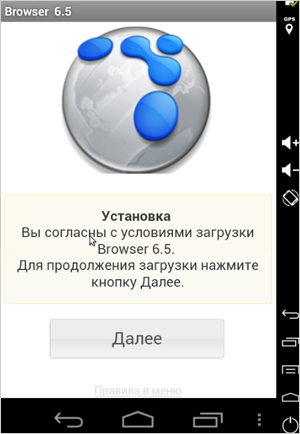

Android 端末 および iOS 端末上において、この脅威が狙うプラットフォームは本来、モバイル端末であったことが明白です。Android 端末上では、この不正な Webサイトから “browser_update_installer.apk”(「ANDROIDOS_OPFAKE.CTD」として検出)がダウンロードされます。このダウンロードされるファイルは、”Browser 6.5″ という名称のブラウザに偽装されています。ダウンロードが始まると、図3 に示される HTML ファイルが開きます。そして、ユーザが誤ってボタン「Agree」をクリックすると、「ANDROIDOS_OPFAKE.CTD」は、特定の電話番号にテキストメッセージを送信します。またこの不正プログラムは、他のアプリを端末上にダウンロードさせるように促します。

|

|

|

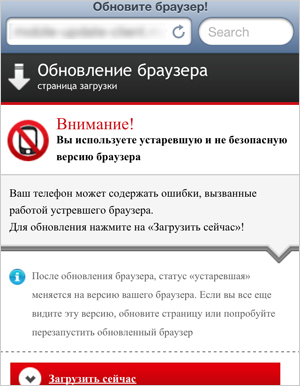

Apple ユーザもこの脅威の例外ではありません。iOS ユーザがボタン「Play」をクリックすると、アプリのダウンロード状況を示すバーが端末画面上に表示されます。しかしデフォルトでは、iOS 端末は、Apple の公式アプリストア「App Store」からのみアプリのインストールが可能なため、実際にはアプリはインストールされません。ただし、「JailBreak(脱獄)」をした端末では、今回の脅威の危険にさらされる可能性があります。

|

|

|

トレンドマイクロが「2013年第 2四半期セキュリティラウンドアップ」において言及したように、「OPFAKE」ファミリが、Android のもっとも多く検出された不正アプリの 1つであり、「高額料金が発生するサービス悪用」が確認されたなかでもっとも一般的な種類のモバイルの脅威でありました。第 3四半期も大きな変化はないと予想されます。リサーチペーパ「Fake Apps, Russia, and the Mobile Web(英語情報)」でもこれらの「高額料金が発生するサービス悪用」の危険性について取り上げています。今回の脅威は、モバイル端末に焦点を合わせたものであり、一部のサイバー犯罪者たちがモバイルへと移行していることを表しています。ユーザは、こうしたモバイル端末を取り巻く脅威状況を理解し、自身の端末を脅威から守る必要があります。

※協力執筆者:Chloe Ordonia および Ruby Santos

参考記事:

by Peter Yan (Mobile Security Engineer)

翻訳:木内 牧(Core Technology Marketing, TrendLabs)