2013年4月7日、イスラエルの複数の Webサイトが国際的なハッカー集団「Anonymous(アノニマス)」の標的になりました。各報道によると、特定のイスラエル政府関連、民間企業の Webサイトがアクセスできなくなり、「分散型サービス拒否(DDoS)攻撃」の被害に遭ったと考えられていました。

DDoS攻撃についての報道によると、標的となった Webサイトはオフラインになのかそうでなかったのか取り扱い、DDoS攻撃がどのように実行されたかは往々にして説明していません。トレンドマイクロでは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」から収集した情報を元に、何が起こったのか明らかにしました。実際のところ、「攻撃者」の多くが実は、不正プログラムに感染した「システム端末」、つまりゾンビ化したPC であり、今回の攻撃を実行するために利用されていました。

今回の攻撃において、標的となった Webサイトの 1つへのトラフィックは、普段の日であれば、イスラエル国内から圧倒的にアクセスされています。その割合は、90%以上にもなります。しかし、攻撃があった当日、同国内からのトラフィックの割合は、逆に、たったの 9%にしか達しませんでした(図1参照)。

|

|

|

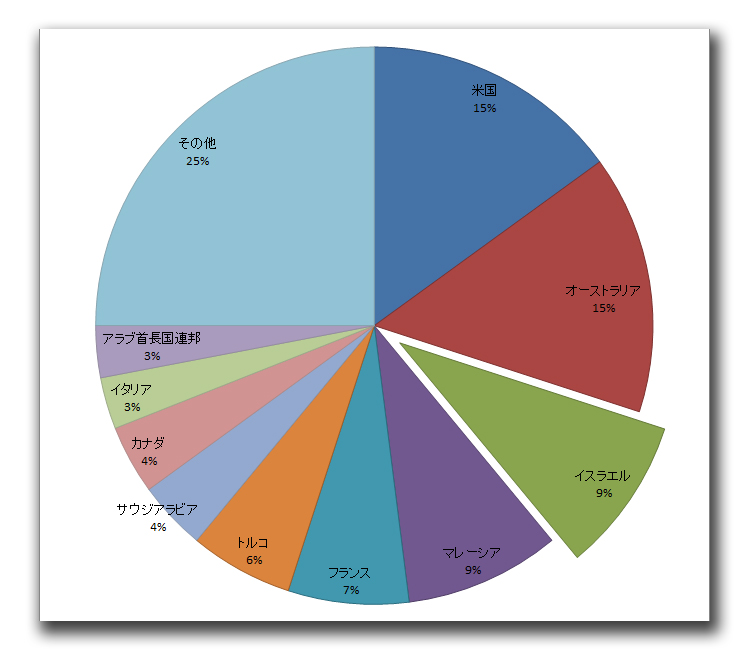

イスラエル国外からのトラフィック増加は、そつなく分散されており、同国を除く27カ国からのユーザから標的となった各Webサイトにアクセスされていました。図2 によると、攻撃が発生した当日の 7日頃、トラフィックの著しい急上昇に注目すべきです。

|

|

|

トレンドマイクロでは、標的となった Webサイトへアクセスした IPアドレスを検証すると、こうした IPアドレスが一部、サイバー犯罪者の制御下にあるさまざまなボットネットに利用されていることを確認しました。また、さらなる検証の結果、これらIPアドレスは、偽セキュリティソフト型不正プログラム「FAKEAV」や身代金要求型不正プログラム(ランサムウェア)、エクスプロイトキットといった他の攻撃で過去に悪用されていたことも特定されました。

今回判明した事実は、大規模な DDoS攻撃が、少なくとも一部において、Anonymous といったハッカー集団だけではなくサイバー犯罪者によっても同様に、どのように攻撃を実行しているのか浮き彫りになりました。そして、こうした攻撃が大した損害を与えないものであると考えられている場合もありますが、実際は、まったくそうではないことを念頭に置いておくべきでしょう。

参考記事:

by Chris Huang (Big Data Security Analyst)

翻訳:船越 麻衣子(Core Technology Marketing, TrendLabs)