2012年7月初旬、Android OS を搭載した端末(以下、Android端末)のボットネットからスパムメールが送信されているという報告が公開されました。その数日後、トレンドマイクロでは、Android端末用のYahoo!のアプリに存在する脆弱性を確認。問題の脆弱性が利用されると、攻撃者は、乗っ取ったYahoo!のアカウントを悪用してスパムメールを送信することができます。

■Android端末のボットネット経由のスパムメールが初めて確認される?

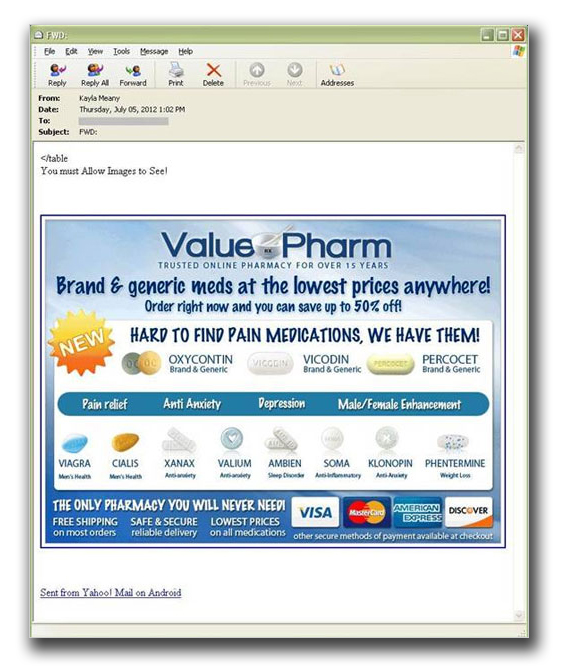

2012年7月第1週、フィッシングサイトに誘導するリンクや、偽医薬品サイトの広告が掲載されたスパムメールが複数確認されました。このスパムメールが通常のスパムメールと異なる点は、メッセージの署名として「Sent from Yahoo! Mail on Android(日本語訳:Android端末のYahoo! Mailから送信)」が、また、メッセージヘッダー内のMessage-ID欄に「androidMobile」の値が記述されていました。

こうした事実をもとに、複数のセキュリティ専門家は、スパムメール送信者が不正アプリを利用して乗っ取ったAndroid端末から送信したのではないかと推測しました。しかし、Googleは、こうした「Android端末のボットネットからスパムメールが送信された可能性がある」という意見に反論。この事例の背後にいるスパムメール送信者は、感染したPCを用いて、電子メールのフィルタリング機能を回避するために偽の携帯端末の署名を利用したのではないか、と異議を唱えました。

|

|

|

7月第2週には、この事例に関して、考えられる他の状況が浮上しました。それは、Android端末用のYahoo!のアプリに存在する脆弱性が利用されたのではないか、という可能性です。

■スパムメール送信者、Android端末用Yahoo!のアプリに存在する脆弱性を利用

問題視されているスパムメールがどのような方法で送信されているかにかかわらず、スパムメール送信者は、Android端末用のYahoo!のアプリに存在する脆弱性を利用して、Yahoo! Mailのアカウントを乗っ取り、スパムメールを送信した可能性があります。実際のところ、トレンドマイクロでは、Android端末用のYahoo!のメールクライアントに存在する不具合を確認しています。そしてこの不具合が悪用されると、攻撃者はユーザのYahoo! Mailのクッキーにアクセスすることが可能となります。この不具合は、Yahoo!のメールサーバとAndroid端末用のYahoo!のメールクライアント間の通信が原因となります。攻撃者は、クッキー情報を得ることで、乗っ取ったYahoo! Mailのアカウントを使って特別に細工されたメッセージを送信することができるのです。また、この不具合により、攻撃者はユーザの受信トレイやメッセージにアクセスすることが可能となります。

トレンドマイクロは、現在、Yahoo!に報告して、この不具合について調整中です。また、この不具合についての技術分析を説明した記事を別途公開する予定です。

ユーザは、こうしたスパムメールが発端とする脅威にさらされる恐れがあることに注意を払う必要があります。スパムメールに含まれるリンクを誤ってクリックすると、偽物を売りつける偽医薬品サイトや個人情報収集を狙うフィッシングサイトに誘導されることとなります。不審なメールはもちろん、たとえ信用のおける送信者からのメールでも同様に、メール内に含まれるリンクをクリックしたり、添付ファイルの開封には細心の注意を払うことが必須となります。

トレンドマイクロの製品をご利用のユーザは、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」の「E-mailレピュテーション」技術により、スパムメールがユーザの受信トレイに届くのを未然に防ぎます。

「ウイルスバスターモバイル for Android」をご利用のユーザは、「不正アプリ対策」によってこのような脅威から保護されます。「ウイルスバスターモバイル for Android」は、トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」と連携し、最新の脅威の情報を用いてユーザを保護します。

また、こうした Android 端末を狙う脅威の被害を避けるためには、Android 端末を取り巻く環境を理解して、PC と同様のセキュリティ対策を講じることをお勧めします。

- セキュリティソフトやサービスを導入し、適切に運用すること

- Android端末の標準装備のセキュリティ機能を活用すること(「設定」-「現在地情報とセキュリティ」)

- 「Wi-Fi」の自動接続を無効にすること

- 公式の Androidマーケットや信用ある Androidマーケット以外を利用しないこと

- アプリをダウンロードする際、デベロッパーを確認し、ユーザのレビューにも一読すること

- ダウンロードするごとに、アクセス許可項目を確認し、許可する前に、そのアプリの機能上必要がどうか、十分に確認すること

最新スマートフォン特集

http://is702.jp/special/991/partner/155_m/

参考記事:

by Weichao Sun (Mobile Threats Analyst)

翻訳:船越 麻衣子(Core Technology Marketing, TrendLabs)