2017年4月下旬、友人が路上で iPhone を盗まれるという被害に遭いました。残念なことに、ブラジルのような国の大都市圏では珍しくない事件です。彼は新しい iPhone を購入しましたが、便宜のために以前と同じ電話番号を使用することにしました。その後何事もなく過ごしていたある日、彼は Facebook のパスワードが窃盗犯によって変更されたことに気付きました。

幸い Facebook のアカウントには電話番号を連携させていたので、彼はパスワードを取り戻し更新することができました。しかし、窃盗犯が被害者の Facebookアカウントにアクセスするとは不可解なことです。大抵、窃盗犯は盗んだ iPhone を自身で利用するか、あるいは転売するのが目的のはずです。なぜ被害者の Facebookアカウントに興味があるのでしょうか。事件はそこで終わらず、翌日、友人の新しい iPhone にフィッシング詐欺の SMS のメッセージ(以下、テキストメッセージ)が送信されました。

この事例で注目したいのは、サイバー空間での犯罪と現実世界での犯罪の境界線が曖昧になっている点です。具体的には、iPhone を盗んだ窃盗犯とフィッシング詐欺のテキストメッセージを送信したサイバー犯罪者間に明らかに連携が見られ、巧妙な攻撃を可能にしています。

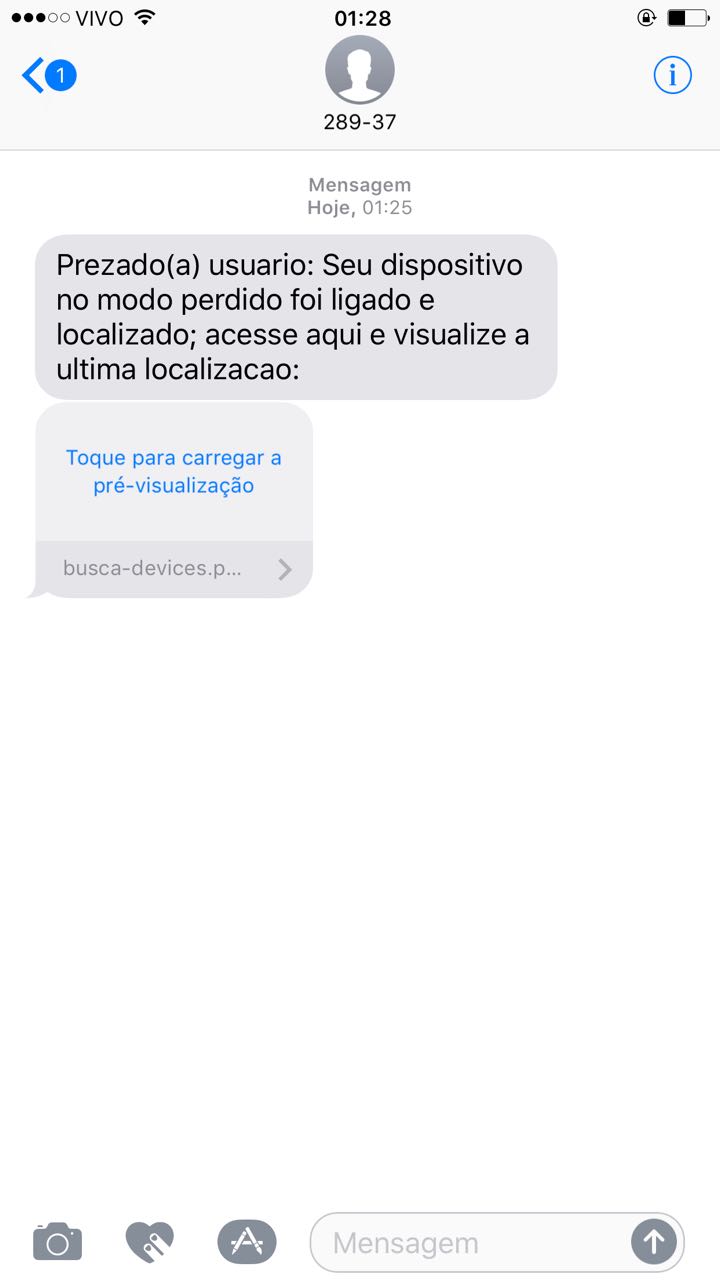

図1:テキストメッセージで送られたフィッシングページへのリンク

ポルトガル語で書かれたテキストメッセージを翻訳すると、「親愛なるユーザへ。紛失モードとなっていた端末に電源が入り、端末の位置が確認されました。こちらへアクセスして、最後に確認された位置を表示してください」という意味になります。このメッセージには hxxp://busca-devices[.]pe[.]hu へのリンクが記載されており、Apple IDの認証情報の入力を要求するログイン画面のフィッシングページであることが判明しました。

私たちは、盗まれた iPhone の最後に確認された位置を iCloud の公式Webサイトによって確認しました。確認できた位置は、まさに iPhone が盗まれた場所でした。

図2:Apple IDの認証情報を要求するフィッシング詐欺のページ

これらの事実を整理していくと、攻撃者の手口が推察できます。まず、iPhone のアプリにアクセスする必要があるため、ユーザが使用中の iPhone を盗み、電話番号を確認。そして、インストールされているソーシャル・ネットワーク・サービス(SNS)のアプリのパスワードを変更し、可能であればメール関連アプリのパスワードも変更します。これは、おそらく後に被害者を恐喝するためと考えられます。被害者に気付かれないうちにすべての作業をできるだけ早く済ませ、iPhone の電源を切ります。攻撃者は、次に、Apple を偽装したフィッシングページとソーシャルエンジニアリングの手法でテキストメッセージを利用し、被害者の Apple ID の認証情報を収集します。Apple ID の認証情報を手に入れることにより、個人情報を窃取できるだけでなく、紛失した iPhoneを探す機能「アクティベーションロック」を無効にし、盗んだ iPhone上の情報を消去することが可能になります。このようにして別の攻撃に利用したり、あるいは端末を再利用したりすると考えられます。

図3:ブラジルのアンダーグラウンドで確認されたiCloudのフィッシングページの広告

■今回の事例から学ぶべきことは?

今回の事例から、私の友人の話から得られる教訓は、従来の犯罪とサイバー犯罪が別のものとして存在するのではなく、実際には、より規模が大きい犯罪や悪質な犯罪計画のために連携しているということがうかがえます。また、施設や設備を保護するための物理的な防犯対策によってサイバーセキュリティも強化されるという点です。これは個人や企業ユーザ問わず当てはまる事実です。物理的な防犯対策は、企業にとってサイバーセキュリティ対策と同様に重要であり、適切に保護されていなければ攻撃にさらされるリスクにつながります。

今日の脅威はますます複雑化し凶悪化しており、こうした脅威に対抗するには、物理的攻撃およびサイバー攻撃のどちらにも備え積極的な取り組みが求められています。フィッシング詐欺に対して理解し注意を払うこと、モバイルアプリのプライバシーを保護すること、BYOD のベストプラクティスを実践することなどはその例です。重要な文書をパスワードで保護する、また、端末のアプリへの不正なアクセスを防止するために生体認証や強力なPINを使用するなど、モバイル端末を物理的に保護することによってセキュリティが強化されます。

■トレンドマイクロの対策

トレンドマイクロでは、モバイル環境での総合セキュリティ対策として、個人利用者向けには iOS端末用の「ウイルスバスターモバイル」(App Storeで入手可能)、法人利用者向けには「Trend Micro Mobile Security」を提供しています。これらの製品ではトレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」の機能である「モバイルアプリケーションレピュテーション(MAR)」技術や「Webレピュテーション(WRS)」技術により、不正/迷惑アプリの検出や不正/迷惑アプリに関連する不正Webサイトのブロックに対応しています。また、アプリ、データ保護、および環境設定の管理を提供するとともに、脆弱性を利用した攻撃から端末を保護し、不正なアクセスを防止します。

PhishLabs の協力を得て、オンラインで運営されていた問題のフィッシングページを閉鎖させることができました。また、トレンドマイクロは、この脅威について Apple に通知しています。弊社が確認した今回のフィッシング詐欺事例に関連するドメイン一覧はこちらを参照してください。

参考記事:

翻訳:室賀 美和(Core Technology Marketing, TrendLabs)