ご存知の方も多いかと思いますが、Microsoft SQL Server 2005の延長サポートが 2016年4月12日に終了します。サポート終了後は、脆弱性が見つかった場合も修正プログラムが提供されなくなるため、セキュリティのリスクが高くなるのはもちろんのこと、PCI DSS のようなセキュリティ基準を遵守している組織にとっては、脆弱性に対する迅速なパッチ適用の要件を満たすことができなくなってしまいます。そういった状況から、トレンドマイクロでは Microsoft SQL Server 2005を使用している組織に対し、バージョンアップを実施することを推奨しています。

しかし、多くの組織で、サポート終了後も Microsoft SQL Server 2005を使い続けざるをえない状況が考えられます。例えば、Microsoft SQL Server 2005が会計や人事システム等で使用されており、システム上で動く Webアプリケーションとの互換性から、バージョンアップに慎重になっている組織も少なくありません。

■ SQL Server の脆弱性について

それでは、サポート終了後も引き続き Microsoft SQL Server 2005を使い続ける組織は、どのようなセキュリティリスクに備えなければならないのでしょうか。以下はこれまでに公表されている Microsoft SQL Server に関連する脆弱性情報の危険度別分布を示しています。

図1:Microsoft SQL Server に関連する脆弱性情報の危険度別分布

弊社が集計した結果、CVSSv2 のスコアが「High(高)」の脆弱性情報が多数公表されており、特にMicrosoft SQL Server 2005に関連する脆弱性については全体の 84%が「High」で危険度が高いものであることが分かりました。サポート終了後は、こういったリスクの高い脆弱性が新たに確認されたとしても放置されることになるため、Microsoft SQL Server 2005を使い続ける組織はセキュリティ対策を見直す必要が出てくるでしょう。

■ SQL Server が狙われる一例

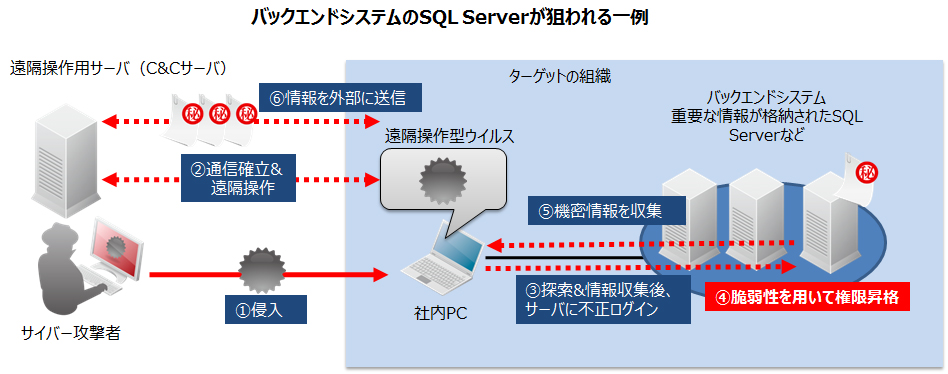

通常 SQL Server はバックエンドシステムに配置されており、外部からのアクセスが遮断されているため、セキュリティのリスクが高くないと思われている方も多いでしょう。しかし、SQL Server は沢山の情報が格納されており、サイバー攻撃者に狙われやすい社内サーバの1つとなっています。弊社の調査では、標的型サイバー攻撃においてサイバー攻撃者が組織内のネットワークに侵入してからその事実が発覚するまでに、平均 5カ月以上かかることが分かっており、その間にサイバー攻撃者がネットワーク内にある SQL Server を攻撃し情報を窃取するというシナリオが考えられます。

以下は、実際に起こり得るサイバー攻撃の一例です。

- 標的型メールを用いて、ターゲットの社内PC に遠隔操作型ウイルスを感染させる。

- 遠隔操作型ウイルスが C&Cサーバと通信を行う。

- サイバー攻撃者が感染した社内PC を操作し、社内サーバを調査後、SQL Server への不正ログインを行う。

- SQL Server の脆弱性を用いて権限昇格を行い、機密情報にアクセスする。

- 機密情報を収集する。

- 外部の C&Cサーバに機密情報を送信する。

図2:バックエンドシステムの SQL Server が狙われる一例

■ SQL Server のセキュリティ対策

Microsoft SQL Server2005を使い続ける組織は、以下のセキュリティ対策を検討、実施することを推奨します。

- ログの監視

SQL Server のログイン情報やアクセスログを定期的に確認し、不審なログがないか調査します。 - ネットワークの監視

社内のネットワークを可視化し、流れる通信を監視することで、C&Cサーバとの通信や SQL Server への不審な通信を検知・ブロックします。 - サーバの対策

SQL Server側で仮想パッチ等の脆弱性の緩和策を適用し、不審な通信の検知・ブロックを行います。

■ トレンドマイクロの対策

- Deep Discovery™ Inspector

トレンドマイクロの「Deep Discovery™ Inspector」の機能によって、サイバー攻撃者による社内ネットワークの探索、情報収集の動きや感染した PC と C&Cサーバとの通信を検知することができます。また、社内ネットワークに潜む脅威を可視化・分析することで、SQL Server への不審な通信を検知します。 - Trend Micro Deep Security™

トレンドマイクロの統合型サーバセキュリティソリューション「Trend Micro Deep Security™」の侵入検知・防止(ホスト型IDS/IPS)、Webアプリケーション保護機能によって、SQL Server 側で脆弱性に対する仮想パッチを適用し、不審な通信を検知・ブロックします。Trend Micro Deep Security™ は、Microsoft SQL Server 2005に関連する脆弱性にも仮想パッチを提供しています。

Microsoft SQL Server 2005の延長サポートが終了する前に、今一度セキュリティ対策の見直しをお勧めします。