トレンドマイクロでは、2014年4月14日の本ブログ上の記事 [1]で、モバイルアプリも Heartbleed脆弱性の影響を受けることを公開しました。これは、モバイルアプリがこの脆弱性を抱えるサーバに接続する可能性があるためです。しかし、モバイルアプリ自体も、バンドルされた OpenSSLライブラリによって、この脆弱性の影響を受けるように思えます。

■Android 4.1.1 や特定のモバイルアプリに搭載された OpenSSLライブラリに脆弱性の存在

弊社では、OpenSSL を搭載した Android端末であっても、Heartbleed の影響を受けるのは Android 4.1.1バージョン [2]のみという情報を得ています。このバージョンを搭載したモバイル端末であれば、OpenSSL がインストールされたすべてのアプリがこの脆弱性の影響を受けます。OpenSSL を利用して SSL/TLS接続が確立し、脆弱性の影響を受けたアプリは、端末のメモリから情報を収集するために乗っ取られる可能性があります。

しかし、該当のバージョンを搭載していないモバイル端末でも、アプリ自体に問題があります。弊社では、Google の公式アプリストア「Google Play」内の 273 のアプリに、脆弱性の影響を受ける独立型の OpenSSLライブラリがバンドルされていることを確認しました。つまり、どんなモバイル端末でも、これらのアプリは脆弱性の影響を受ける可能性があります。

これら 273 のアプリの一覧には、去年人気を博したゲームや、VPNクライアント、セキュリティ対策製品、人気の動画プレイヤー、インスタントメッセンジャ、VOIP電話など多くのアプリが含まれています。ご存知のように、OpenSSLライブラリは、アプリの安定した通信のために利用されます。多くのアプリが大手の開発企業のものです。弊社ではまた、Googleアプリの古いバージョンで、この脆弱性を確認しています。

[3] [3] |

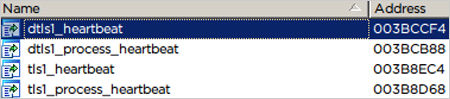

これらのアプリは、図2~3 で示すように、脆弱性を抱えた OpenSSLライブラリに静的にリンクします。

[4] [4] |

[5] [5] |

アプリの接続先が不正なリモートサーバだった場合、ユーザ側からの Heartbleed脆弱性を利用した攻撃が可能になります。こうした攻撃は、当然のことながら、ユーザの端末上のメモリをサイバー犯罪者にさらすことになります。メモリにはローカル上に保存されたアプリの重要な情報が含まれいている可能性があります。脆弱性を抱える VPNクライアントや VOIPアプリから不正なサービスに接続した場合、秘密鍵やその他の認証情報が収集される恐れがあり、サイバー犯罪者はあなたの身分をかたり、悪用する可能性があります。

アプリ開発者は、OpenSSLライブラリの更新を速やかに実施し、ユーザに公開することをお勧めします。一般のユーザは、リモートサーバが安全で、アプリ開発者の評価が高く、信頼のおけるところであっても、あなたのモバイル端末から情報が流出する可能性があるという事実を心に留めておいて下さい。また、修正プログラムが公開されたら、すぐにアプリを更新して下さい。Google では現在、影響を受けた Androidのバージョンに対して、パッチ情報を提供しています。あなたのモバイル端末の更新プログラムが入手可能 [6]かどうかも調べるようにして下さい。

弊社でも、アプリの脆弱性の有無を確認できるツールをまもなく作成します。

■脆弱性「Heartbleed」を抱えるサーバに接続するアプリについての更新情報

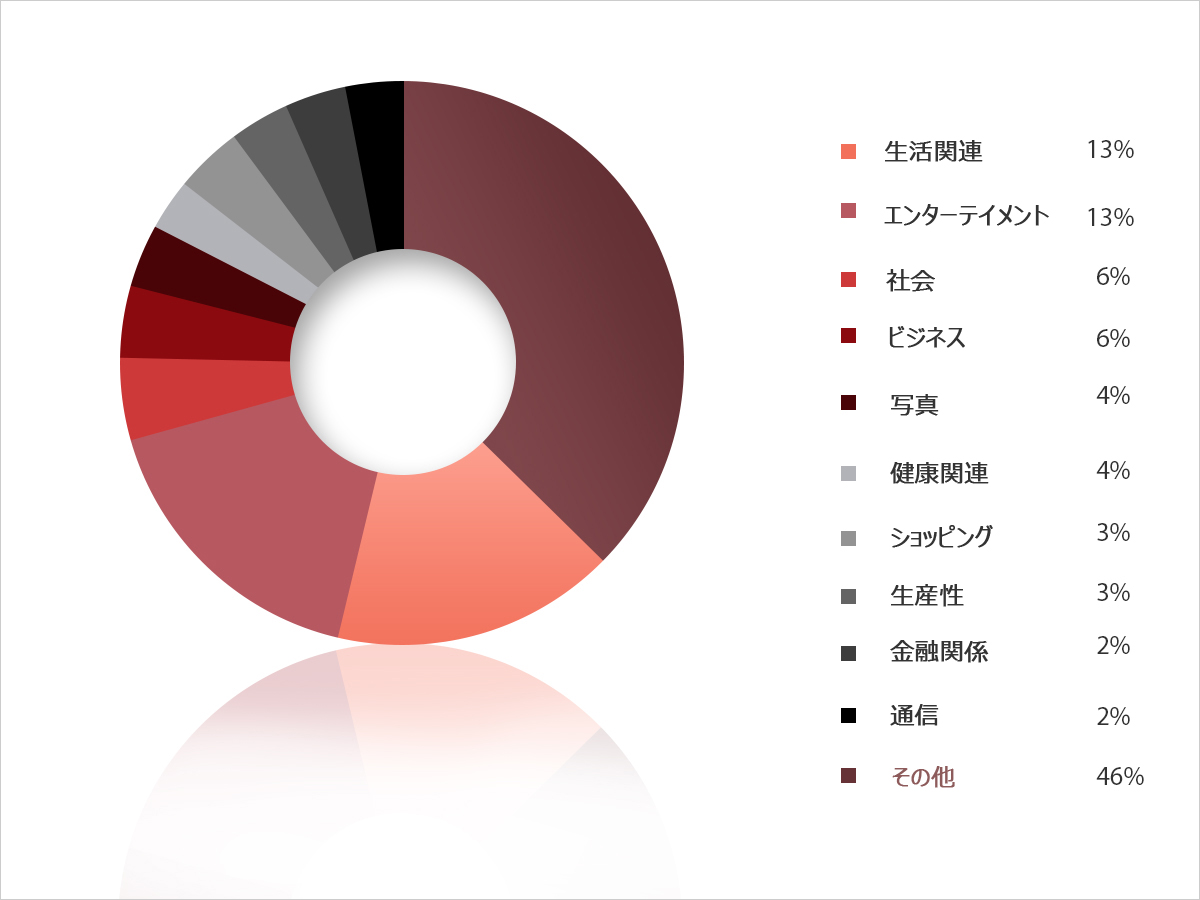

弊社は、脆弱性を抱えるサーバに接続するモバイルアプリ [1]に関して公開した後も、監視を続けていました。監視していた時点で、7,000ものアプリが Heartbleed脆弱性を抱えるサーバに接続していることを確認しましたが、最新の検証でも、いまだ約6,000 のアプリがその影響を受けています。図4 は、Heartbleed の影響を受けているアプリのタイプ別の分布図です。

[7] [7] |

ここでは、弊社が重要だと考えるアプリのタイプについて取り上げます。ユーザの個人情報をサーバに保存し、ユーザがアプリを利用することでそれらの情報が流出する恐れがある種類のアプリです。大きな割合を占めているのは、生活関連のアプリです。このようなアプリは、食品から、生活雑貨、書籍、衣類、家具の注文からクーポン発行までさまざまなものを取り扱っています。これはつまり、例えば、脆弱性の影響を受けるアプリから食品や生活必需品を注文した場合、ユーザの認証情報や自宅の住所、最悪の場合には、クレジットカードの情報までが流出する恐れがあるということになります。

弊社は、本件に関し、すでに Google に報告をしています。

参考記事:

by Veo Zhang [9] (Mobile Threats Analyst)

参考情報:

/archives/8945 [1]

/archives/8929 [10]

/archives/8927 [11]

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)