「Blackhole Exploit kit(BHEK)」は、今日のサイバー犯罪のアンダーグラウンドにおいて流通しているもっとも悪名高いエクスプロイトキットの1つです。そのため、トレンドマイクロは、このエクスプロイトキットが関与する各事例や攻撃を継続して監視しています。

弊社は、2013年7月26日、ウイリアム王子とキャサリン妃の第1子誕生に便乗したスパムメール攻撃について本ブログ上で報告しました。この一連のスパムメール攻撃を解析する過程で、SF 映画「Ender’s Game(邦題:エンダーのゲーム)」に関する話題など他の出来事を利用した現在進行中の攻撃との関連性を確認しました。

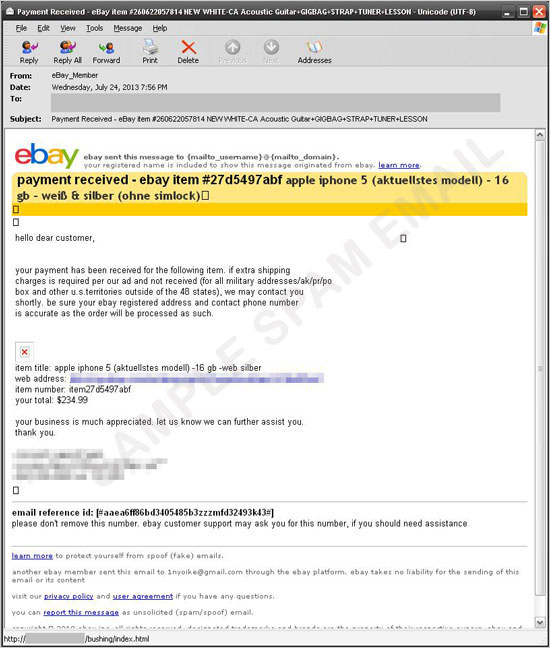

またこれに関連する一連の攻撃の中には、「Facebook」や「eBay」の名を悪用しし、ユーザに不正なリンクをクリックするように誘導するものもあります。

|

|

|

一定期間スパムメールを収集したところ、問題のスパムメール攻撃に関連するメッセージの量は、全体の0.8%以上にものぼりました。これは他のスパムメール攻撃と比較すると、相対的に多い割合です。またトレンドマイクロは、大量のスパムメールがどこの国から送信されるのかといったスパムメールを発信する国のリストを確認しました。このリストから多くのスパムメールは、米国から送信されていることが判ります。

このスパムメール攻撃において、もう1つ特筆すべきは、その不正活動です。これには情報収集型不正プログラム「TSPY_FAREIT」が含まれており、このファミリの亜種は、しばしば、BHEK を用いる攻撃におけるペイロードとして利用されます。

今回の攻撃においてその亜種は、「TSPY_FAREIT.AFM」として検出されます。この不正プログラムは、感染PCにおける FTP クライアントのアカウント情報を収集するだけではなく、Eメール認証情報やブラウザに保存されているログイン情報を収集したり、所定のパスワードリストを利用してWindows のログインユーザに対する総当り攻撃を実行します。この不正プログラムは、一般的には感染コンピュータにおける個人情報を収集します。その情報とは、ユーザの金融機関の口座や個人的な情報の漏えい、ユーザが利用するコンピュータのセキュリティの侵害に利用される可能性があるものです

このような特定のエクスプロイトキットに関する最近の改良は、確かに懸念を抱くことではありますが、BHEK に関しては、新たな未知の攻撃において利用されているわけではなく、特に目新しいことはありません。しかしここからわかることは、従来の手法であっても、被害者を生み出すことにおいてはまだ効果的であるということです。つまり、さらに多くのユーザがこういった脅威から保護される必要があるということを意味します。ユーザ保護は、それほど難しいことではありません。これまで言及してきたように、ソーシャルエンジニアリングの手法を用いた攻撃に対して警戒すること、そしてその脅威自体を遮断するセキュリティ対策を持つことといった基本的な対策を講じることが、今回のような脅威から身を守ることになります。

感染から回避するため、ユーザは、このような不審なメールに含まれるリンクは決してクリックしない、といった細心の注意を払うことを強く推奨します。またこれ以外の予防策として、Javaのセキュリティアップデートを常にインストールし最新の状態を維持すること、そしてWebサイトの安全性を確認するための製品を利用することも効果的です。

トレンドマイクロ製品をご利用のユーザは、弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」によって守られています。特に「E-mailレピュテーション」技術により、この脅威に関連する E メールをブロックします。また「Webレピュテーション」技術により、この脅威に関連する不正な Web サイトへのアクセスをブロックします。そして、「ファイルレピュテーション」技術により、上述の不正プログラムを検出し、削除します。なお、BHEKに関する詳しい情報は、こちらをご参照ください。

※協力執筆者:Matt Yang および Rhena Inocencio

参考記事:

by Jon Oliver (Software Architecture Director)

翻訳:宮越 ちひろ(Core Technology Marketing, TrendLabs)