トレンドマイクロはこれまで、情報収集型不正プログラムとしてよく知られた「ZBOT」および「SPYEYE」、ならびにこれらの不正プログラムに関する脅威の監視を続け、これらの脅威について本ブログでも注意を呼びかけてきました。

一方で、これらの不正プログラムは依然として猛威を振るい続けています。これらの不正プログラムを用いた攻撃事例が世界の各所で確認される中、今回、トレンドマイクロでは、SPYEYE の新たな亜種による大規模な感染事例を確認しました。この攻撃は、「Soldier」と呼ばれるサイバー犯罪者により特に米国のユーザを標的として仕掛けられ、その被害は個人ユーザだけでなく米国の主要な企業にも及んでいます。彼がこの攻撃で不正に得た金銭は、6ヶ月間で 320万ドル以上、日本円で約2億4500万円以上に上ると推定され、この攻撃による影響を受けた個人ユーザや企業ユーザは、さらに別の攻撃を受けてしまう可能性もあります。また、この攻撃の影響は、米国のほか、日本を含む約90 の国々のユーザにも及んでいるようです。

トレンドマイクロは、今年に入り、ロシアに住む 20代前半のサイバー犯罪者、通称「Soldier」の活動を調査してきました。この調査を通して、彼が、「SpyEye」や「ZeuS」などのさまざまなツールキットを用い、情報収集型不正プログラムのような特に犯罪行為を目的としたプログラムを作成していることを確認しています。また、作成した不正プログラムを拡散する手段として、「SEOポイズニング(悪質なSEO対策)」等の攻撃を仕掛けるためのツールを利用していることも明らかになっています。

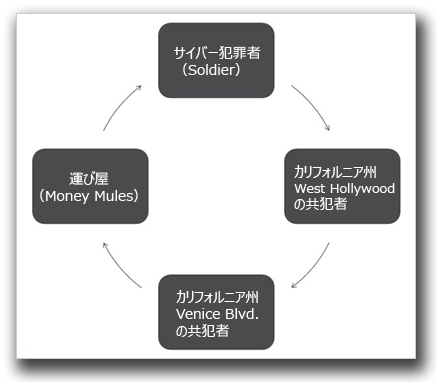

Soldier は、この攻撃において、以下のような手口で巨額の金銭を得ています。

- ツールキット「SpyEye」を利用して情報収集型不正プログラム「SPYEYE」を作成。この不正プログラムに感染したコンピュータからオンラインバンキングのログイン情報を収集する。

- 収集したログイン情報を用いてユーザのアカウントにアクセスし、不正に資金を取引する。

- 不正な取引であることを隠蔽するために、共犯者と「Monye-Mule(運び屋)」を利用して資金を自身の口座に送金する。

こうして彼が不正に取得した金額は、2011年の 1月から 6ヶ月間で実に 320万ドル(約2億4600万円)以上に上ります。これは月平均で約53万3000ドル(約4110万円)、1日平均で約1万7000ドル(約137万円)もの金額になります。

※ 1ドル= 77円で換算

|

|

|

Soldier は、主に米国のユーザを標的とし、不正プログラムがダウンロードされる Webサイトへのアクセス数を増やし感染を拡大させるために他のサイバー犯罪者からトラフィックの購入までしていました。さらには、不正プログラムを用いて正規のログインページに入力欄を追加させ、ユーザのログイン情報の他にも社会保障番号といった個人情報も収集します。

■大規模な感染被害

SpyEye の「コマンド&コントロール(C&C)サーバ」に記録された IPアドレスから、これらの IPアドレスがどのネットワークに割り当てられたものかを確認することができ、この攻撃による被害が米国のさまざまな大組織や多国籍企業に及んでいることが分かりました。

トレンドマイクロは、この攻撃がこれらの大組織や多国籍企業を狙って仕掛けられたものではなく、これらの組織や企業のエンドユーザが不正プログラムに感染したことにより影響を受けたものと考えています。情報収集型不正プログラムに感染し「ゾンビ化したコンピュータ(ボット型の不正プログラムに感染し遠隔操作が可能になった PC)」は、ゾンビPC により構成されるボットネットの一部に組み込まれます。ゾンビPC は、通常、他のサイバー犯罪者に売り渡され、さらに別の情報収集活動に利用されます。その結果、こうしたゾンビPC のユーザは、さらなる感染やオンライン詐欺の危険にさらされる恐れがあります。

上述の IPアドレスの確認により、以下のような組織や企業が影響を受けたと考えられます。

■ボットネットの構成状況

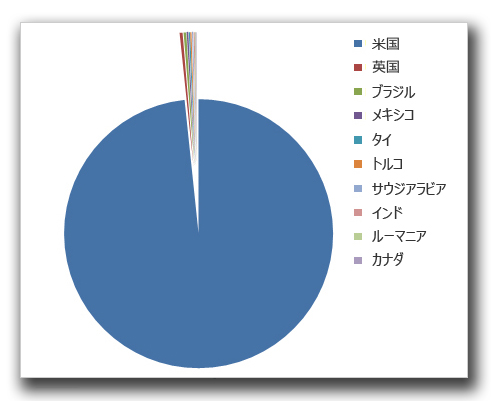

この攻撃による感染の拡大を見てみると、2011年4月19日から 6月29日の間だけで約2万5394台のコンピュータに感染が広がっています。これまでの攻撃で被害に見舞われたのは大半が米国のユーザで、残りは、日本を含む世界の約90の国々のユーザとなっています。

|

|

|

また、SpyEye は、特に Windows OS を標的とするよう設計されており、今回の攻撃で不正プログラムに感染したコンピュータの 57%が「Windows XP」を搭載したものでした。「Windows 7」はセキュリティが強化されたというものの、この OS を搭載したコンピュータでも 4500台の感染が確認されています。

■SPYEYE の情報収集機能

SPYEYE は、オンラインバンキングのログイン情報を収集する不正プログラムとして知られていますが、あらゆる認証情報を収集する機能を備えています。トレンドマイクロは、この不正プログラムが金融機関以外のサービスで用いられる個人情報も収集するかどうかを分析し、特にソーシャル・ネットワーキング・サイト「Facebook」から個人情報を収集することを確認しています。

|

|

|

トレンドマイクロは、現在、被害を受けたユーザに対してこの攻撃についての情報を提供し、一刻も早く対処していただけるよう取り組んでいます。

トレンドマイクロの製品では、この攻撃に用いられた SPYEYE の亜種を「TSPY_SPYEYE.EXEI」として検出します。トレンドマイクロのクラウド型セキュリティ基盤「Trend Micro Smart Protection Network」を構成する主要技術の「ファイルレピュテーション」技術により、この「TSPY_SPYEYE.EXEI」のダウンロードおよび実行を防ぎます。また、「Webレピュテーション」技術により、関連するリモートサイトへのアクセスをブロックします。

今回の調査結果により、SpyEye により作成された不正プログラムがどのような役割を果たし、また、ボットネットの内部でどのようなことが行われているのかが明らかになりました。これからも調査を続け、サイバー犯罪者の活動内容や標的、求める情報などについてさらなる情報を得ることにより、こうした活動を行うサイバー犯罪組織を解体し、不正な金銭の取得を阻止するための手掛かりがつかめるのではないかと考えています。

SpyEye のようなツールキットを用いた大規模な感染はこれまでも確認されていますが、今回の事例で留意すべき点は、さまざまな組織や大企業に影響が及び、巨額の金銭的被害がもたらされていることです。

/archives/3834

/archives/3856

/archives/4441

参考記事:

by Loucif Kharouni (Senior Threat Researcher)

翻訳・編集:橋元 紀美加(Core Technology Marketing, TrendLabs)