現在、国内の正規 Webサイトが不正プログラムによって改ざんされる事象が相次いでいます。

改ざんされた Webサイトを閲覧すると、FTPアカウント情報(サーバアドレス、アカウント、パスワードなど)を盗む不正プログラムに感染します。さらに攻撃者は感染PC から盗んだ FTPアカウント情報を使用して、別の Webサイトを改ざんするなど、複数の Webサイトが連鎖的に被害にあう可能性があります。

トレンドラボでは、これらの一連の改ざんの流れにおいて、アプリケーションの脆弱性を利用して感染する不正プログラムなど、複数の不正プログラムがインストールされることを確認しています。これらは通称「ガンブラー」と呼ばれている脅威です。

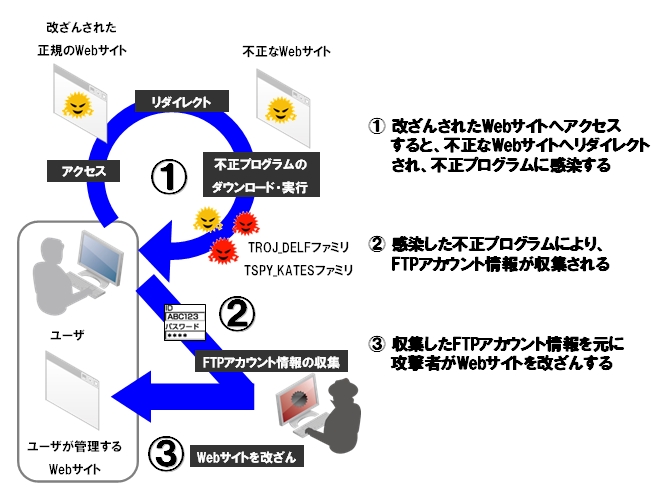

■「ガンブラー」によるWebサイト改ざんから感染までの流れ

Webサイトが改ざんされてから、閲覧ユーザが感染に至るまでは、以下のような流れであると考えられます。

- 改ざんされたWebサイトへのアクセス/不正な Webサイトへのリダイレクト

- FTPアカウント情報の収集

- 収集した FTPアカウント情報を元に攻撃者が Webサイトを改ざん

|

|

|

1. 改ざんされたWebサイトへのアクセス/不正なWebサイトへのリダイレクト

ユーザが改ざんされた Webサイトを閲覧すると、表面上では正規サイトが表示されますが、裏では埋め込まれた JavaScript により、不正な Webサイトへのリダイレクトが行われており、リダイレクト先からは不正プログラムがダウンロード・実行されます。ダウンロード・実行される不正プログラムは “Adobe Reader” および “Adobe Flash Player” の脆弱性などを利用して、ユーザの PC へさらに不正プログラムを作成します。

トレンドマイクロでは、この不正プログラムを「TROJ_DELF」ファミリなどとして検出します。

2. FTPアカウント情報の収集

改ざんされた Webサイトを閲覧し、不正プログラムに感染した PC では、不正プログラムがネットワーク接続を監視し、FTPサーバへ接続する際のサーバアドレス、アカウント、パスワードなどを盗み出し外部のサーバへ送信します。

トレンドマイクロでは、この不正プログラムを「TSPY_KATES」ファミリなどとして検出します

3. 収集したFTPアカウント情報を元に攻撃者が Webサイトを改ざん

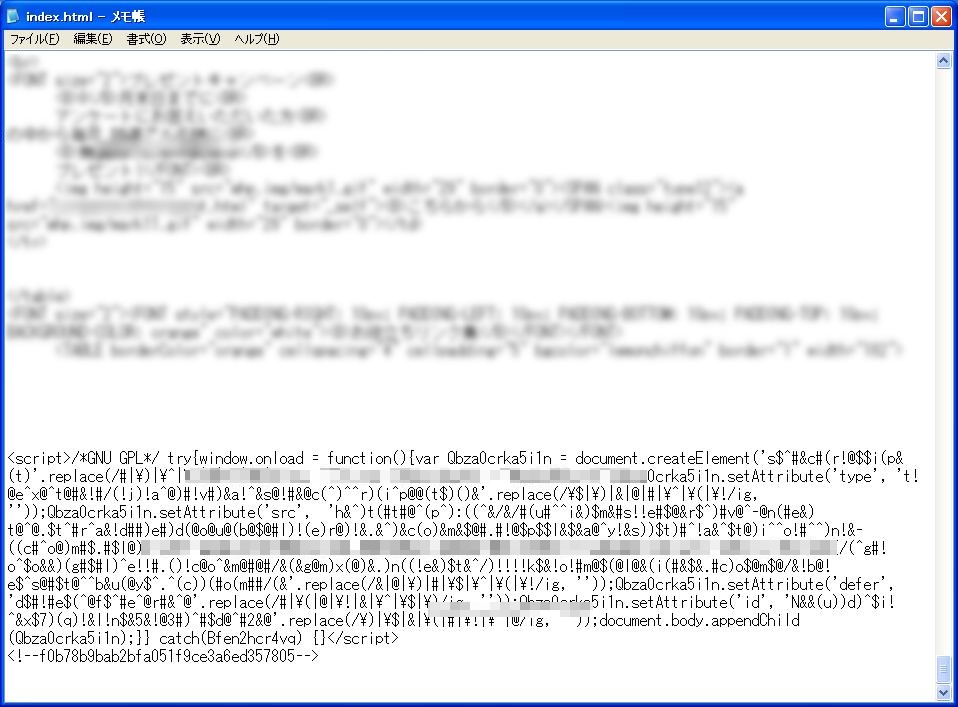

攻撃者は受信した FTPアカウント情報を利用し、FTPサーバに保存されている Webサイトのファイルを不正に書き換えることで改ざんを行い、ガンブラーを拡散させます。改ざんされた正規 Webサイトには、不正な Webサイトへリダイレクトする JavaScript が埋め込まれます。埋め込まれた JavaScript内には、特徴として以下のような文字列が挿入されることを確認しています。

|

または、

|

以下の画像は、実際に改ざんされた Webサイトのソースコードの一例です。

|

|

|

ガンブラーはこれらの一連の流れを繰り返し、感染を拡大していると考えられます。

■ガンブラー対策

ガンブラーの被害を受けないために、Webサイト運営者と一般利用者それぞれが実施すべき対策を紹介します。

自身が管理しているWebサイトが改ざんされた場合、被害者になると同時に、訪問者にウイルス感染させてしまう“加害者”になってしまいます。 以下を再度確認してください。

- セキュリティ修正プログラムを適用する

お使いのシステムの脆弱性を確認し、セキュリティ修正プログラム(セキュリティパッチ)は必ず適用してください。 - ID、パスワード管理の徹底

IDとパスワードを盗まれ、Webサーバ管理権限を乗っ取られる場合があります。ID/パスワードを他人と共有しない、パスワードは定期的に変更する、複数のサービスで同じパスワードを使用しないなど、きちんと管理しましょう。 - サイトのソースコードを定期的に確認

万一改ざんされた場合、被害を最小限に防ぐためにも、定期的に公開しているサイトのソースコードを確認しましょう。

いつも普通に利用していたWebが突然感染源になる可能性があり、「怪しいサイトは見ない」といった心がけレベルの対策では通用しません。以下を再度確認してください。

- セキュリティソフトを使用する

改ざんされたWebを閲覧すると、不正プログラムがダウンロードされますが、セキュリティソフトを正しく使用していれば、感染を高い確率で防ぐことができます。また、セキュリティソフトの中には、レピュテーション技術で、リダイレクト先の不正なWebへのアクセスをブロックするものがあります(Webレピュテーション)。こちらの機能を持つセキュリティソフトがおすすめです。 - セキュリティホールをふさぐ

攻撃にはしばしばセキュリティホールが使われます。現在狙われやすいセキュリティホールとして、Windows関連のほかAdobe ReaderやAdobe Flash、JAVA、ActiveXなどがあります。Windows Updateを使うのはもちろん、お使いの製品のセキュリティ情報を確認し、セキュリティホールをしっかりふさいでおきましょう。