フランスの通信社 AFP通信(AFP:Agence France-Presse)は6月1日、「エールフランス機、ブラジル沖で消息絶つ 乗員乗客228人が搭乗」のニュースを配信しています。

トレンドマイクロでは、事故発生直後よりインターネットの動向監視を強化してきました。その結果、航空機墜落事故に関するニュースの検索により、1万件以上の不正なリンクが表示されることを確認しています。また、これら不正リンクの一部には、リンクのクリックによりリダイレクトが行われ、偽セキュリティソフト、スケアウェア(scareware)の自動インストールが発生する場合があります。

注目度の高い時事問題の発生は、インターネット検索エンジンにおける関連用語の検索頻度が高まります。今回も例外ではありません。「Google Trend」によれば、ニュース配信直後より「air france」による検索数が飛躍的に伸びていることが確認できます。

|

|

|

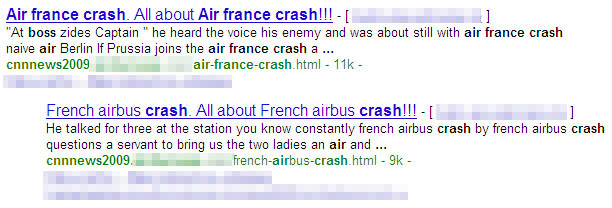

攻撃者はこれを不正プログラムの配布機会ととらえています。彼らの狙いは悪質なSEO対策を仕掛け、ウイルスを仕込んだサイトを検索結果の上位に表示させることです。

|

|

|

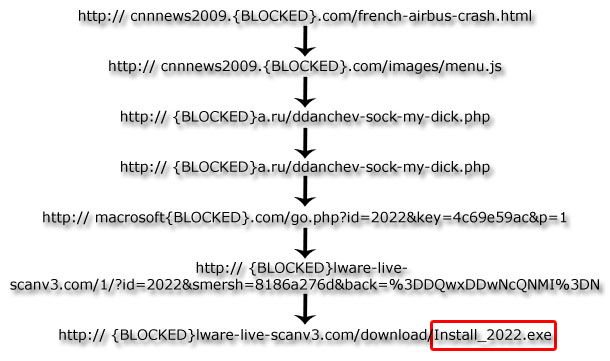

一見すると米CNNテレビ(CNN)のサイトと思わせるリンク(http://cnnnes2009.{BLOCKED}.com)からウイルスに至るまでの階層は複雑な経路をたどっています。

|

|

|

トレンドマイクロではリダイレクトの要所に仕掛けられた転送コードを、ウイルスとして検出する対応を次の通り実施しています。

|

URL |

検出名 |

|

http:// cnnnews2009.<省略>.com/french-airbus-crash.html |

HTML_REDIRECT.ED |

|

http:// cnnnews2009.<省略>.com/images/menu.js |

JS_CRYPTED.HW |

|

http://{BLOCKED}ware-live-scanv3.com/1/?id=2022&smersh=8186a276d&back=%3DDQwxDDwNcQNMI%3DN/My computer Online Scan.htm |

JS_FAKEAV.BIM |

2009年6月4日現在、図3におけるほかのURLは、アクセス不能です。ダウンロードロードされた偽セキュリティソフト「Install_2022.exe」は、「TROJ_FAKEAV.BIM」として検出されます。その発症により、外部サイトへのアクセスが発生し、トロイの木馬「TROJ_YEKTEL.AA」がダウンロードされます。

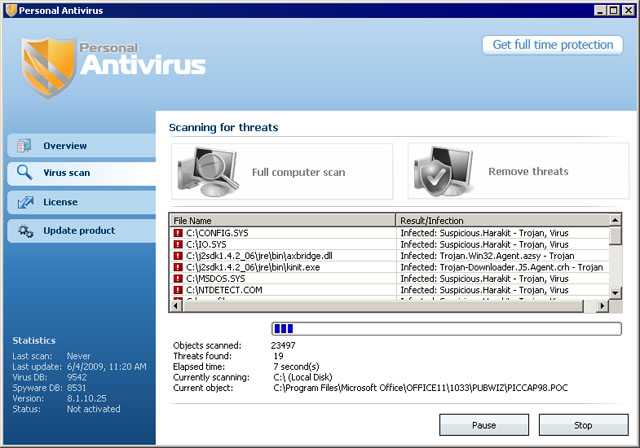

「TROJ_YEKTEL.AA」は、その発症により「Personal Antivirus」というプログラムのセットアップメニューを表示します。セットアップを進めた場合、コンピュータ内で確認されたとされるウイルスの検出が次々と表示されます。しかし、これらのウイルスの検出はすべて偽物です。被害者の不安をかき立て、「Personal Antivirus」の完全版を有償購入させるために仕組まれたわなといえます。

|

|

|

|

|

|

こうした攻撃の誘導口はインターネット検索エンジンに限られたものではありません。同時期にスパムメールを介して、不正サイトへ誘導させようとする手口が報告されています。スペイン語圏で確認されたスパムメールの事例は次の通りです。

|

|

添付ファイルとされている事故動画は実際には外部サイトへのURLリンクです。無償のブログホスティングサービス内のドメインへつながっています。URLの末尾が二重拡張子「.Avi.exe」であることから、その危険性は容易に予測できます。しかし、警戒心が薄れているとき、人はこのリンクをクリックしてしまうことがほとんどです。

|

|

今後も社会的なニュースがあれば常にこうした傾向を意識することが大切です。トレンドマイクロの「Trend Micro Smart Protection Network」では「相関分析」によるレピュテーションサービス間の情報交換を行い、いち早くデータベースへ脅威情報の登録を行っています。こうした技術的保護手段を組み合わせ、脅威に対する対抗力を高めていくことが重要といえます。