トレンドマイクロでは、セキュリティに関する ECサイトの現況を把握するべく、2016年12月に企業・組織における ECサイトの構築・運用・セキュリティの実務担当者 619名を対象とした「企業における ECサイトのセキュリティ実態調査 2016」を実施しました。この調査結果から、前回のブログでは OSやミドルウェアの脆弱性を狙った攻撃から ECサイトを守るための IPS/IDS の導入状況を深堀し、ECサイトの構築・運用・セキュリティの実務担当者の間にサイバー攻撃に対する認識の差がそうしたセキュリティ対策の導入状況に少なからず影響している可能性があることを示しました。また、そうした IPS/IDS が導入されていないことで、ECサイトの担当者が日々起こっているサイバー攻撃の脅威に気付けていないことについても触れています。

今回は OSやミドルウェアの脆弱性対策の重要性について解説するとともに、ECサイトにおける脆弱性対策の状況が二極化している事実について紹介します。

■一筋縄ではいかない OSやミドルウェアのパッチ管理

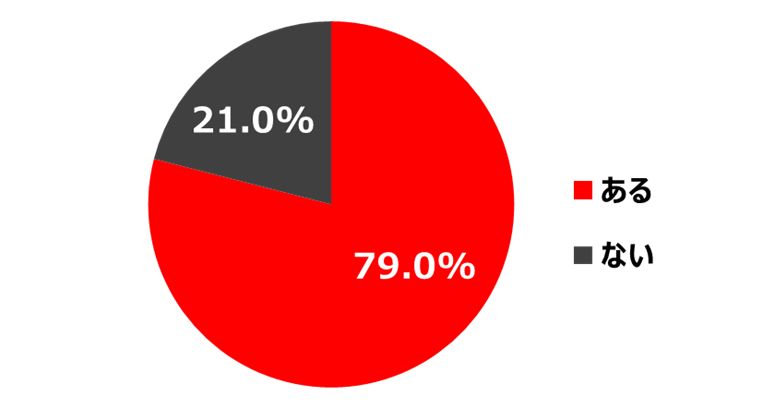

本調査結果から、「自社が展開しているECサイトに対して、過去1年以内にサイバー攻撃を受けたことがある」と回答した 48.0%が OSの脆弱性を狙った攻撃を経験し、また 37.8%がミドルウェアの脆弱性を狙った攻撃を受けていました。こうした OSやミドルウェアの脆弱性に対しては、ECサイトの担当者がベンダーから提供される修正パッチを適用し、セキュリティレベルを維持していく必要があります。しかし、ECサイトのシステムが拡大したり、複雑化するにともない、この修正パッチを適切なタイミングで漏れなく適用していくことが困難になってきます。事実、本調査における「OSやミドルウェアの修正パッチ適用について課題があるかどうか。」という質問に対しては、79.0%の人が課題に直面しているということが分かりました。

図1:OSやミドルウェアの修正パッチ適用について課題があるかどうか(n=619)

(企業におけるECサイトのセキュリティ対策実態調査 2016)

こうしたパッチ管理を運用していくためには、「修正パッチの検証に時間が掛かる。」、「どのサーバにどの修正パッチを適用すべきか分からない。」、「修正パッチが公開されたかどうか情報がキャッチアップできない。」、「提供された修正パッチの必要性、緊急度が判断できない。」、「サーバの再起動や一時停止が必要になるため適用できない。」など、様々な課題をクリアしなければなりません。

そのため、修正パッチが適用できないケースを想定し、通常はそうした脆弱性を狙ったサイバー攻撃から ECサイトを守るためのソリューションとして IPS/IDS を導入することが多いのですが、本調査からは脆弱性が放置され、かつ IPS/IDS といったセキュリティ対策を実施していない“無防備”なECサイトの存在が明らかになりました。

■ECサイトの脆弱性対策状況は二極化

OSやミドルウェアの修正パッチが公開された場合、ECサイトにおいてはセキュリティの観点から速やかに適用することが望ましいですが、現実には実際に適用できるまでタイムラグが発生することが考えられます。そうした期間、ECサイトをサイバー攻撃から守るために IPS/IDS が役立つのですが、本調査からはパッチを適用せず、IPS/IDS も導入していない ECサイトが多数あることが分かりました。

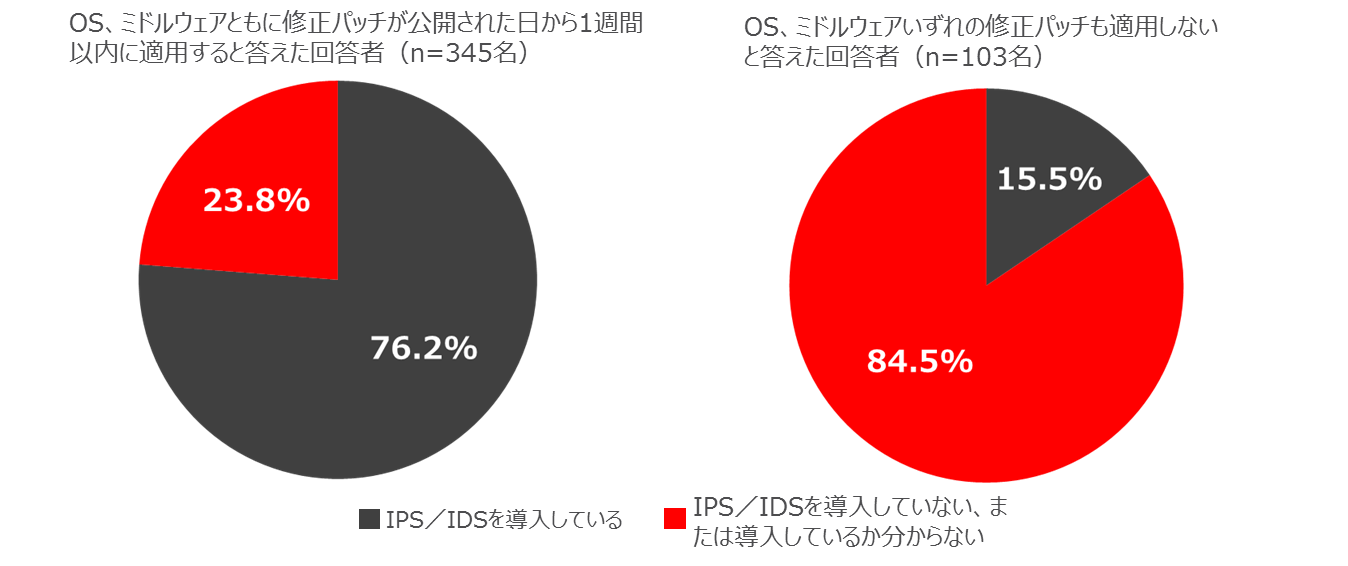

また本調査では、OS、ミドルウェアともに修正パッチが公開されてから一週間以内に適用していると答えた回答者のうち、76.2%が IPS/IDS を導入している反面、修正パッチはそもそも適用していないと答えた回答者ではその数字は 15.5%にとどまる結果となりました。こうした結果から、ECサイトにおいては、OSやミドルウェアの修正パッチの適用と IPS/IDS による対策をしっかり実施している安全性が高いサイトと、どちらも実施していない脆弱なサイトに二極化している傾向が見られました。

図2:OS、ミドルウェアの修正パッチ適用が早い回答者とそうでない回答者におけるIPS/IDS導入状況

(ECサイトのセキュリティ対策実態調査 2016)

こうした二極化によって、無防備となっている ECサイトについては、自社の顧客情報やサービスを守っていくため、早急な脆弱性対策を検討する必要があるでしょう。

■トレンドマイクロ製品による対策

こうした ECサイトに対する脅威を検知・ブロックし、セキュリティレベルを向上させるためのソリューションとして、トレンドマイクロではサーバセキュリティ対策ソリューション「Trend Micro Deep Security™」とネットワーク型侵入防御システム「TippingPoint」を提供しています。Deep Security はサーバにインストールするソフトウェア型(ホスト型)のセキュリティ対策製品です。ウイルスの侵入を防ぐ「不正プログラム対策」、OSやアプリケーション、ミドルウェアの脆弱性を突いた攻撃をOSのネットワーク層でブロックする「IPS(侵入防御)」、外部の不正な URLへの通信をブロックする「Webレピュテーション機能」、「ファイアウォール」、ファイルやレジストリに改ざんが発生した際に管理者に通知する「変更監視」、「セキュリティログ監視」等のセキュリティ機能を1つの製品で実装しています。また、TippingPoint は、ECサイトのシステムにインラインで設置し、パフォーマンスや生産性に影響を与えることなく、脆弱性を狙った高度な攻撃から ECサイトを守ります。TippingPoint は、脆弱性発見・調査・分析を行うトレンドマイクロの研究機関に加え、第三者機関からの情報を活用することによりゼロデイ脆弱性に対する迅速な対応が可能です。

その他、トレンドマイクロでは、ECサイトのセキュリティ強化を検討するユーザにとって役立つ情報を公開しています。詳細については、以下のページを参照してください。

セキュリティの専門家が考える 公開サーバセキュリティのあるべき姿:

http://www.trendmicro.co.jp/jp/business/solutions/server-security/index.html

■企業における ECサイトのセキュリティ実態調査 2016の概要

調査名:企業における ECサイトのセキュリティ実態調査 2016

URL:http://www.trendmicro.co.jp/jp/about-us/press-releases/articles/20170131041304.html

実施時期:2016年12月27日~12月28日

回答者:企業・組織におけるECサイトの構築・運用・セキュリティの実務担当者619名

手法:インターネット調査