メールや Webサイトの表示などで利用者をだます「ネット詐欺」は、インターネット利用者であればだれもが遭遇する可能性があるサイバー犯罪です。国内外の捜査機関では、マルウェアのみで攻撃が完結するような「Pure Cyber Crime(サイバー犯罪)」に対し、「Cyber Enabled Crime(サイバー利用犯罪、インターネット利用犯罪)」という分類があります。これは、既存の犯罪手口がインターネットを利用することでより巧妙な犯罪になることを表す用語です。特に金銭的利益を目的とした「ネット詐欺」は、この「インターネット利用犯罪」の代表的な存在と言えます。従来から存在した詐欺の手口がインターネットと結びつくことで、容易に国境をまたぎ手広くかつ匿名性を持った形で行われ、安心安全なインターネットの利用を阻害する大きな脅威となっています。トレンドマイクロではそのような「ネット詐欺」に対し、クラウド型セキュリティ技術基盤「Smart Protection Network(SPN)」を通じて監視と防御を続けています。本稿では、インターネット利用犯罪である「ネット詐欺」の一例としていわゆる「出会い系詐欺」を取り上げ、SPNを通じてエキスパートが蓄積している脅威についての知見「スレットインテリジェンス」によって、どのように見えているのかをご紹介します。

悪質な出会い系サイトを舞台としたトラブルは後を絶ちません。独立行政法人国民生活センターによる統計によれば、相談件数は減少傾向にあるものの、複数の人物が入れ替わり立ち代わり登場して利用者を追い込む劇場型のサクラサイト商法など、狡猾な手段で金銭を詐取しようとする攻撃は今も続いています。

出会い系詐欺による具体的な被害としては、

- 金銭的被害:出会い系サイトの利用料などの名目で法外な金銭を支払わせる

- 個人情報の流出:出会い系詐欺を行っている同一のサイバー犯罪者もしくは情報の横流しにより、当選詐欺や架空請求のような他の詐欺行為のターゲットにされる

が挙げられます。また、金銭被害まで至らずとも、出会い系サイトに誘導するための迷惑メールが多数の送信先に大量に送りつけられている状況も深刻です。従来型の大量無差別に送信される迷惑メールの対策はある程度確立されており、受信自体を拒否したり受信しても迷惑メールフィルタによって自動的に専用フォルダに振り分けられたりするなどして、送信されてはいても直接目にする機会は少なくなっています。しかし、対策の間隙を突いて受信してしまい、見たくもない内容を目にしてしまうような事態が時折発生していることもまた事実です。迷惑メールの送信を止めてもらおうと送信停止の連絡を行ったために迷惑メールがさらに増える悪循環に陥ってしまう場合も多数確認されています。被害者側の対策は無視することが基本と言われていますが、迷惑メールの受信数が見るに堪えないレベルに達してしまい、メールアドレスの変更を余儀なくされた人も少なくないのではないでしょうか。個人であればそれも手っ取り早い対策の一つではありますが、仕事で使用しているメールアドレスなど変更が容易ではない状況では、耐えたくもない状況に耐え続けなければならず、生産性の深刻な低下を招いている場合もあるかもしれません。

悪質出会い系サイトをインターネット利用犯罪として技術的側面から見ると、攻撃者が用意する攻撃インフラの構成要素は、

- ドメイン

- Webサイト(出会い系サイト自体)

- メールサーバ

に分けて考えることができます。そしてそれぞれの構成要素には、良心的なサイトには存在しない特徴を見ることができます。

1. ドメイン

- 攻撃者は独自のドメイン名を多数取得し、出会い系サイトのドメインとしてだけでなく、転送用 Webサイトの URLやメール送信の送信者メールアドレスに利用される

- ドメインの登録者(Registrant)には、架空と思われる名前や住所が使われる

- 一人の登録者によって同日に数十のドメインが登録された後、その人物による登録は二度と行われない

- ドメインの登録は月に数回に分けて集中して行われ、ひと月で合計数百から数千のドメインの登録が毎月行われる

- ドメイン名は意味のないランダムな英数字の羅列、または意味のある単語のランダムな組み合わせになっており、自動的に生成されていると思われる

- トップレベルドメイン(TLD)はある程度の長期間同じものを利用した後別の TLDに変更する

- ドメインを登録するレジストラやドメインに割り当てられる IPアドレスは、同時に登録されるドメインでは同一か、同じホスティングプロバイダが提供する IPアドレスの範囲に集中している

- 登録されたドメインは攻撃者が専用に使用している独自のネームサーバにまとめて登録されていることがある

- Webサイトや送信者メールアドレスに使用するドメインは使い捨てで、短期間同じものを利用した後、取得済みで未使用のドメインに変更することを繰り返す

2. Webサイト(出会い系サイト自体)

- デザインが同じで名前だけが異なる新しいサイトが次々と作成される

- ポイント制料金システムで情報のやりとりに多額のポイントが必要になる

- 別に収集したメールアドレスをサイト利用者として勝手に登録している

- 自分は何もメッセージを出さずともサクラと思われる人物から大量のメッセージが送られてくる

- スパムメールに書かれているランダムなドメイン名の URLに接続すると、本来の出会い系サイトの URLに転送されるか、接続先 IPアドレスが本来の出会い系サイトと同じである場合はそのランダムなドメイン名の URLが出会い系サイトの URLとしてそのまま用いられる

- メールに書かれている URLには固有のメール識別子(ID)が組み込まれており、Webサイト側でどのメールに書かれている URLから接続されたかが識別できるようになっている

- Webサーバおよび Webサイトに書かれている運営会社が香港や韓国、カンボジア、バングラデシュなど日本国外に置かれている

- Webサーバを管理している ISPが管理している IPアドレスレンジに、似たような出会い系サイトや、他の詐欺的なサイトが多数存在している

3. メールサーバ

- Webサイト内で入力されたメッセージを利用者のメールアドレスに送信するためのメールサーバは日本国内におかれている場合が多いが海外に置かれていることもある

- メールサーバの IPアドレスが、その ISPが管理している IPアドレスレンジの全体に渡っている

- ISPが非常に小規模で、管理者への連絡先メールアドレスに Gmail や Yahoo などのフリーメールが利用されており、架空またはペーパーカンパニーによって IPアドレスレンジが取得されていると考えられるケースが多い

- 同じ内容のメッセージが大量のメールアドレスに対して一斉に送信されている

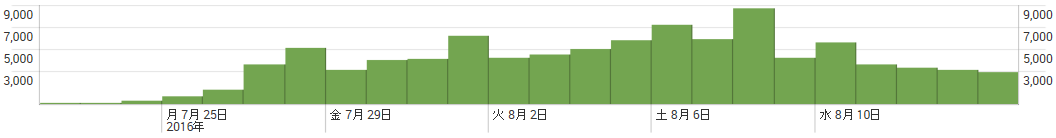

図1:1つの IPアドレスレンジからの出会い系迷惑メール送信数推移例(2016年の調査より)

図2:送信された出会い系迷惑メールの件名(2016年の調査より)

このような特徴のほとんどは、迷惑メールの受信拒否や URL接続のブロックの回避、そして法執行機関からの追及を逃れることを目的として生じていると考えられます。つまり、このような工夫を凝らす必要に迫られていること自体が悪質なサイトであることの証です。メッセージの作成に AIを利用して自動化しているようなことはまだ少ないと思われますが、「サクラ」を用意することも含めこのような攻撃インフラを維持し長期に渡って大規模な攻撃の継続が可能になっている背景として、これら攻撃インフラの用意や攻撃は複数の関係者が統率され行われている営利追求行為、つまり「組織犯罪」として考えるべきでしょう。国境をまたいで攻撃インフラを用意し一国の法執行機関による捜査を困難にするなど、営利目的の組織犯罪では攻撃者側は攻撃を成功させるために常に様々な工夫を凝らしてきます。今回明らかにした特徴は固定ではなく、今後もさらに狡猾な方向に変化していくと考え、警戒を怠らず新たな攻撃に備えるべきです。

■トレンドマイクロの対策

トレンドマイクロは SPNの基幹技術である「Webレピュテーション(WRS)」と「E-mailレピュテーション(ERS)」によって悪質なドメイン/URLへのアクセスと迷惑メールの受信をそれぞれブロックすることで、利用者を保護しています。新しいドメイン名の登録を監視し、スレットインテリジェンスに基づき攻撃に利用される可能性が高いと判断できるドメイン名に対してプロアクティブにブロック処理を行うなど、被害発生の未然防止に努めています。

加えて、より根本的な対策として、攻撃者の逮捕など攻撃自体を発生させない状況を作り出す努力も重要です。トレンドマイクロは「スレットインテリジェンス」を、国際刑事警察機構(INTERPOL)および各国法執行機関に積極的に提供することで、国境をまたぐインターネット利用犯罪とも闘い、デジタル情報を安全に交換できる世界の実現に努力しています。

※記事構成:岡本 勝之(セキュリティエバンジェリスト)