Android向け不正アプリの作成者は、ゲームアプリの人気に便乗して不正活動を実行しました。トレンドマイクロは、Android端末の「ルート権限取得(ルート化)」を実行する 2つの不正なゲームアプリを Google の公式アプリストア「Google Play」で確認しました。「Brain Test」や「RetroTetris」という名前に心当たりがあるユーザは、今すぐに端末を確認して下さい。

「RetroTetris」は Android のバージョン 2.3(Gingrebread)以降、「Brain Test」はバージョン 2.2(Froyo)以降でインストール可能です。「Brain Test」は、2015年9月24日以降は Google Play から削除されています。「RetroTetris」 については、弊社は Google Play のセキュリティチームに報告し、現在回答待ちです。

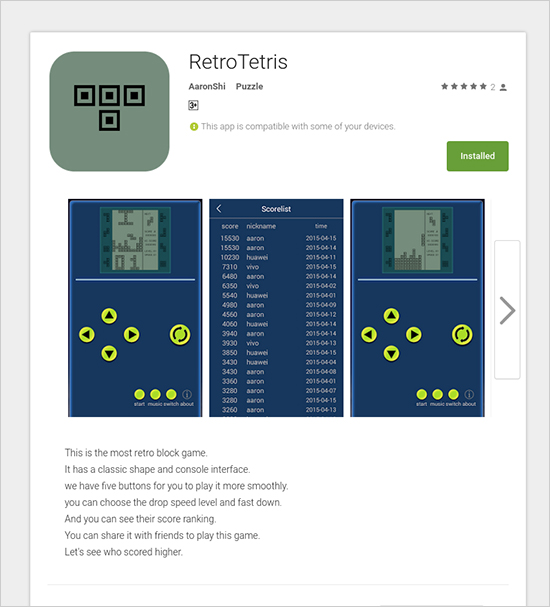

■「RetroTetris」

「RetroTetris」は、過去に大ヒットしたパズルゲーム「テトリス」のゲームアプリを装った不正なアプリです。弊社では、この不正アプリによって、中国を中心に 500~1,000台の Android端末が影響を受けたと推測しています。

図1:「Google Play」で公開された不正アプリ「RetroTetris」

「RetroTetris」は、2015年8月21日に「Google Play」で初めて公開されました。このアプリはまた、公式アプリストア以外でも確認できます。調査の結果、「RetroTetris」は、少なくとも以下のサードパーティのアプリストアで確認されました。

- Appszoom

- WanDouJia

- YingYongBao

- 360Market

「RetroTetris」は、ソフトウェア開発キット(Software Develoment Kit、SDK)の 1種である「RootGenius」の関数「startRootRunScript」を利用します。この SDK によって、「RetroTetris」は、Android のバージョンやその他の情報を基に、インターネットから感染端末をルート化するためのエクスプロイトコードをダウンロードすることができます。

図2:インターネットから不正アプリをインストールするための不正なコード

| ルート化ツール | CVE番号 |

|---|---|

| FramaRoot | CVE-2013-6282 |

| TowelRoot | CVE-2014-3153 |

| GiefRoot | CVE-2014-7911、CVE-2014-4322 |

| PingPongRoot | CVE-2015-3636 |

表1:「RetroTetris」がインターネットからダウンロードするルート化ツールと利用される脆弱性

さらに弊社が調査を進めると、「RetroTetris」に関連する Webサイト「shuame[dot]com」を確認しました。この Webサイトから Android端末をルート化するための 2つのツールが確認されました。そのうち 1つのツールのコードは、アプリのコードと類似していました。そのため、弊社では、この Webサイトを運営する集団もしくは個人と、「RetroTetris」の作成者の間には関係があると考えています。

図3:「RetroTetris」のコードと類似点の多いツールのコード

■「Brain Test」

「Brain Test」は、知能テストのゲームアプリを装った不正なアプリです。右脳と左脳を調べ、1分間の知能テストを行います。この不正アプリは、2015年8月8日、「Sounds challenging?(難しそう?)」といううたい文句と共に、「com.mile.brain」というアプリ名で Google Play 上に初めて公開されました。その後、Qihoo Android パッカーで圧縮したバージョンに更新されました。

Google は、8月26日、このアプリの最初のバージョンを Google Play から削除しました。しかし、アプリ作成者は、9月10日、「com.zmhitlte.brain」というパッケージ名で再度公開しました。この時は Baidu の保護パッカーが利用されました。Google は、6日後の 9月16日、この不正アプリを確認し、再び削除します。しかし、作成者は、アプリ名「Brain Test HD」、パッケージ名「com.fjsc.brainhd」に変更して再び公開しました。9月24日、このバージョンは Google Playから削除されました。

「Brain Test」は、端末に侵入すると、別の不正アプリをダウンロードしてインストールします。そして、端末をルート化して、不正なコードを実行できるようにします。9月11日~25日までの感染件数は 1万件を超えました。主にインド、フィリピン、インドネシア、ロシア、台湾で感染が確認されています。Google Play から削除された後も、この不正アプリは端末に感染したままになっていると弊社は考えています。

図4:Android端末上の不正アプリ「Brain Test」のアイコン

「Brain Test」は、Webサイト「s[dot]psserviceonline[dot]com」と通信し、不正活動を実行します。さらに調査を進めると、弊社は、このWebサイトと通信する 385 の不正アプリを確認しました。なお、これらの不正アプリは、Google Play では確認されませんでした。以下は、不正アプリの例です。

- com.<省略>e.mp3.music

- com.as.<省略>b.downloader

- com.gl.<省略>e.wallpaper

- com.<省略>ot.master

- com.sex.<省略>on.superman

- com.sex.<省略>on.xman

- com.<省略>d.save.battery

- com.<省略>c.sms

■トレンドマイクロの対策

トレンドマイクロの製品をご利用のユーザはこの脅威から守られています。特に、弊社の個人利用者向け「ウイルスバスター モバイル」および法人向け「Trend Micro Mobile Security」は、「Mobile App Reputation」との連携により、「RetroTetris」や「Brain Test」がダウンロードするルート化ツールをブロックします。また、個人情報を収集する不正活動を検出し、即時にブロックします。Android のユーザは、Google Play やサードパーティのアプリストアからアプリをダウンロードするときは十分に注意を払って下さい。

今回の脅威に関連した不正アプリの SHA1ハッシュ値および検出名は以下のとおりです。

RetroTetris

- ae041578acbf41d1ed0ef5393296a28cea24663a

- 6f3192b73d03bb0c1fcdfeffafc7826da12fde5a

「shuame[dot]com」に関連した検出名

- AndroidOS_ShuaMe.A,

- AndroidOS_ShuaMe.HRX

- AndroidOS_ShuaMe.HRXA

- AndroidOS_ShuaMe.HRXB

- AndroidOS_ShuaMe.HRXC

- AndroidOS_ShuaMe.OPS

- AndroidOS_ShuaMe.OPSA

- AndroidOS_ShuaMe.OPSB

- AndroidOS_ShuaMe.OPSC

- AndroidOS_ShuaMe.OPSD

- AndroidOS_ShuaMe.OPSE

Brain Test

- bfef4bcc1ee7759a7ccbbcabd9d7eb934a193216

- daf0b9a8ad003e2a10a6216b7f5827114a108188

- AndroidOS_IDownloader.A

- AndroidOS_FakeInst.A

協力執筆者:Wish Wu および Ecular Xu

参考記事:

翻訳:品川 暁子(Core Technology Marketing, TrendLabs)