2021年に出現したランサムウェアファミリの中でも特に注目に値する「Hive」は、わずか4ヶ月間で300社以上の法人組織を侵害したと報告されており、同年下半期に波紋を広げました。これによりHiveの背後にいる攻撃者グループは、数百万米ドル(数億円)の利益を得た可能性があります。トレンドマイクロはその後、2022年3月にほとんど未知のランサムウェア「Nokoyawa」の攻撃手法が、Hiveと多くの共通点を持つことを発見しました。この2つのファミリは、使用するツールから様々な段階での実行順序に至るまで、攻撃チェーンにおける明らかな類似点を共有しています。現在Nokoyawaは南米の、主にアルゼンチンに拠点を置く組織を標的にしていると考えられます。

続きを読む先日トレンドマイクロは、クロスレイヤの検知と対応(XDR)機能を搭載する脅威防御のプラットフォーム「Trend Micro Vision One™」を用いて、ランサムウェア「BlackCat」の背後にいる攻撃者グループに関連する事例を調査しました。ランサムウェア「BlackCat(別称:AlphaVM / AlphaV)」は、プログラミング言語「Rust」で作成されているほか、ランサムウェアをサービス化して提供するビジネスモデル「Ransomware as a Service(RaaS)」のもとで運用されているランサムウェアファミリの一つです。トレンドマイクロのデータによれば、BlackCatランサムウェアは主にサードパーティ製のフレームワークやツール群(Cobalt Strikeなど)を介して配信されているほか、侵入口として脆弱な公開アプリ(Microsoft Exchange Serverなど)を悪用することがわかっています。

続きを読む暗号資産のマイニングを行う攻撃者は、より多くの利益を得るため、脆弱な端末にマルウェアを感染させる方法を常に探し求めています。特にさまざまな種類のオペレーティングシステムに存在する脆弱性が悪用するケースがよく確認されます。今回、トレンドマイクロでは、脆弱性「Spring4Shell」(CVE-2022-22965)がコインマイナーの攻撃に悪用される事例を確認しました。この脆弱性はJava Development Kit バージョン9以降で動作するSpring MVC(model-view-controller)およびWebFluxアプリケーションに存在するリモートコード実行に関するもので、ボットネットMiraiの活動での悪用も確認されています。

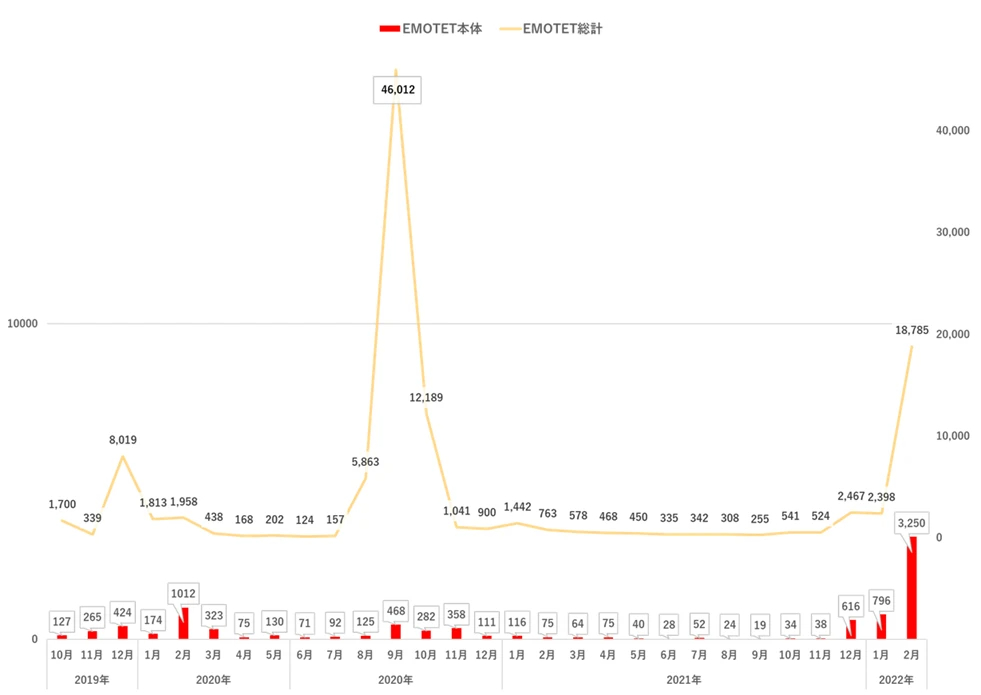

続きを読むマルウェア「EMOTET」の活動に変化が見られました。新たにEMOTETの活動に悪用されたのはWindowsのショートカットリンク(.lnk)ファイルです。このようなショートカットリンクを悪用する手法は、標的型攻撃の中では少なくとも2016年の段階で確認されている手法ですが、EMOTETのマルウェアスパムで確認されたのは初めてです。本項執筆時点の4月28日現在、この不正ショートカットリンクを含むEMOTETスパムはまだ大量送信には至っていませんが、既に中心的な手口となってきているため、本記事をもってこのEMOTETの新たな手口への注意喚起といたします。

図:2022年4月22日以降に確認されたEMOTETスパムの例

添付ファイル内にショートカットリンク(LNKファイル)が含まれている

トレンドマイクロのManaged XDR(eXtended Detection and Response)を担当するチーム(以下、MDRチーム)は最近、ある顧客を標的とした攻撃事例に対処しました。この事例は、攻撃者による巧妙な検出回避と、複数レイヤーに跨る攻撃を示すものでした。まず、エンドポイントの脆弱性を攻撃し、そこから水平移動・内部活動へと繋げる様子が確認されました。一連の攻撃は、脆弱性「ProxyShell」を突いたクラウドサーバへのWebシェルのインストールから始まり、最終的な侵入手段としてリモートデスクトッププロトコル(Remote Desktop Protocol:RDP)を含む正規リモートアクセス手段を用いた持続的な攻撃に発展しました。

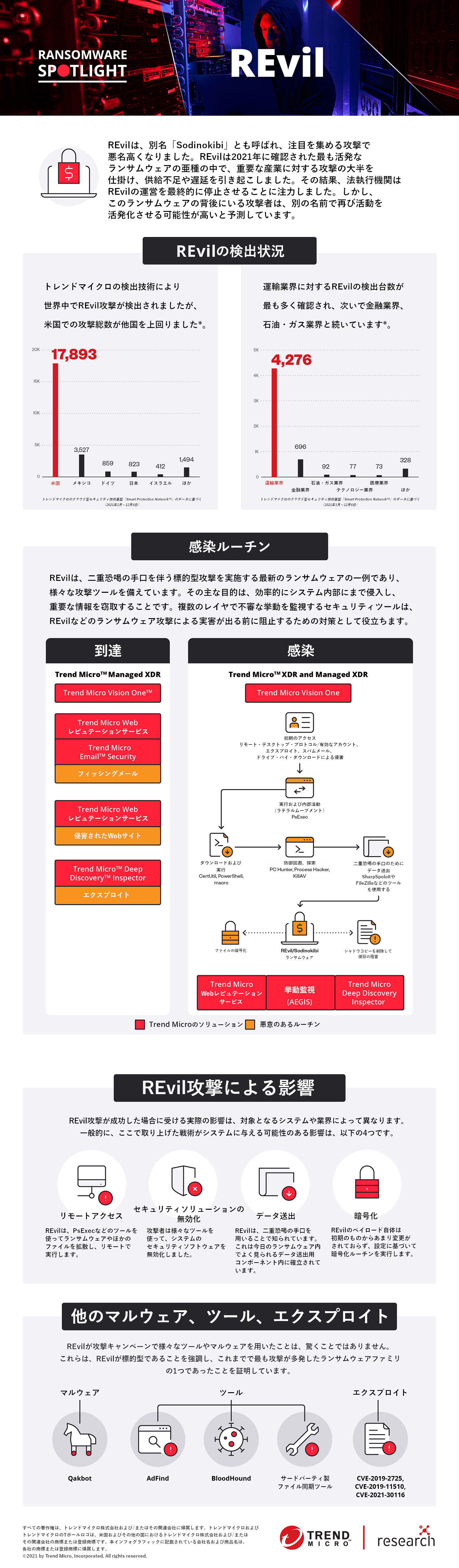

続きを読むREvilの時代が終わりを迎えた今こそ、ランサムウェア攻撃に対する戦略を練り直す時です。REvilの戦術から何を学ぶことができるでしょうか。本記事では、同グループが用いたテクニックを分析し、その台頭から凋落までを見直した上で、今後の展望を提言します。

REvil(別名:Sodinokibi)は、RaaS(Ransomware as a Service)のスキームを採用しており、2019年の登場以来、派手な攻撃で悪名を馳せました。REvilに限らず、RaaSによるランサムウェア攻撃は2021年にも留まることを知りませんでした。同年5月には有名なRaaSであるランサムウェア「Darkside」が石油パイプライン会社を攻撃し、米国でガス供給不足を引き起こしたことから法執行機関の注目を集め、REvilも運営停止が公式発表されました。そしてこの取り締まりの結果、最終的に攻撃者が2人逮捕され、TORネットワークが閉鎖されました。しかしながら、油断は禁物です。REvilという「ブランド」に傷が付き、関係者を集めることが難しくなった今、このグループは新たな名称で復活することが予想されます。

それまでの間は、この悪名高いランサムウェアの運営について理解を深め、戦略の立て直しを図るのに良い機会です。

続きを読む