トレンドマイクロは、2013年10月4日の本ブログにおいて、闇市場 Webサイト「Silk Road」が閉鎖されたことを報告。また「Deep Web(ディープWeb)」におけるサイバー犯罪活動をさらに詳しく調査したリサーチペーパを作成してることも記事中で触れましたが、今回そのレポートが公開されました。

・ 「Deep Web とサイバー犯罪」

https://inet.trendmicro.co.jp/doc_dl/select.asp?type=1&cid=118

トレンドマイクロは、2013年10月4日の本ブログにおいて、闇市場 Webサイト「Silk Road」が閉鎖されたことを報告。また「Deep Web(ディープWeb)」におけるサイバー犯罪活動をさらに詳しく調査したリサーチペーパを作成してることも記事中で触れましたが、今回そのレポートが公開されました。

・ 「Deep Web とサイバー犯罪」

https://inet.trendmicro.co.jp/doc_dl/select.asp?type=1&cid=118

米国時間2021年12月9日に公開された当時ゼロデイ脆弱性であったJavaのログ出力ライブラリ「Apache Log4j」上に存在する脆弱性「Log4Shell」(CVE-2021-44228)の影響により、Apache HTTP ServerのようなオープンソースのWebサーバを狙うサイバー攻撃が急増しました。攻撃者は、人々がWebサーバに依存していることを利用して、リモートコード実行(RCE)、アクセス制御におけるバイパス、サービス拒否(DoS)攻撃などを行ったり、侵害したサーバを乗っ取って暗号資産(旧:仮想通貨)を不正に採掘(マイニング)したりします。

サイバー攻撃から企業を守るには、ベンダがリリースした修正プログラム(パッチ)を適時適切に展開するだけでは不十分な場合があります。このため、ソフトウェア構成分析(SCA)を用いて、ソフトウェアサプライチェーンの各レイヤに内在する問題・課題を見つけ出し対処することが、2022年には必須となります。

続きを読むトレンドマイクロは、台湾の政府機関、研究機関、大学など複数の組織をターゲットとする新しいキャンペーンを確認しました。2019年5月から開始していたこのキャンペーンは、台湾で広く利用されているWebメールのシステムにJavaScriptのバックドアを設置し対象組織のメールを窃取していました。過去に確認されている攻撃グループとの明確な関連性がないことから、トレンドマイクロはこれを実施した攻撃者を 「Earth Wendigo(アース ウェンディゴ)」と名付けました。標的型攻撃においては、台湾で確認された攻撃手法がその後に日本で確認されることも多く、国内利用者も注視すべき事例と言えます。

「WordPress」は、Webサイトや個人ブログの作成に利用されるオープンソースのコンテンツ管理システム(CMS)としてよく知られています。このCMSは現在、全Webサイトの35%で使用されていると推測されています。長らくWindowsがマルウェアに狙われ続けているように、使用者の多いシステムは攻撃者の格好の攻撃対象となります。攻撃者はプラットフォーム上に存在するセキュリティ上の弱点をあらゆる手口を尽くして探し出し、攻撃に利用します。特にWebサイトは多くの場合インターネットからアクセスされる存在です。攻撃者にとっても弱点の探索が可能であり、セキュリティ対策が不十分な場合、深刻なリスクがもたらされることになります。

続きを読むトレンドマイクロは、主に中国で利用されているWebアプリケーション開発フレームワーク「ThinkPHP」で遠隔からのコード実行(Remote Code Execution、RCE)が可能になる脆弱性が、Miraiの新しい亜種「Yowai」および「Gafgyt」の亜種「Hakai」によって利用されていることを確認しました。これらのマルウェアは初期設定の認証情報を利用した辞書攻撃や脆弱性攻撃によって侵入し、感染したデバイスをボット化して「分散型サービス拒否(distributed denial-of-service、DDoS)攻撃」に利用します。YowaiおよびHakaiによる攻撃の急増が2019年1月11日から17日にかけて確認されています。

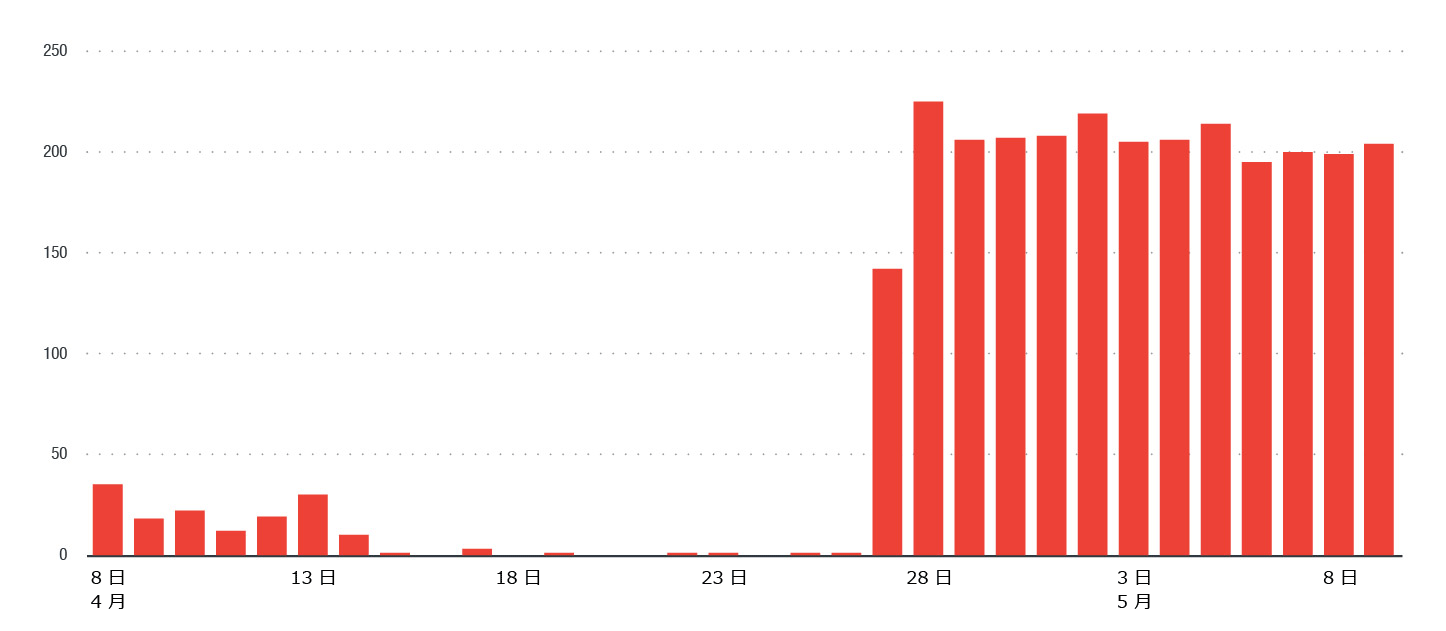

続きを読むトレンドマイクロは、2018 年 4 月 27 日以降、TCP ポート 7001 番をスキャンする活動が急増していることを確認しました。このトラフィックは、脆弱性「CVE-2017-10271」を利用して仮想通貨発掘マルウェアを送り込むサイバー犯罪活動であることが判明しています。CVE-2017-10271 は、遠隔からの任意のコード実行が可能な「Oracle WebLogic WLS-WSAT の脆弱性」で、2017 年 10 月に更新プログラムが公開されています。不正な仮想通貨の発掘を目的としてこの脆弱性が利用されたのは 2018 年に入ってから 2 度目となります。2018 年 2 月、32 ビット版および 64 ビット版の仮想通貨発掘ツール(コインマイナー)「XMRig」の拡散にこの脆弱性が利用されました。

図 1 のように、2018 年 4 月 27 日以降不正なトラフィックが急増しており、その大多数は TCP 7001 番ポートで確認されました。このことから、これらのトラフィックは、初期設定では TCP 7001 番ポートで接続要求を待機する Java EE アプリケーションサーバ「Oracle WebLogic」を狙った攻撃だと考えられます。不正なトラフィックは、2018 年 4 月 8 日から 26 日にはたった 155 回しか確認されませんでしたが、4 月 27 日から 5 月 9 日には 2,640 回確認されています。送信元は、ほとんどがロシアおよび中国の IP アドレスでした。

トレンドマイクロでは、「Dark Web(ダークWeb)」で総称されるアクセス制限のあるネットワーク上のサイト群がサイバー犯罪アンダーグラウンド活動の温床となる現状を何度か報告してきました。これらのサイトは、匿名通信システム「The Onion Router(Tor)」ネットワーク経由でのみ利用可能であり、さまざまな非合法な商品やサービスを販売するアンダーグラウンド市場を提供しています。そうした商品やサービスには、仮想通貨のマネーロンダリング、マルウェアをホストするプラットフォーム、認証情報の窃取や偽造などが含まれます。弊社は、「Below the Surface: Exploring the Deep Web」(英語)の他、ダークWebに関連するブログ記事やリサーチペーパーを多数公開しています。

続きを読む