2022年1月、マッチングアプリで知り合った人物から不正アプリのインストールが誘導され、アプリをインストールしてしまった場合に連絡先情報などが窃取され、金銭を要求されるなどの脅迫を受けたとの相談が長崎県警察に寄せられました。

トレンドマイクロにて該当アプリケーションの調査を実施した結果、マッチングアプリを装い、連絡先情報などを窃取する機能を持つ不正アプリであることを確認しました。また、不正アプリのインストール対象としては、AndroidおよびiPhone両方を標的としていました。

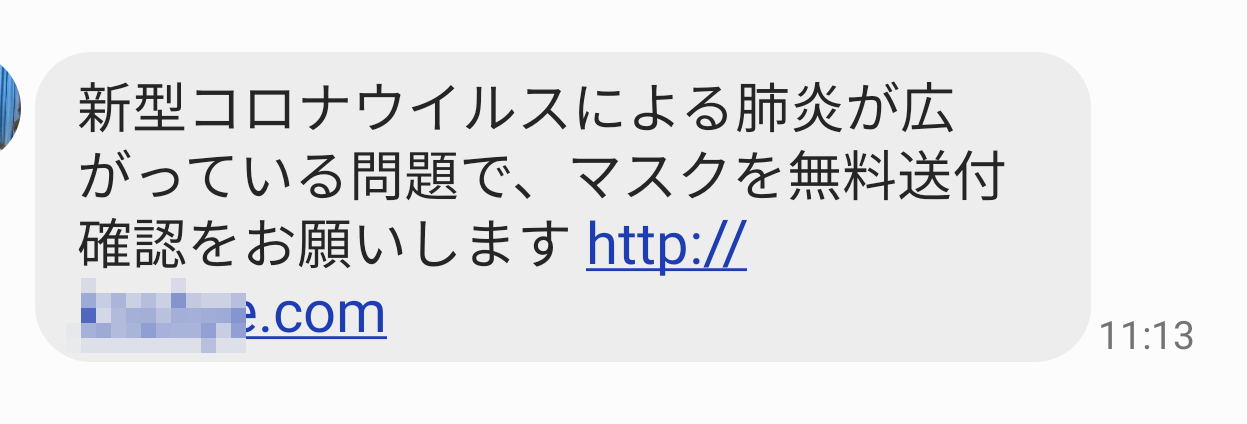

続きを読むサイバー犯罪者による攻撃メールでは、受信者を騙し、不正サイトへ誘導したり、添付ファイルを開かせたりしようとする手口が日常的に使用されています。中でも、その時々に注目を集めている話題に便乗する手口は、大きなイベントの開催や事件発生の度に見られる常套手段です。今、世界的に注目されている事件と言えば、中国の武漢で発生したとされる新型コロナウイルス(2019-nCoV)でしょう。その影響は中国とその周辺諸国から世界的に広がっており、世界保健機関WHOは「世界的な緊急事態」を宣言、日本の厚生労働省も公式勧告を出しています。サイバー犯罪者がこのように注目される話題に便乗することは、ある意味当然のことですが、トレンドマイクロでは実際に、この新型コロナウイルスの話題に便乗する手口を連続して確認しました。

2019年にも様々なサイバー脅威が登場し、利用者の安全を脅かしました。トレンドマイクロでは、過去1年間のサイバー脅威動向調査として、2019年1月~11月に発生したサイバー脅威を分析しました。結果、利用者に被害を与えた脅威の傾向として、一般の利用者が持つ「セキュリティの常識」、言い換えれば「これは安全」という利用者側の思い込みを覆すサイバー犯罪の被害が顕著化した1年間であったと結論付けました。攻撃手法自体は既に以前から発生しているものであっても、一般の利用者にはまだ認識がない、その攻撃手法が拡大した、などの理由により、利用者にとっての「安全」の思い込みを覆す攻撃の被害が顕著になったものと言えます。本記事では「この常識を覆すサイバー犯罪」の観点から、2019年の日本におけるサイバー脅威動向の速報をお伝えします。

国内におけるフィッシング詐欺の状況については、これまでも四半期ごとの脅威動向レポート「セキュリティラウンドアップ」などで取り上げてまいりました。今回、フィッシング詐欺の攻撃の中でも、銀行などネットバンキングの認証情報の詐取、中でも特にワンタイムパスワードなど二要素認証の突破から不正送金を狙うと推測される巧妙な手口による攻撃の激化、拡大が見られているため、本記事にて注意喚起といたします。

.png)

トレンドマイクロでは収集された脅威データと実際の調査対応事例などの情報から、脅威動向の分析を行っています。その中で2019年上半期(1~6月)に、一般のモバイル利用者にとっての脅威が拡大傾向にあることがわかりました。今回は2019年上半期脅威動向分析の速報として、特にスマートフォン利用者を狙うSMS経由の攻撃についての状況をまとめます。SMS(ショートメッセージサービス。テキストメッセージ、Cメールなどとも呼ばれる)は携帯電話同士で短いテキストの送受信を行えるようにしたサービスです。このSMS経由で利用者を不正サイトや詐欺などに誘導する攻撃のことを海外では「SMiShing(スミッシング)」とも呼びますが、2018年以降、日本国内でも目立ってきています。

.jpg)

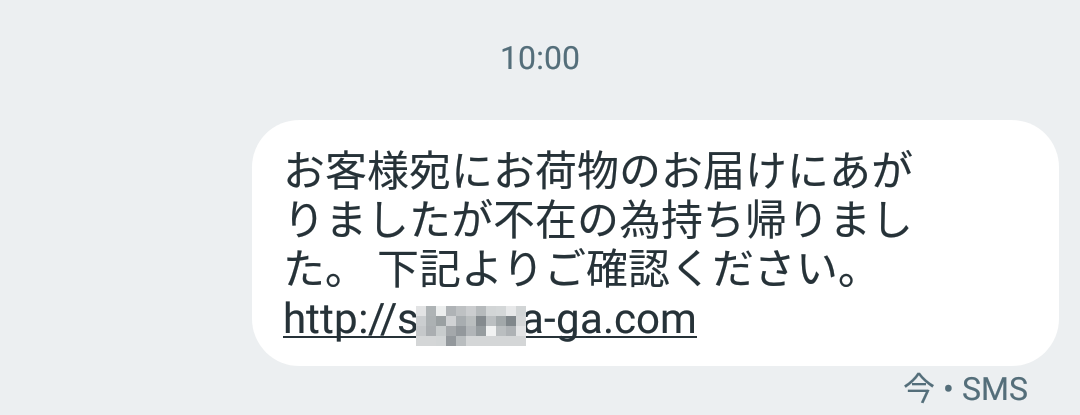

宅配荷物の不在通知を偽装するSMSの攻撃は継続してその手口を変化させています。前回3月の記事では新たに携帯電話事業者Webページを偽装した手口をお伝えしましたが、この4月にはまた別の事業者のWebページを偽装する手口にシフトしてきました。この不正アプリ拡散をねらう偽装SMSの攻撃では、去年前半にも活発に詐称する業者を変えていましたが今後も同様の変化に注意が必要です。

続きを読む昨年2018年を通じ拡大した宅配業者の偽装SMSを発端としたAndroid不正アプリ拡散を狙う攻撃は、現在も続いています。またAndroid端末だけでなく、iPhoneなどiOS端末でアクセスした場合にもフィッシングサイトへ誘導する動きも確認されており、スマートフォンを中心としたモバイル機器全体を狙う攻撃となっていることはこれまでも報告してまいりました。この国内のモバイル機器全体を狙う継続した攻撃の中で、新たな動きが2つ確認されました。1つは誘導先の不正サイトが詐称する企業の変化です。これまでの宅配業者から新たに、携帯電話事業者Webページの偽装が確認されました。もう1つは、誘導先の不正サイト上でiOS端末の固有情報を窃取するために不正な構成プロファイルを使用する手口です。

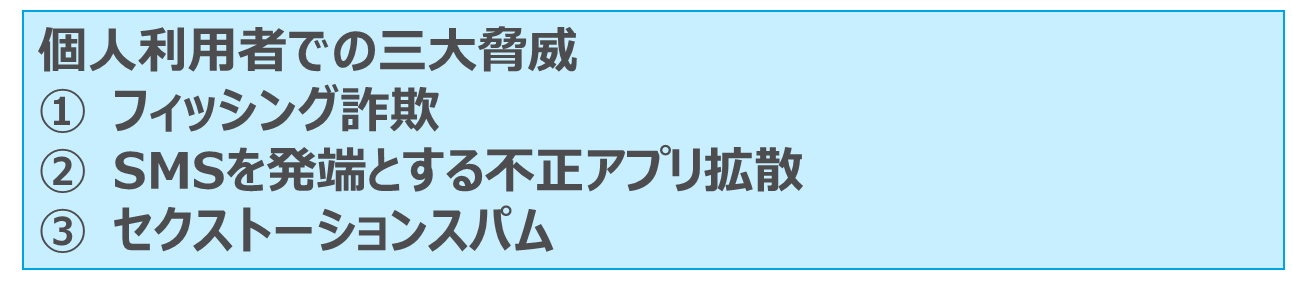

続きを読むトレンドマイクロでは、2018年1月~11月に発生したサイバー脅威の動向から、①フィッシング詐欺、②SMSを発端とする不正アプリ拡散、③「セクストーション」スパム が2018年に発生した個人利用者を狙う「三大脅威」であったと分析しています。本ブログでは、この2018年の脅威動向に関する速報を連載形式でお伝えしています。1月17日の記事では個人利用者を狙う脅威として「フィッシング詐欺」を取り上げました。最終回の今回は、個人利用者に対する脅威の中から「SMSを発端とする不正アプリ拡散」と「セクストーションスパム」に焦点を当てて分析します。

2017 年末に登場し 2018 年を通じて継続して確認されている、有名企業を偽装するショートメッセージ(SMS)による Android 向け不正アプリの拡散ですが、この 7 月にはさらに攻撃規模を拡大していることがわかりました。この攻撃に関しては本ブログでも数回にわたり(1 月 15 日の記事、2 月 2 日の記事、6 月 26 日の記事)取り上げていますが、この 7 月には不正アプリ本体から自身を拡散させるための偽装 SMS を送信するなど、大きな活動内容の変化が見られました。この変化の影響は大きく、国内から多くのモバイル利用者が不正アプリをインストールさせる偽サイトへ誘導されていたことがわかりました。トレンドマイクロのクラウド型次世代セキュリティ技術基盤である「Smart Protection Network(SPN)」の統計から、この攻撃の偽装 SMS 経由で誘導される不正サイトに対し、国内モバイル端末からアクセスした利用者数を確認したところ、4~6 月の 3 カ月間を合わせても 1,600 件程度だったのに対して、7 月の 1 カ月間だけで 8,000 件を超えており、この 7 月に急激な攻撃の拡大が起こっていたことがわかります。

2018 年 1 月 15 日の本ブログ記事でお伝えした、SMS を発端とした Android 向け不正アプリ拡散の攻撃ですが、これは複数の日本企業を偽装したキャンペーンの一部であったことが確認されました。このキャンペーンでは、いずれも国内有名企業を偽装した電子メールや SMS により、正規サイトに偽装した不正サイトへの誘導を行うものであり、完全に日本国内の利用者を狙った攻撃と言えます。誘導先の不正サイトは、最終的にバックドア型不正アプリの拡散を目的としています。このように、同一の Android 向け不正アプリを複数の日本企業を偽装した電子メールや SMS により配布する攻撃キャンペーンは、これまでにほとんど例がないものと言えます。

続きを読む