■ 企業が抱えるインシデント対応の課題

近年標的型サイバー攻撃の被害やランサムウェアの感染といったセキュリティ事故が後を絶たず、インシデント対応の重要性はますます高まってきています。それに伴い、インシデント対応チーム CSIRT(Computer Security Incident Response Team)を設置する企業も増えてきていますが、CSIRT のインシデント対応経験が不足していたり、インシデント対応のスキル・能力を持った人材がいないといった課題を抱えている企業も少なくありません。

■ 標的型サイバー攻撃発生時に求められる意思決定の難しさ

100万件以上の個人情報が漏えいした2015年6月の日本年金機構の事件後も、企業を狙う標的型サイバー攻撃の被害は後を絶ちません。標的型サイバー攻撃の侵入方法は93%が標的型メールを発端としており、その内容は非常に巧妙で、標的型サイバー攻撃の脅威を完全に防ぐことは難しいのが現状です。そのため、企業は標的型サイバー攻撃の被害に遭った場合を想定した対策、インシデント対応の体制をあらかじめ整えておくことが不可欠になっています。

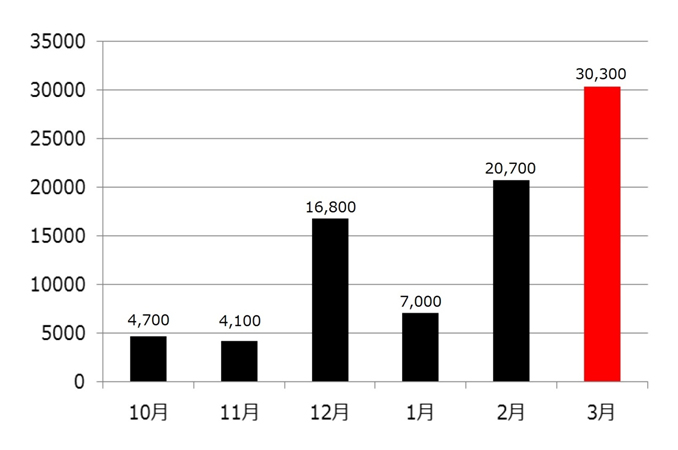

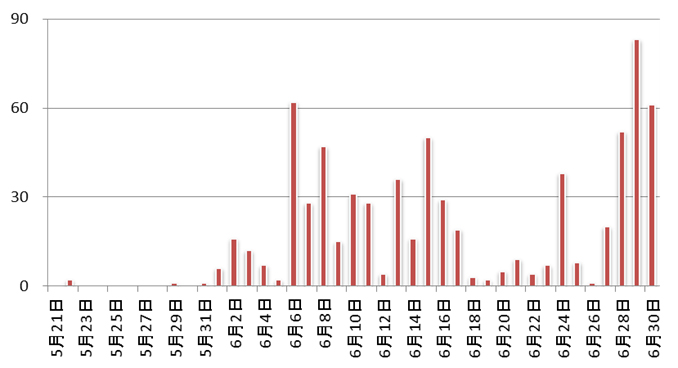

先日お伝えした記事に続き、国内ネットバンキングを狙う「URSNIF(アースニフ、別名:GOZI)」が再び電子メール経由で拡散していることが確認されました。攻撃の内容自体に大きな変化はなく、様々な件名や内容の日本語マルウェアスパムが着信し、受信者が添付ファイルを開いてしまうとインターネット上の不正サイトからのダウンロードにより最終的に「URSNIF」が侵入します。前回は5月末から6月7日までのおよそ10日間で3万件以上のマルウェアスパムが観測され、その後も小規模に継続していました。そして今回は6月27日からの2日間だけで4万件を観測と前回の拡散を上回る規模となっています。オンライン銀行詐欺ツールの本体である「TSPY_URSNIF」の検出台数推移を見ても、6月27日以降に急増し5月以降最大の検出台数となっているため、攻撃者がより大きな規模の攻撃を仕掛けていることは間違いありません。

図1: 日本国内での「TSPY_URSNIF」の検出台数推移

2016年の上半期、暗号化型ランサムウェアが暗躍したことは言うまでもありません。暗号化型ランサムウェアは、金銭目的である他の不正プログラム、例えば、オンライン銀行詐欺ツールと異なり、サイバー犯罪者が高度な手法を利用することなく、自身の金儲けに利用できることがその背景にあると考えられます。2014年と2015年に確認された暗号化型ランサムウェアは合計49であったのに対し、2016年6月末時点で既に50以上もの新しいファミリが確認されています。この猛威の要因の1つに、脅迫手口の巧妙化が挙げられます。ファイルを失うことへの恐怖から身代金を支払わせるというシナリオで、PC のスクリーンを単にロックするものから、偽の法律違反の警告を利用するもの、そして、実際にデータを操作するものまで、これらランサムウェアを利用するサイバー犯罪者は、手法を改良し続けています。

続きを読むバングラデシュや、ベトナム、エクアドルの銀行を襲ったサイバー銀行強盗事件について多くの報道がなされ論議を呼んでいます。これらの事件ではいずれも、世界中の金融機関で利用されている金融メッセージ通信サービス「国際銀行間通信協会(Society for Worldwide Interbank Financial Telecommunication、SWIFT)」のネットワークが狙われていました。SWIFT が提供するネットワークは、銀行、金融ブローカー、外国為替証拠金(FX)取引業者、投資会社など1万以上の金融機関に利用されています。これら一連のサイバー銀行強盗事件からは、「攻撃者がどのようにして侵入の足掛かりをつくり、取引行使や支払い指示の権限を得たのか」、「どのような不正プログラムを利用したのか」、そして「このような不正活動を検出するために必要なセキュリティ対策は何か」といった問いが提起されます。

続きを読む修正プログラムの管理状況が試されるのは、システムやネットワークへの侵入口として、脆弱性などセキュリティ上の不具合が利用された時です。悪名高い暗号化型ランサムウェア「SAMSAM(サムサム)」の事例は、修正プログラム管理の重要さを伝えています。SAMSAM(「RANSOM_CRYPSAM」として検出)は、以前に本ブログでも紹介した暗号化型ランサムウェア「SAMAS」をベースに作成されたと思われる暗号化型ランサムウェアの新種です。不正なURL やスパムメール経由で拡散する他の暗号化型ランサムウェアファミリと異なり、修正プログラムが適用されていないサーバの脆弱性を突いて拡散します。2016年3月、SAMSAM は、米国ケンタッキー州の病院を攻撃した際、ネットワーク上のファイルを含むすべてのファイルを暗号化しました。その後 SAMSAM は、4月、医療業界から教育機関に標的を移しているようです。最近の事例では、SAMSAMの拡散に Java で実行されるオープンソースのアプリケーションサーバ「JBoss」の脆弱性が利用されました。攻撃者は、JBoss の脆弱性を突く攻撃ツール「Jexboss」を利用して各組織のネットワークに侵入しました。学校図書管理システム「Destiny」を利用するサーバも影響を受けました。Destiny は世界各地の幼稚園から高等学校までの教育機関で利用されているソフトウェアです。既に Destiny の製造元である「Follett」は、利用者のための修正プログラムを公開して対応しています。

続きを読むこれまで世界各地で被害が深刻化してきたランサムウェアの脅威が、国内の個人利用者はおろか民間企業をはじめとした法人組織にまで及んできています。トレンドマイクロは、国内外で猛威を振るランサムウェアの被害状況をふまえ、法人組織でランサムウェアの被害を防ぐための手引書『すぐ役立つ!法人組織でとるべき「ランサムウェア」対策』を緊急公開いたします。

続きを読む2015年12月頃から特定の家庭用ルータやモデムの DNS設定の書き換えを行う不正な JavaScript(「JS_JITON」「JS_JITONDNS」として検出)が継続的に検知されています。問題の不正な JavaScript は、改ざんされた正規サイトに仕掛けられており、日本国内のサイトにおいても該当の改ざんを確認しています。このような活動は以前にも「家庭用ルータの DNS設定変更を行う不正プログラムを確認」で報告をしていますが、不正サイトへの誘導により、結果として不正プログラム感染や、アカウント認証情報の詐取などの被害に遭う恐れがあります。

続きを読む