2017 年 2 月、3 月と Web サイト関連の深刻な脆弱性が立て続けに発覚し、国内外の複数の Web サイトがこれらの脆弱性を狙ったサイバー攻撃の被害に遭いました。国内では複数の Web サイトで大規模な情報漏えいが発生し、トレンドマイクロでも Web サイトのセキュリティ対策強化セミナー(セミナーの内容はこちらを参照してください)を緊急開催するなど、企業に向けて早急な対応を呼びかけていました。

続きを読むトレンドマイクロでは、日本にも影響が確認されている不正広告キャンペーン「AdGholas(アドゴラス)」に対し、監視と調査を継続しています。そして今回、「AdGholas」関連の攻撃でのみ利用が確認されている脆弱性攻撃ツール(エクスプロイトキット)「Astrum Exploit Kit (Astrum EK)」が不正トラフィックの検出を困難化させるため「Hyper Text Transfer Protocol Secure (HTTPS)」を利用していることを突き止めました。ブラウザとアプリケーション間の接続が「Transport Layer Security(TLS)」で暗号化される HTTPS は、ネットバンキングやオンラインショッピングなどの機密性が必要とされる通信を保護するために使用されていますが、それを悪用した活動と言えます。「Astrum EK」については「ディフィー・ヘルマン鍵交換(DH鍵交換)」を利用し、監視ツールあるいはセキュリティリサーチャによる不正ネットワークトラフィックの解析を阻止する手口が 2017年5月に確認されており、さらなる「改良」が加えられたものです。

続きを読む2017年5月19日の本ブログ記事でも取り上げた大規模なメール拡散事例など、国内ネットバンキングを狙う不正プログラムの活動が再び活発化しています。実際に拡散されるオンライン銀行詐欺ツールは、「URSNIF(アースニフ)」(別名「DreamBot(ドリームボット)」)に集中しており、現在日本のネットバンキングを狙う不正プログラムとして中心的な存在となっています。この 5月中旬の大規模メール拡散事例以降に入手した「URSNIF」の活動を解析したトレンドマイクロのエンジニアは、「Bootkit(ブートキット)」と呼ばれる特殊な不正プログラムをコンピュータに感染させ、自身の感染の痕跡を消去する巧妙な活動の存在を突き止めました。メール経由の拡散の活発化とほぼ同時に、新たに巧妙な活動を取り入れた亜種が登場したことになります。

続きを読むトレンドマイクロでは、「Dark Web(ダークWeb)」で総称されるアクセス制限のあるネットワーク上のサイト群がサイバー犯罪アンダーグラウンド活動の温床となる現状を何度か報告してきました。これらのサイトは、匿名通信システム「The Onion Router(Tor)」ネットワーク経由でのみ利用可能であり、さまざまな非合法な商品やサービスを販売するアンダーグラウンド市場を提供しています。そうした商品やサービスには、仮想通貨のマネーロンダリング、マルウェアをホストするプラットフォーム、認証情報の窃取や偽造などが含まれます。弊社は、「Below the Surface: Exploring the Deep Web」(英語)の他、ダークWebに関連するブログ記事やリサーチペーパーを多数公開しています。

続きを読む攻撃者集団「Pawn Storm」は、「Sednit5」や「Fancy Bear」、「APT28」、「Sofacy」、「STRONTIUM8」などのさまざまな名称で呼ばれていますが、実際には、経済および政治的な諜報活動を目的としたサイバー攻撃を実行し、政府機関や民間組織を標的にして機密情報を窃取してきた同一のサイバー攻撃者集団を指します。Pawn Stormは、情報窃取型マルウェア「SEDNIT」に誘導する標的型メールや脆弱性を突く攻撃手法、そして特に認証情報を窃取するフィッシング攻撃などを効果的に組み合わせ、同じ標的に対してさまざまな角度から攻撃を仕掛けることで攻撃目標を達成してきました。

続きを読むトレンドマイクロは、2014 年に初めて標的型サイバー攻撃「Pawn Storm作戦」について報告して以来、本ブログ上でこの攻撃の背後にいるサイバー犯罪集団「Pawn Storm」に関連する事例を報告してきました。Pawn Storm は 2004 年以降サイバー諜報活動を積極的に実行している集団です。この集団は標的から情報を窃取するためにさまざまな手法を用いることが確認されており、特に、認証情報を狙ったフィッシング攻撃でよく知られています。2016 年には、米国の「Democratic National Committee(民主党全国委員会、DNC)」、ドイツの政党「キリスト教民主同盟(CDU)」、トルコ政府および議会、モンテネグロ議会、「World Anti-Doping Agency(世界アンチ・ドーピング機構、WADA)」、カタールの衛星テレビ局「Al Jazeera(アルジャジーラ)」など、多くの組織に対してフィッシング攻撃が実行されました。2015 年から 2016 年にかけては、無料メールを利用する重要人物が標的となりました。

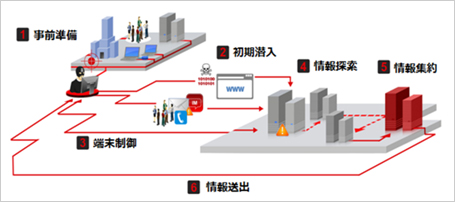

続きを読むトレンドマイクロでは、2016年に確認した日本国内における「標的型サイバー攻撃」に関しての分析を行いました。この分析では標的型サイバー攻撃を「初期潜入」、「端末制御」までの「侵入時活動」と、「情報探索」から「情報送出」に至るまでの「内部活動」の2段階にわけて分析を行っていますが、表面上は落ち着いているかに見える攻撃は、その内容を巧妙化、高度化させて継続している様が浮かび上がってきました。

図1:標的型サイバー攻撃の攻撃段階概念図

標的型サイバー攻撃キャンペーン「Pawn Storm作戦」は、経済および政治的な諜報活動を目的としたサイバー攻撃を実行し、政府機関や民間組織を標的にして機密情報を窃取してきました。トレンドマイクロは、2017年4月25日、リサーチペーパー「Two Years of Pawn Storm」(英語)を公開しました。「APT28」、「Fancy Bear」、「STRONTIUM」などでも知られる攻撃者集団「Pawn Storm」の攻撃範囲と規模について詳細を明らかにするとともに、彼らの主な目的であるサイバー諜報活動の手法を解説しています。弊社は、Pawn Storm作戦の活動を7年前から調査してきました。本ペーパーでは、過去2年の間に Pawn Stormが活動の焦点をサイバープロパガンダへと移行し、また、彼らの標的型サイバー攻撃が2016年には4倍に増加した経緯について報告しています。

続きを読むトレンドマイクロは、2017 年 3 月末の時点で、Android 端末向けのバックドア型不正アプリ「MilkyDoor」(「ANDROIDOS_MILKYDOOR.A」として検出)が仕掛けられた 200 個のアプリを「Google Play」上で確認しました。その中には、50万~100万 回インストールされたアプリも確認されています。どこからでも情報にアクセスできる利便性により、ますます多くのモバイル機器がプラットフォームとして利用される中、企業に大きな影響を与えるモバイル端末向け不正アプリによる感染も増加しています。

MilkyDoor は、「Socket Secure(SOCKS)プロトコル」を利用したプロキシを用いて、不正アプリに感染したモバイル端末が接続している内部ネットワークに足掛かりを築くという手法を用います。これは、2016年4月に確認された、企業の内部ネットワーク侵入の足掛かりとなる Android 端末向け不正アプリのファミリ「DressCode(ドレスコード)」(「ANDROIDOS_SOCKSBOT.A」として検出)に類似しています。MilkyDoor は、SOCKS プロキシを設置することによって、企業が予期せぬうちに、サイバー犯罪者がネットワークを偵察し脆弱なサービスにアクセスする手段を提供します。この不正活動はユーザが知らないうちに同意無しで実行されます。

続きを読む