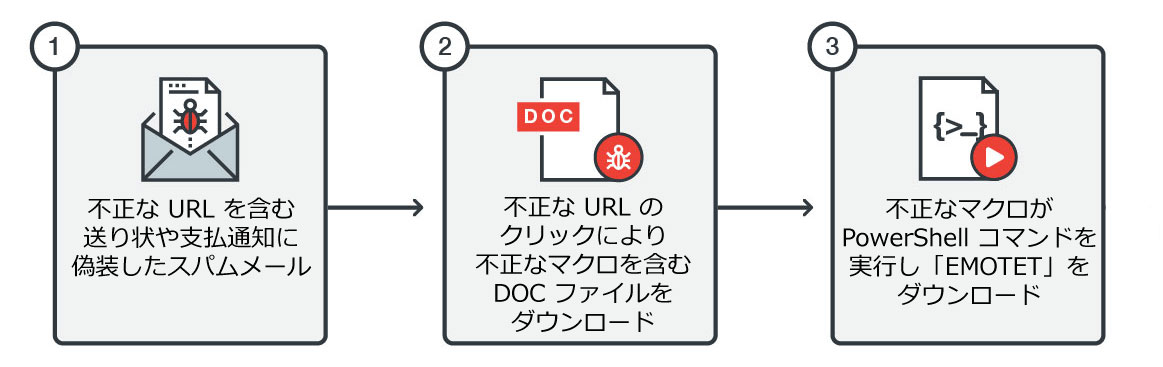

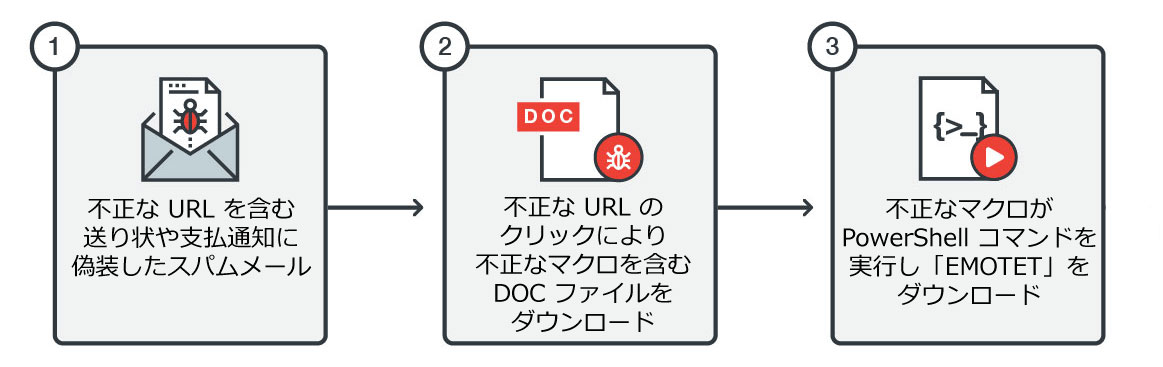

トレンドマイクロは、2017年9月にも、古くからあるオンライン銀行詐欺ツール「EMOTET(エモテット)」がそのような不正なマクロを利用した手法で金融機関以外の業界や新しい地域へと対象を拡大する活動について報告しました。

不正なマクロと PowerShell を利用する「EMOTET」の感染フロー

トレンドマイクロは、2017年9月にも、古くからあるオンライン銀行詐欺ツール「EMOTET(エモテット)」がそのような不正なマクロを利用した手法で金融機関以外の業界や新しい地域へと対象を拡大する活動について報告しました。

暗号化型ランサムウェア「CERBER(トレンドマイクロでは「RANSOM_CERBER」ファミリとして検出対応)」は、初めて検出報告が確認されてから 1年が経過し、いまや最も活発なランサムウェアファミリとして周知されています。「CERBER」は、2016年3月に初めてロシアのアンダーグラウンド市場で確認されて以来、ファイル構造、手法、各種機能など、サイバー犯罪者に何度も更新されており、中には「CERBER 4.1.5」など、わずか 1日で更新されたケースもありました。その勢いは、「LOCKY(「RANSOM_LOCKY」ファミリとして検出対応)」など、他のランサムウェアファミリの影が薄くなる程度に及びました。

「CERBER」は、入手しやすさの点で他の暗号化型ランサムウェアとの差別化を図りました。サイバー犯罪者は、いち早く「Ransomware as Service(サービスとしてランサムウェア、RaaS)」のビジネスモデルを導入し、購入可能なランサムウェアとしてサイバー犯罪者に周知させました。こうして CERBERの背後にいるサイバー犯罪者は、被害者が支払った身代金の分け前から利益を得ることになり、その割合は最大で身代金の 40%にも及びました。こうした努力の結果、いまや「CERBER」はサイバー犯罪の「ドル箱」となり、2016年だけで実に 20万米ドル(2017年4月18日のレートで約2,218万4,000円)を稼いだと報じられています。

こうして大きな利益をもたらし、かつカスタマイズ可能であることから、「CERBER」のさまざまなバージョンが登場したのも不思議ではありません。弊社のクラウド型セキュリティ基盤「Trend Micro Smart Protection Network(SPN)」で「CERBER」の影響範囲を確認したところ、企業および個人ユーザ双方において圧倒的に米国へ集中していました。業界別では、教育、製造、公共、テクノロジー、保健医療、エネルギー、運送などが影響を受けていることを確認しています。

続きを読む「CERBER」は、2016年初期に出現して以来、随時斬新な手法を取り入れることで知られる暗号化型ランサムウェアのファミリです。これまで、音声による脅迫、クラウドサービスの悪用、データベースの暗号化、「malvertising(不正広告)」を利用した拡散、Windows スクリプトファイルの利用、各種のエクスプロイトキットなどを機能に取り入れ、時とともに改善してきました。目立って広く利用されている理由の1つは、CERBER はロシアのアンダーグラウンド市場で販売されているため、各方面のサイバー犯罪者にとって入手しやすいことにあるかもしれません。CERBER は日本国内でも拡散が確認されており、国内で 2016年10~12月に確認したランサムウェアを感染させる脆弱性攻撃サイトのうち、9割以上が「CERBER」を拡散させていたことは以前の記事で報告の通りです。

しかし、トレンドマイクロは、これまでとは異なる不正活動を見せる亜種(「RANSOM_CERBER.F117AK」として検出)を確認しました。この亜種は、セキュリティ対策ソフトウェアを暗号化対象ファイルから除外するため、一見無意味な骨折りをしています。

続きを読む「CERBER」の作成者およびこのランサムウェアを利用するサイバー犯罪者は、自身の利益をより増やすことに余念がないようです。このランサムウェアは、バージョン 4.0から、企業に大きな影響を与えるデータベースファイルの暗号化機能を追加しています。整理された情報を保管する収納庫であるデータベースは、企業が保持する情報を保管・検索・分類・分析・管理することを可能にします。効果的に利用すれば、企業の効率アップに役立つデータベースですが、これらの重要なファイルを人質に取られれば、ビジネスの運営と収益に損害を受ける恐れがあります。

続きを読む暗号化型ランサムウェア「CERBER」は、2016年3月に確認されて以来、最も広く拡散している悪名高いランサムウェアの1つとなっています。「CERBER」は、拡散の手法として、クラウドサービスや Windows スクリプト ファイルの利用、あるいはランサムウェア以外の活動「分散型サービス拒否(DDoS)攻撃」の機能などを取り入れてきました。「CERBER」がまん延している理由の一つに、「サービスとしてのランサムウェア(Ransomware as a service、RaaS)」として、絶えず売買されていることが挙げられるでしょう。

続きを読む2016年の上半期、暗号化型ランサムウェアが暗躍したことは言うまでもありません。暗号化型ランサムウェアは、金銭目的である他の不正プログラム、例えば、オンライン銀行詐欺ツールと異なり、サイバー犯罪者が高度な手法を利用することなく、自身の金儲けに利用できることがその背景にあると考えられます。2014年と2015年に確認された暗号化型ランサムウェアは合計49であったのに対し、2016年6月末時点で既に50以上もの新しいファミリが確認されています。この猛威の要因の1つに、脅迫手口の巧妙化が挙げられます。ファイルを失うことへの恐怖から身代金を支払わせるというシナリオで、PC のスクリーンを単にロックするものから、偽の法律違反の警告を利用するもの、そして、実際にデータを操作するものまで、これらランサムウェアを利用するサイバー犯罪者は、手法を改良し続けています。

続きを読む暗号化型ランサムウェアの活動のニュースは後を絶ちません。トレンドマイクロは、長期間の身代金支払期限を提示する「GOOPIC」や、パスワード窃取機能を持つ「RAA」、チャットサポートのサービスを備えた「JIGSAW」の亜種などを報告してきましたが、これらはすべて2016年6月だけで確認された事例です。弊社は、一連の新しい暗号化型ランサムウェアの中でも、独特な挙動を示す暗号化型ランサムウェア「MIRCOP(ミルコップ)」(RANSOM_MIRCOP.Aとして検出)を確認しました。

「MIRCOP」の作成者は、ファイル暗号化に至った原因がユーザにあるとして、身代金の支払い方法についての指示も与えていません。つまりこの作成者は、ユーザが支払い方法について先刻承知していると考えているようです。